A Cybersecurity and Infrastructure Security Agency ( CISA ) é uma agência do Departamento de Segurança Interna dos Estados Unidos. A CISA é responsável por aprimorar a segurança cibernética e a proteção da infraestrutura em todos os níveis do governo, coordenar as iniciativas de segurança cibernética com os estados norte-americanos e aprimorar as defesas contra ataques cibernéticos.

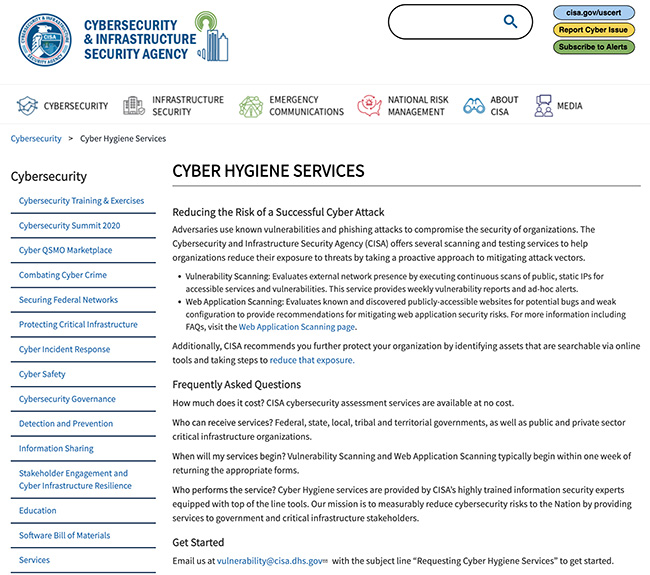

Para ajudar as empresas a aprimorar seus recursos de segurança, a CISA oferece produtos e serviços gratuitos de segurança cibernética.

Verificação de Vulnerabilidades de Higiene Cibernética

Você pode se registrar para este serviço enviando um e-mail para vulnerabilidade@cisa.dhs.gov . A verificação começará dentro de 3 dias e você começará a receber relatórios dentro de duas semanas. Uma vez iniciado, esse serviço é quase totalmente automatizado e requer pouca interação direta.

Ferramenta de avaliação de segurança cibernética (CSET)

Essa ferramenta fornece às organizações uma abordagem estruturada e repetível para avaliar a postura de segurança de seus sistemas e redes cibernéticas. Inclui questões de alto nível e detalhadas relacionadas a todos os sistemas de controle industrial e de TI.

Lista de verificação para implementar medidas de segurança cibernética

Este documento descreve quatro objetivos para sua organização:

- Reduzindo a probabilidade de um incidente cibernético prejudicial

- Detectando atividades maliciosas rapidamente

- Respondendo efetivamente a incidentes confirmados

- Maximizando a resiliência.

Catálogo de Vulnerabilidades Exploradas Conhecidas (KEV)

O Catálogo KEV permite identificar falhas de segurança de software conhecidas. Você pode procurar software usado por sua organização e, se for encontrado, atualizá-lo para a versão mais recente de acordo com as instruções do fornecedor.

Conjunto de ferramentas de análise de tráfego de rede Malcolm

Malcolm é composto por várias ferramentas de código aberto amplamente utilizadas, tornando-se uma alternativa atraente para soluções de segurança que exigem licenças pagas.

A ferramenta aceita dados de tráfego de rede na forma de arquivos de captura completa de pacotes (PCAP) e logs Zeek. A visibilidade das comunicações de rede é fornecida por meio de duas interfaces: OpenSearch Dashboards, um plug-in de visualização de dados com dezenas de painéis pré-construídos que fornecem uma visão geral dos protocolos de rede; e Arkime, uma ferramenta para localizar e identificar as sessões de rede que contêm suspeitas de incidentes de segurança. Todas as comunicações com Malcolm, tanto da interface do usuário quanto dos encaminhadores de log remoto, são protegidas com protocolos de criptografia padrão da indústria.

Malcolm opera como um cluster de contêineres do Docker, caixas de areia isoladas, cada uma servindo a uma função dedicada do sistema.

Mais sobre

FONTE: HELPNET SECURITY