2020 foi um ano difícil para a segurança cibernética. As equipes de segurança tiveram que proteger ambientes de trabalho remoto em questão de dias, pois a pandemia COVID-19 desencadeou bloqueios generalizados e prolongados. Então, eles tiveram que manter operações seguras ao longo do ano sem acesso físico aos recursos que normalmente utilizam. Enquanto isso, os ataques de ransomware expandiram-se em escala e intensidade, às vezes tornando a maioria dos computadores de uma organização inutilizáveis de uma só vez, ao mesmo tempo em que roubavam dados confidenciais.

Para terminar o ano, o incidente do SolarWinds, onde os atacantes do estado-nação se infiltraram em dezenas de milhares de organizações em todos os setores e ficaram sem serem detectados por vários meses, ressaltou que todos nós precisamos fazer as coisas de forma diferente em segurança cibernética no futuro. Aqui estão cinco das tendências de cibersegurança que ajudarão a moldar nosso trabalho nos anos seguintes.

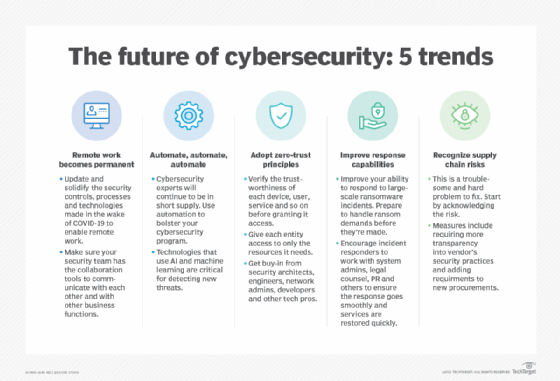

Tendências de cibersegurança

Tendência 1: O trabalho de qualquer lugar torna-se permanente

A pandemia COVID-19 mudou drasticamente a cultura aceita em muitas organizações. A expectativa original de pessoas trabalhando em casa por uma questão de semanas se transformou em mês após mês para muitos. Algumas organizações desistiram de locação de escritórios e optaram por trabalho permanente de qualquer lugar para que os funcionários economizassem dinheiro. Em outras organizações, a força de trabalho tem exigido continuar trabalhando em qualquer lugar em tempo parcial ou em tempo integral.

Quando o COVID-19 chegou, a maioria das organizações teve que mudar rapidamente seus serviços e aplicativos de instalações para a nuvem, e essa nova arquitetura – com recursos baseados em nuvem e mão-de-obra de qualquer lugar – era para ser temporária. A funcionalidade era naturalmente valorizada em vez de segurança porque o objetivo principal era manter as organizações funcionando.

Mas, com as organizações fazendo turnos de longo prazo ou permanentes para trabalhar de qualquer lugar, as equipes de segurança precisam repensar os arranjos “temporários” e fazer o que é necessário para atualizar políticas de segurança, processos e tecnologias. Certamente haverá desafios na implementação de controles de segurança, manutenção da visibilidade em eventos de segurança e demonstração de conformidade com os requisitos de segurança.

Um último elemento para recalibrar suas estratégias de cibersegurança para o trabalho remoto: Não se esqueça de passar algum tempo garantindo que os membros de sua equipe de segurança sejam capazes de trabalhar bem juntos neste novo ambiente, bem como interagir e se comunicar com outras equipes de tecnologia e negócios.

Tendência 2: Automatizar, automatizar, automatizar

As equipes de segurança estão em uma situação sem vitória há anos. Eles não podem acompanhar todas as ameaças que sua rede cada vez maior e complexa de recursos computacionais enfrenta. A demanda por especialistas em segurança cibernética continua crescendo, e já está na hora de as organizações aceitarem que ela não será remediada tão cedo.

Em vez de tentar aumentar seus recursos humanos para acomodar deficiências em ferramentas e tecnologias,as organizações devem aumentar sua dependência da automação. Tecnologias de segurança que usam inteligência artificial e aprendizado de máquina e que realizam análises constantes de dados em dados monitorados de eventos de segurança podem detectar novas ameaças muito mais rápido do que as pessoas podem. Eles podem encontrar padrões sutis de atividade maliciosa que um humano não veria. Da mesma forma, a automação de segurança pode identificar continuamente a presença de novas vulnerabilidades de software, erros de configuração e outros problemas e garantir que cada problema seja rapidamente mitigado.

Aumentar a quantidade de automação e melhorar a qualidade das tecnologias de automação reduz a carga diária sobre os escassos especialistas em cibersegurança. Esses especialistas podem, então, gastar seu tempo focando em assuntos mais estratégicos que poderiam beneficiar muito a organização a longo prazo.

Tendência 3: Adote princípios de confiança zero

Zero confiança é um novo nome para um conceito antigo: Não assuma que nada ou alguém deve ser confiável. Verifique a confiabilidade de cada dispositivo, usuário, serviço ou outra entidade antes de conceder acesso e reverenciar frequentemente a confiabilidade durante o acesso para garantir que a entidade não tenha sido comprometida. Dar a cada entidade acesso apenas aos recursos necessários, a fim de minimizar o impacto de qualquer violação de confiança. Princípios de confiança zero podem reduzir a frequência de incidentes e a gravidade dos incidentes que ocorrem.

Confiança zero é um princípio, não um controle de segurança ou tecnologia. Conta com toda a infraestrutura tecnológica que está sendo projetada para verificar e rechemar a postura de identidade e segurança de cada entidade e monitorar continuamente as atividades envolvendo cada entidade. Para isso, é necessária uma cooperação generalizada entre arquitetos e engenheiros de segurança, administradores de sistemas e redes, desenvolvedores de software e outros profissionais de tecnologia. A implementação é quase sempre um esforço em fases, multianual, e é por isso que há uma pressão crescente para começar a adotar princípios de confiança zero o mais rápido possível. Esta é uma vez em que você deve se curvar à pressão.

Tendência 4: Melhorar os recursos de resposta

Tornou-se dolorosamente óbvio que a maioria das organizações precisa melhorar suas capacidades de resposta. Atacar organizações através de ransomware tornou-se um negócio real, com os atacantes efetivamente bloqueando os usuários de seus sistemas e dados e, em seguida, exigindo – e recebendo – grandes resgates para restaurar o acesso. Ao mesmo tempo, esses invasores estão conduzindo grandes violações de dados, coletando enormes quantidades de dados confidenciais e exigindo resgates para evitar sua liberação ou venda.

As organizações precisam estar preparadas para responder a incidentes de ransomware em larga escala,e isso significa que os respondentes de incidentes que trabalham em estreita colaboração não apenas com especialistas em segurança, mas também administradores de sistemas, advogados, assuntos públicos e outros para garantir que a resposta corra bem e os serviços sejam restaurados rapidamente. Prepare-se para lidar com pedidos de resgate antes que sejam feitos.

Tendência 5: Reconhecer os riscos das cadeias de suprimentos

Normalmente confiamos no que nossos fornecedores e prestadores de serviços nos dão. O incidente da SolarWinds ilustrou o quão arriscada é essa confiança em nossas cadeias de suprimentos. Uma única empresa pode ser infiltrada com sucesso por um estado-nação, e essa empresa pode fornecer produtos ou serviços de tecnologia comprometidos para milhares de outras empresas. Essas empresas, por sua vez, não só serão comprometidas, mas podem expor os dados de seus próprios clientes aos invasores originais ou fornecer serviços comprometidos aos seus clientes. O que começou com uma única empresa infiltrada pode levar milhões de organizações e indivíduos a serem comprometidos.

Não há resposta fácil para resolver isso. Muitos aspectos de nossa estratégia de segurança e tecnologia precisam ser melhorados. O mais importante neste momento é que as organizações reconheçam e reconheçam os riscos de nossas cadeias de suprimentos e exijam que todos nós façamos melhor. Se isso significa responsabilizar os fornecedores por más práticas de segurança que levam a compromissos, exigindo mais transparência nas práticas de segurança dos fornecedores antes de renovar contratos ou adicionar requisitos a novas compras, as organizações individuais podem aumentar a conscientização sobre essas questões e pressionar os fornecedores e prestadores de serviços a fazer melhor.

FONTE: TECHTARGET