Na quinta-feira(17), pesquisadores da desenvolvedora de softwares e hardwares de segurança Sophos afirmaram que descobriram uma campanha de malware que não segue os padrões típicos de comportamento: se infiltrar em um sistema, roubar informações, realizar fraude bancária e assim por diante. Em vez disso, o malware “impede que os usuários infectados sejam capazes de visitar um grande número de sites dedicados à pirataria de software”, informa a empresa.

O criador do código malicioso usou os nomes de várias marcas de software, jogos, ferramentas de produtividade e soluções de segurança cibernética para ocultá-lo, segundo o pesquisador principal da Sophos, Andrew Brandt. “Acredita-se, portanto, que parece ter todos como alvo, desde jogadores a profissionais que podem não querer comprar um software licenciado”, diz Brandt.

De acordo com o site ZDNet, focado em Tecnologia da Informação corporativa, algumas amostras do malware foram escondidas em arquivos disfarçados de pacotes de software promovidos pelo serviço de bate-papo Discord, enquanto outras são distribuídas diretamente via Torrent.

Pacotes do malware usam nomes comuns de softwares piratas

A estratégia dos criadores desse malware foi nomear os pacotes maliciosos em formatos comuns usados na distribuição de software pirata, como “Minecraft 1.5.2 Cracked [Full Installer] [Online] [Server List]”, por exemplo. Os arquivos também são marcados para aparecer como uploads do The Pirate Bay.

Brandt explica que “os arquivos que parecem estar hospedados no compartilhamento de arquivos do Discord tendem a ser arquivos executáveis isolados”.

“Aqueles distribuídos por meio do Bittorrent foram empacotados de uma forma que se assemelha mais a como o software pirata é normalmente compartilhado usando esse protocolo: adicionado a um arquivo compactado que também contém um arquivo de texto e outros arquivos auxiliares, bem como um arquivo de atalho da Internet em desuso”, afirma o pesquisador.

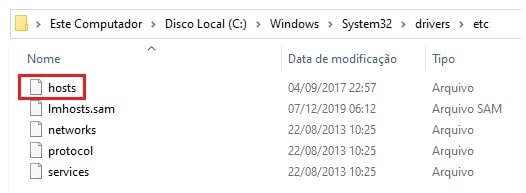

Se o arquivo executável do malware for clicado duas vezes, uma mensagem pop-up aparecerá, dizendo que o sistema da vítima não tem um arquivo .DLL crucial. Em segundo plano, o malware estará, simultaneamente, buscando uma carga secundária, denominada ProcessHacker, de um site externo. Essa carga útil é responsável por modificar o arquivo hosts na máquina de destino.

Processo de bloqueio de sites de pirataria do malware é mal feito

Segundo a publicação, o processo de bloqueio de sites de pirataria do malware não é tão bem feito, pois, simplesmente, adiciona uma lista de algumas centenas a mais de mil domínios da web e os aponta para um endereço de host local. Ocorre que alguns sites que estão na lista de bloqueio não têm nada a ver com pirataria.

No entanto, em máquinas modernas, nem todas as amostras fizeram com que sistemas Windows elevassem os privilégios do malware. Quando essa elevação não ocorreu, a modificação do arquivo HOSTS falhou.

“Modificar o arquivo hosts é um método bruto, mas eficaz, para impedir que um computador seja capaz de acessar um endereço da web”, informa a Sophos. “Só não é perfeito porque, embora funcione, o malware não tem mecanismo de persistência. Qualquer pessoa pode remover as entradas depois de adicioná-las ao arquivo hosts”.

Em alguns dos pacotes de malware, o operador adicionou arquivos junto com o instalador, provavelmente para aprimorar sua aparência de legitimidade como um pacote de software pirata. A maioria desses arquivos são códigos inúteis e imagens de lixo, mas um arquivo .nfo comum contém insultos racistas.

“Diante disso, os alvos e ferramentas do adversário sugerem que isso poderia ser algum tipo de operação de vigilante antipirataria compilada de maneira grosseira”, comentou Brandt. “No entanto, o vasto público-alvo potencial do invasor – de jogadores a profissionais de negócios – combinado com a curiosa mistura de ferramentas novas e antigas, TTPs e a lista bizarra de sites bloqueados pelo malware, fazem o objetivo final desta operação um pouco turvo”.

Como eliminar o malware

Embora o malware seja bruto e não tenha um grande impacto sobre os usuários – a menos que sejam fãs de software crackeado ou conteúdo pirata – se o arquivo hosts foi modificado, ele pode ser limpo executando o Notepad como administrador. Basta que o usuário acesse c: \ Windows \ System32 \ Drivers \ etc \ hosts e remova referências.

FONTE: OLHAR DIGITAL