O que é UAM?

As ferramentas de monitoramento de atividades do usuário rastreiam o comportamento dos usuários na organização em dispositivos, redes e nuvem. As empresas distribuídas de hoje devem entender como seus usuários interagem com os recursos e dados da organização para detectar e parar ameaças internas. As organizações de segurança maduras usam ferramentas UAM para entender de forma proativa e contínua o risco, seja por erros humanos ou intenção maliciosa versus vigilância de funcionários e medidas de desempenho.

O que a UAM tem a ver com o Zero Trust?

Em alto nível, o Zero Trust é uma abordagem para o gerenciamento de riscos. Ele defende que usuários e dispositivos na rede de uma organização não devem ter direito a acessar — ou usar — recursos sem verificação e validação explícitas e contínuas. “Nunca confie, sempre verifique”, o mantra do Zero Trust, coloca o ônus do acesso e da verificação de uso nas organizações de segurança.

As pessoas muitas vezes pensam que o Zero Trust é principalmente uma questão de confirmar a identidade das pessoas. No entanto, isso é apenas o começo. Verificar quem são as pessoas ou o que elas têm direito a acessar não é suficiente para determinar o risco porque as políticas de acesso baseadas em papéis raramente mudam. Mesmo quando o contexto como hora do dia, localização geográfica e dispositivo usado (gerenciado ou pessoal), etc. são usados para calcular o risco, a abordagem fica aquém de identificar se as credenciais de um usuário estão comprometidas ou se o usuário tem intenção maliciosa.

Considere o seguinte cenário: um pesquisador farmacêutico que tem acesso legítimo à propriedade intelectual está trabalhando em casa:

- Ele se conecta via VPN da empresa e acessa dados altamente confidenciais em um dispositivo gerenciado pela empresa

- Ele usa o dispositivo para acessar sites pessoais e acaba sendo vítima de um ataque de malware. Podemos argumentar que a implantação de tecnologias como gateways web seguros impediria tal cenário. No entanto, com o túnel dividido em VPN, qualquer tráfego de internet para um site pessoal não será inspecionado.

- Em seguida, o dispositivo gerenciado inicia a sinalização para um local/dispositivo externo. O bot instalado na máquina começa a chamar de lar.

- O pesquisador acessa dados confidenciais usando a máquina. Ele ainda tem acesso legítimo aos dados.

Por si só, o acesso do pesquisador aos dados confidenciais é verificado mesmo quando o contexto adicional é colocado em prática. Os sistemas True Zero Trust precisam controlar o acesso e o uso. Entender o comportamento do usuário torna-se, assim, fundamental para identificar e mitigar riscos. Saber quando o dispositivo está sinalizando para um site externo é indicativo de um usuário comprometido, e nesse ponto, o acesso aos dados deve ser limitado. Essa abordagem também isentaria o usuário de intenção maliciosa.

Considerações por usar uam no Zero Trust

Para uma implantação de UAM bem-sucedida, as organizações precisam ter uma abordagem abrangente que leve em conta sua cultura e valores, cumpra as regulamentações e adoeça a educação do usuário. —

- Comece por envolver as principais partes interessadas, incluindo advogados de trabalhadores, RH e departamentos jurídicos. As equipes de segurança e de TI devem implementar controles e auxiliar nas investigações, mas não devem estar envolvidas em nenhuma decisão.

- Documente claramente as metas do programa com foco na identificação do risco de segurança versus desempenho dos funcionários.

- Comunique os objetivos e a abordagem de alto nível com os funcionários. O nível de transparência pode depender de negócios e políticas.

- Limit access to monitored data and ensure that the watchers are also watched to remove any human bias and errors. Examples of such controls may be disassociating the users’ names from the risk data, applying the principle of least privilege, and designing a workflow that ensures approval from stakeholders for investigations.

Feito corretamente, os programas UAM estarão em conformidade com as regulamentações, protegerão a privacidade do usuário e dos dados, ao mesmo tempo em que impulsionam a segurança do Zero Trust para identificar e mitigar o comportamento arriscado do usuário.

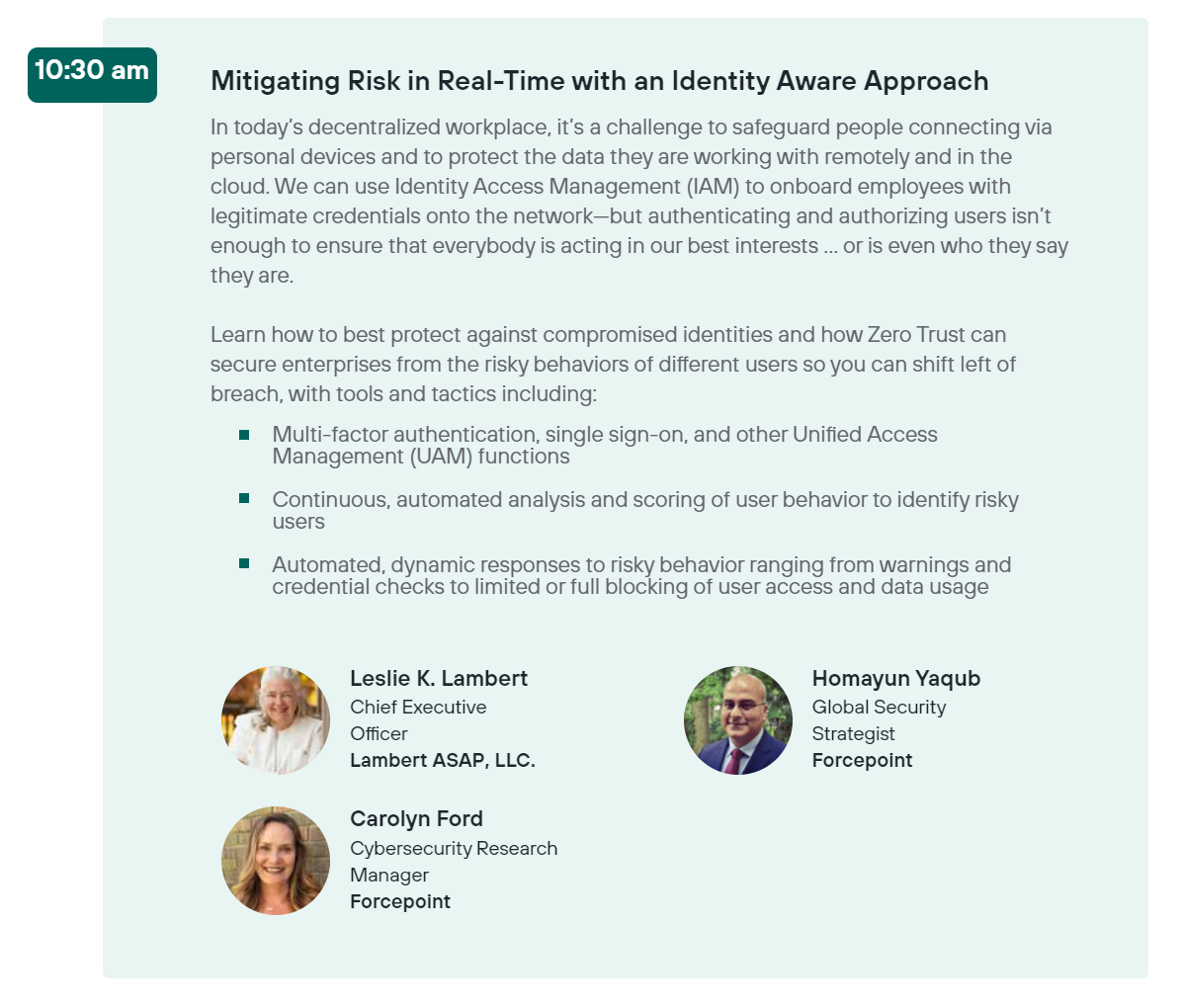

Interessado em saber mais sobre a abordagem do Forcepoint para a segurança do Zero Trust? Ainda há tempo para se inscrever no Nosso Cyber Voices Zero Trust Summit que acontece na próxima semana. Espere ouvir a discussão de líderes de cibersegurança em organizações como Accenture,Amazon Web Services, Forrester e Microsoft e mais como a sessão abaixo:

FONTE: FORCEPOINT