O último gênero de e-mail incômodo tenta chantagear as vítimas com ameaças de enviar imagens ou informações embaraçosas para seus contatos. Uma nova análise revela quanto dinheiro esse tipo de golpe pode gerar.

Todos os emails seguem o mesmo tema, começando com algo assim:

“Eu tenho observado você por um tempo porque eu te hackeou através de um vírus de trojan em um anúncio em um site pornô.”

O atacante vai professar o conhecimento das senhas da vítima, alegando ter evidências de que elas veem sites pornográficos e talvez até imagens da webcam.

O email termina com uma demanda de pagamento na forma de Bitcoin. O não pagamento resultará na entrega da evidência à lista de contatos da vítima (amigos, familiares, colegas de trabalho etc.), que o invasor também fez o download.

Esse é o fenômeno da sextoração, que explodiu na cena do crime no último ano. Ele se espalhou rapidamente porque simplifica drasticamente o processo de ganhar dinheiro via spam.

No entanto, as técnicas por trás do sextortion e da economia que o tornam eficaz são pouco compreendidas. Os especialistas gostariam muito de saber mais para estimar quanto dinheiro os spammers fazem dessa maneira e, consequentemente, quão difundida a técnica provavelmente se tornará.

Digite Masarah Paquet-Clouston da empresa de segurança cibernética GoSecure e colegas do Instituto Austríaco de Tecnologia. Essas pessoas estudaram um enorme conjunto de dados de e-mails de sextortion para entender melhor como esse tipo de esquema funciona. Sua conclusão preocupante é que é lucrativo e provavelmente se tornará mais difundido.

A equipe diz que os e-mails de sextorção que exigem pagamento com criptomoedas apareceram pela primeira vez em 2018. Os fraudadores enviam seus e-mails por meio de botnets, como Necurs ou Cutwail. Estas são redes globais de computadores infectados com malware que enviam spam sob demanda.

Isto é oferecido como um serviço na rede escura. Vários pesquisadores mostraram que os remetentes de spam pagam aos donos de botnets entre US $ 100 e US $ 500 para enviar um milhão de e-mails de spam. Eles podem até alugar botnets a um custo de US $ 10.000 por mês, o que lhes permite enviar 100 milhões de mensagens de spam.

O spam convencional direciona as pessoas para sites que vendem produtos questionáveis, como kits de aumento do pênis, esquemas de perda de peso e assim por diante. Esses sites exigem uma maneira de obter, armazenar e enviar as mercadorias e uma forma de receber o pagamento por meio de um banco disposto a aceitar ou ignorar essa prática.

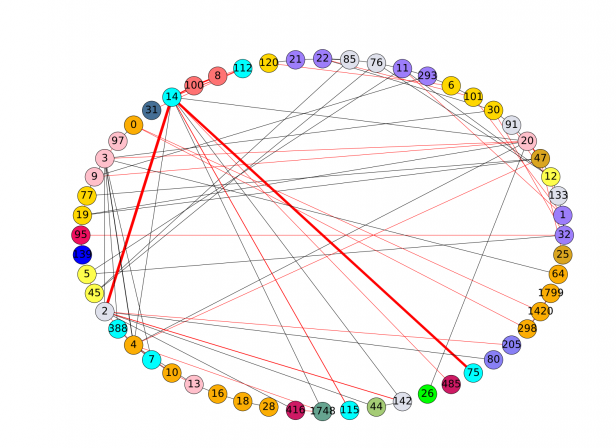

Rede Sextortion

Tudo isso resulta em um custo significativo, mas que os spammers esperam superar com receita. Em 2008, um grupo de especialistas em crimes cibernéticos se infiltrou em um botnet por 26 dias e monitorou spammers enviando 350 milhões de e-mails para um produto farmacêutico. O resultado foi 28 vendas.

Isso gerou uma receita de US $ 2.732, o que corresponde a uma taxa de conversão de apenas 0,00001%. No entanto, os especialistas concluíram que usando botnets adicionais, os spammers poderiam gerar cerca de US $ 9.500 por dia, o que soma US $ 3,5 milhões por ano. Não é um mau retorno.

Sextortion tem o potencial de ser muito mais rentável, dizem Paquet-Clouston e co. A razão é que ele não exige que os spammers hospedem qualquer tipo de site de comércio eletrônico ou comprem, armazenem e enviem produtos de qualquer tipo. E os pagamentos por criptomoeda são mais simples do que os pagamentos bancários e não exigem o envolvimento de um banco amigável.

Os pesquisadores primeiro usaram um serviço de filtragem de e-mail baseado em nuvem, oferecido por uma empresa chamada Excello, para reunir um banco de dados de e-mails de sextortion enviados durante 2018 e 2019.

Eles usaram isso para escolher e-mails classificados como spam que mencionavam Bitcoin e vinham de um endereço IP conhecido por ser um membro de um botnet. O serviço impediu que todos esses e-mails chegassem ao destinatário. No total, isso criou um banco de dados de 4,3 milhões de e-mails de sextortion em vários idiomas.

A equipe então usou várias técnicas de mineração de dados para estudar o e-mail com mais detalhes – por exemplo, agrupando mensagens que continham ameaças semelhantes ou usando os mesmos endereços de pagamento do Bitcoin. Finalmente, Paquet-Clouston e co estudaram os diferentes tipos de ameaças e estratégias de preços nos e-mails e examinaram as contas do Bitcoin para ver o que acontecia com os pagamentos extorquidos.

Os resultados fazem uma leitura interessante. Paquet-Clouston e colegas dizem que os golpistas de sextortion usam diferentes estratégias de preços para diferentes idiomas. “No geral, os remetentes de spam pedem valores mais altos, em média, para spams enviados em inglês, esloveno e coreano e quantidades menores, em média, para spams enviados em polonês, italiano e espanhol”, eles concluem.

Curiosamente, os golpistas não cobram mais pelos e-mails que contêm a senha ou o número de telefone da vítima. “Isso é surpreendente, considerando que esses elementos adicionais podem tornar a ameaça mais convincente”, dizem os pesquisadores.

Isso não significa que todas as campanhas foram executadas por um único indivíduo. “É mais provável que as infraestruturas de botnets, que podem ser alugadas por spammers, sejam projetadas atualmente com recursos financeiros que lidam com a criação de endereços Bitcoin e potencialmente lidem com os fluxos de receita financeira dentro do ecossistema Bitcoin”, diz a equipe.

Esse é um trabalho interessante que fornece uma visão única de uma nova forma de crime que varre o mundo. E os pesquisadores dizem que é provável que continue. “Concluímos que o spam de sextortion é um negócio lucrativo e os spammers continuarão a enviar e-mails em massa que tentam extorquir dinheiro através de criptomoedas”, dizem eles. “Outros esquemas, diferentes do sextortion, mas envolvendo criptomoedas, provavelmente serão desenvolvidos por spammers, permitindo que tal indústria prospere.”

Esse é um aviso claro para as pessoas comuns e para a comunidade de segurança cibernética em geral.

Ref: arxiv.org/abs/1908.01051: Spams encontram Criptomoedas: Sextorção no Ecossistema Bitcoin

FONTE: https://www.technologyreview.com/s/614177/the-anatomy-of-a-sextortion-spam-campaign/