A versão 3.0.7 da popular biblioteca criptográfica OpenSSL foi lançada, com correções para CVE-2022-3602 e CVE-2022-3786, duas vulnerabilidades de estouro de buffer de alta gravidade no decodificador punycode que podem levar a falhas (ou seja, negação de serviço ) ou execução de código potencialmente remota.

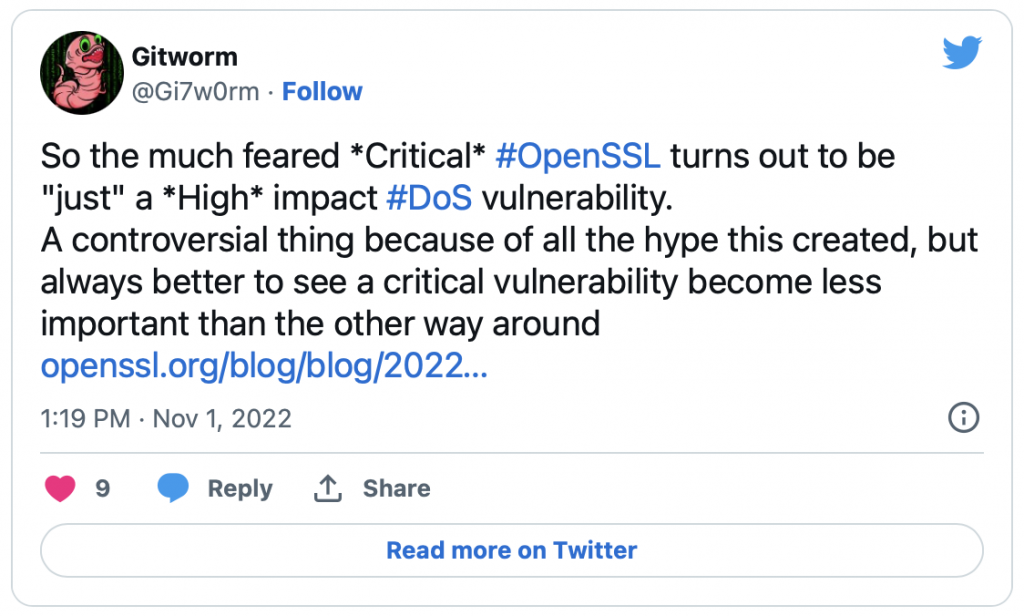

O CVE-2022-3602, cuja existência foi pré -anunciada pela equipe do Projeto OpenSSL há uma semana, felizmente acabou sendo menos perigoso do que se pensava inicialmente.

Sobre CVE-2022-3602 e CVE-2022-3786

O CVE-2022-3602 foi descoberto por um pesquisador de segurança (e prolífico caçador de bugs) que lida com Polar Bear ou SandboxEscaper, e foi relatado em 17 de outubro. segunda emissão acionável independentemente” – CVE-2022-3786.

Ambos podem ser explorados para acionar uma saturação de buffer na verificação de certificado X.509, especificamente na verificação de restrição de nome, por um invasor que cria um endereço de e-mail malicioso em um certificado.

“Em um cliente TLS, isso pode ser acionado conectando-se a um servidor malicioso. Em um servidor TLS, isso pode ser acionado se o servidor solicitar autenticação do cliente e um cliente malicioso se conectar”, explicou a equipe .

Felizmente, a saturação do buffer pode ser acionada “somente após a verificação da assinatura da cadeia de certificados e exige que uma CA tenha assinado um certificado malicioso ou que um aplicativo continue a verificação do certificado, apesar da falha em construir um caminho para um emissor confiável”.

Isso, juntamente com o fato de que muitas plataformas implementam proteções de estouro de pilha, tornam as falhas não facilmente exploráveis.

De acordo com a equipe, não há evidências de que nenhuma das falhas esteja sendo explorada pelos invasores.

E agora?

As vulnerabilidades foram corrigidas no OpenSSL v3.0.7 e não afetam o OpenSSL 1.1.1s ou versões anteriores nessa ramificação.

O pré-anúncio da semana passada deixou a comunidade de segurança cibernética agitada, mas agora eles podem respirar aliviados.

O Dutch National Cyber Security Centrum (NCSC-NL) compilou e atualizará regularmente uma lista de softwares (não) afetados pelas vulnerabilidades . Os usuários são convidados a verificar se estão usando alguns dos softwares afetados e a atualizar quando os fornecedores lançarem uma versão com um patch.

A Censys criou um painel interativo mostrando (alguns dos) servidores executando uma versão do OpenSSL maior ou igual a 3.0.0 (ou seja, uma versão vulnerável do OpenSSL).

A equipe do OpenSSL ainda incentiva os usuários a atualizar para uma nova versão o mais rápido possível, mas a urgência pode ser atenuada.

“Qualquer aplicativo OpenSSL 3.0 que verifique certificados X.509 recebidos de fontes não confiáveis deve ser considerado vulnerável. Isso inclui clientes TLS e servidores TLS configurados para usar autenticação de cliente TLS”, observou a equipe do OpenSSL , e acrescentou que os usuários que operam servidores TLS podem considerar desabilitar a autenticação do cliente TLS até que as correções possam ser aplicadas.

“Explorar essa vulnerabilidade requer um pouco de configuração e vários fatores para se encaixar antes que ela possa ser aproveitada. As organizações devem realizar análises para ver se são afetadas, embora existam sistemas afetados relativamente limitados, pois o ataque afeta principalmente o lado do cliente, não o servidor. Tecnologias como ferramentas SCA (análise de composição de software) podem ajudar as organizações a identificar onde estão esses componentes para que possam criar um inventário e, em seguida, um plano de correção com base no risco”, comentou Victor Wieczorek, vice-presidente de App Sec, Threat & Attack Simulation da GuidePoint Security.

FONTE: HELPNET SECURITY