A Revolut, a fintech por trás do popular aplicativo bancário de mesmo nome, sofreu uma violação de dados, que foi seguida por ataques de phishing com o objetivo de tirar proveito da situação.

Sobre a violação de dados Revolut

Os clientes da Revolut começaram a perceber que algo estava errado em 11 de setembro, quando alguns deles relataram ter recebido “texto impróprio via chat”.

Alguns dias depois, alguns usuários receberam um alerta por e-mail dizendo que sua conta foi afetada após um ataque cibernético.

“Recentemente, recebemos um ataque cibernético altamente direcionado de um terceiro não autorizado que pode ter obtido acesso a algumas de suas informações por um curto período de tempo”, dizia o alerta .

Os invasores não conseguiram acessar fundos, detalhes de cartão de crédito, PINs ou senhas, observou a Revolut, mas tiveram acesso aos dados pessoais dos usuários afetados.

Uma vez que o Revolut opera como banco registado na Lituânia, a Inspeção Estatal de Proteção de Dados da Lituânia revelou na terça-feira que o Revolut Bank sofreu uma violação de dados, que o acesso à base de dados foi obtido através de métodos de engenharia social e que os dados de 50.150 clientes em todo o mundo (20.687 deles no Espaço Económico Europeu) foi potencialmente comprometida.

Esses dados incluem nomes, endereços, endereços de e-mail, números de telefone, parte dos dados do cartão de pagamento (parte foi “mascarada”) e detalhes da conta.

Usuários da Revolut visados por phishing via SMS

Em seu aviso de violação de dados aos usuários afetados, a Revolut os alertou para “estar especialmente atentos a qualquer atividade suspeita, incluindo e-mails suspeitos, telefonemas ou mensagens”, e disse que não ligaria ou enviaria mensagens de texto sobre esse incidente.

“Seja extremamente cauteloso com qualquer tentativa de entrar em contato com você. Nunca pediremos seus dados ou senhas”, enfatizou a empresa.

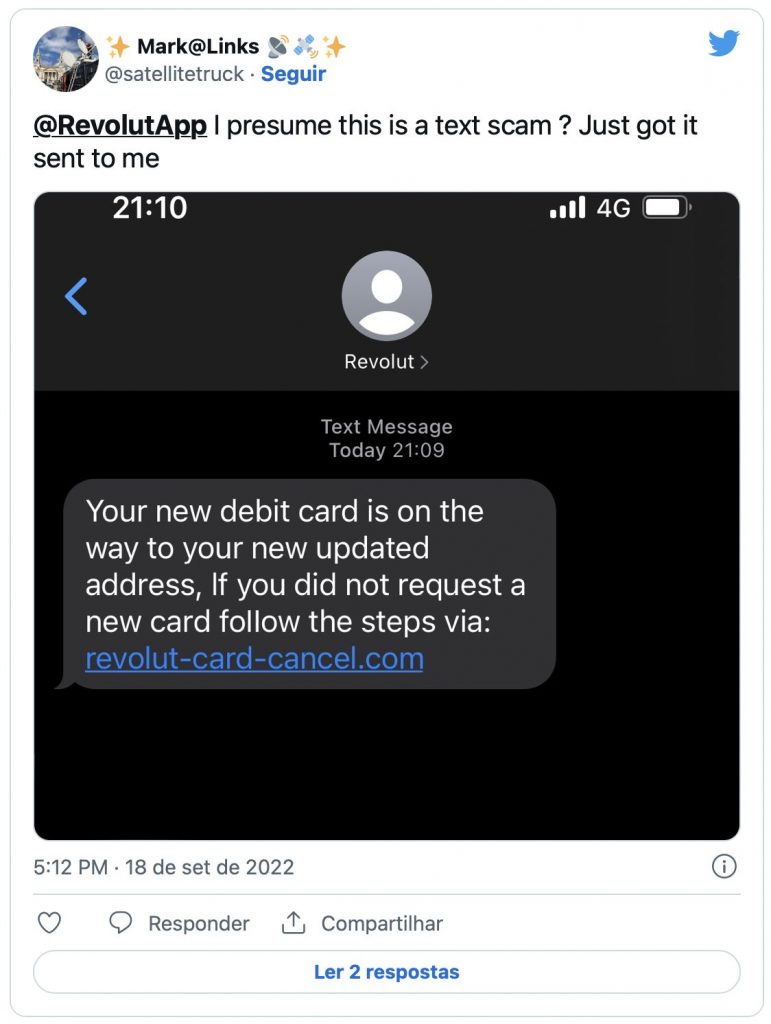

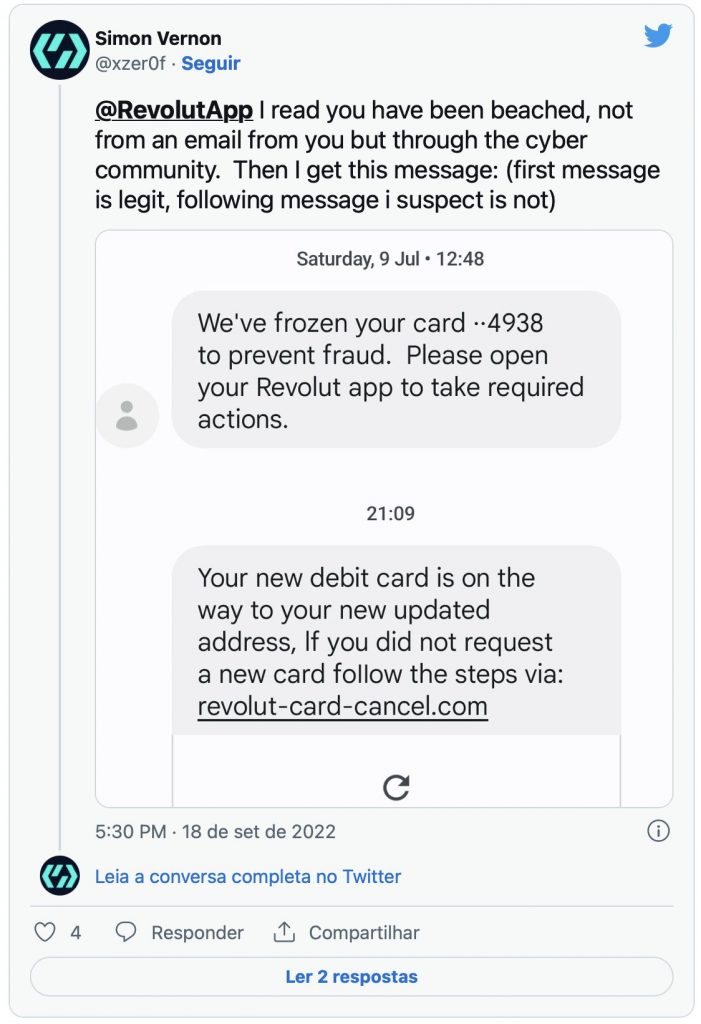

Alguns dias depois, os clientes começaram a receber mensagens de phishing (smishing) por SMS, embora não pareçam ser direcionadas apenas às pessoas afetadas por essa violação.

https://platform.twitter.com/embed/Tweet.html?

A página de phishing para a qual o link aponta ainda está ativa. Os usuários que seguem o link primeiro enfrentam um desafio de segurança, solicitando que confirmem que não são um robô e, em seguida, são solicitados a resolver um CAPTCHA visual. Por fim, são conduzidos através de um conjunto de páginas bem elaboradas que solicitam que iniciem sessão na Revolut introduzindo o seu número de telefone, código de acesso, nome completo, endereço de e-mail, data de nascimento e as informações relacionadas com o cartão de débito associado à sua conta.

De acordo com o Report Smishing , um projeto de pesquisa de smishing dirigido por Sharad Agarwal, estudante de doutorado na University College London, o mesmo endereço IP hospedava outro URL de smishing com tema Revolut há um mês.

“O tempo de permanência (a quantidade de tempo que o invasor está no ambiente) desempenha um papel significativo no escopo e no impacto de uma violação. A detecção e resposta rápidas para conter a ameaça reduzem exponencialmente o custo e o tempo associados à correção. O fato de a Revolut ter sido capaz de agir rapidamente nesta situação certamente tem um grande impacto na extensão dos danos que o invasor foi capaz de causar”, observou Randy Watkins, CTO da Critical Start .

“Estamos vendo cada vez mais ataques usando engenharia social e certamente continuaremos a vê-los acontecendo. A engenharia social é tão bem-sucedida porque a maioria dos funcionários só quer fazer seu trabalho e ajudar os outros. Embora o ataque de phishing de segunda onda resultante não tenha sido o motivo provável neste caso, o alcance secundário diretamente ao usuário final é sempre uma possibilidade quando se trata desses tipos de ataques. Provavelmente, os invasores teriam preferido obter as informações que desejavam diretamente da Revolut, mas com as informações às quais puderam obter acesso, podem aumentar significativamente suas chances de phishing aos usuários finais.”

FONTE: HELPNET SECURITY