Em uma tentativa inútil de escapar da detecção, o grupo de espionagem russo “BlueCharlie” trocou toda a sua infraestrutura antiga por uma rede de 94 novos domínios.

BlueCharlie – também conhecido como “Calisto”, “COLDRIVER”, “SEABORGIUM” e “StarBlizzard” – é um ator de ameaça vinculado a grupos que estão ativos desde pelo menos 2017 . No passado, teve como alvo organizações nos setores governamental, de defesa, educação e político, bem como ONGs, grupos de reflexão e jornalistas. Embora focado em espionagem, também é conhecido por realizar operações de hack-and-leak.

Na virada do ano, um por um, os pesquisadores começaram a divulgar o BlueCharlie – descrevendo suas campanhas , seu impacto na guerra Rússia-Ucrânia , quebrando sua infraestrutura , e até mesmo atribuindo uma pessoa específica ao comando do show.

De acordo com a Recorded Future , na última campanha da BlueCharlie, o grupo mudou completamente sua infraestrutura, criando quase 100 novos domínios para realizar coleta de credenciais e ataques de espionagem subsequentes.

Novos domínios de BlueCharlie

Em campanhas anteriores, BlueCharlie usou uma ferramenta chamada Evilginx para ajudar a nomear seus domínios de phishing. Um analista de inteligência de ameaças do Insikt Group da Recorded Future, que optou por permanecer anônimo para esta história, explica como.

“Esta estrutura usa qualquer domínio fornecido pelo usuário definido arbitrariamente e anexa um URL específico da vítima ao final desse domínio. Por exemplo, se um agente de ameaça criar um domínio de phishing, goo-ink[.]online , emulando um Google domínio, eles podem anexar uma estrutura de URL, como adfs[.]llnl[.]gov — que emula o Microsoft Active Directory do Lawrence Livermore National Laboratory — para criar a URL de phishing completa de http[:]//goo-ink[ .]online/adfs[.]llnl[.]gov ,” para enganar um funcionário do Lawrence Livermore National Lab e fazê-lo acreditar que o link é legítimo. Lawrence Livermore se tornou um alvo do BlueCharlie no ano passado.

Em casos raros, acrescentam, “o grupo empregou domínios de vítimas totalmente emulados”, de acordo com o phishing mais tradicional .

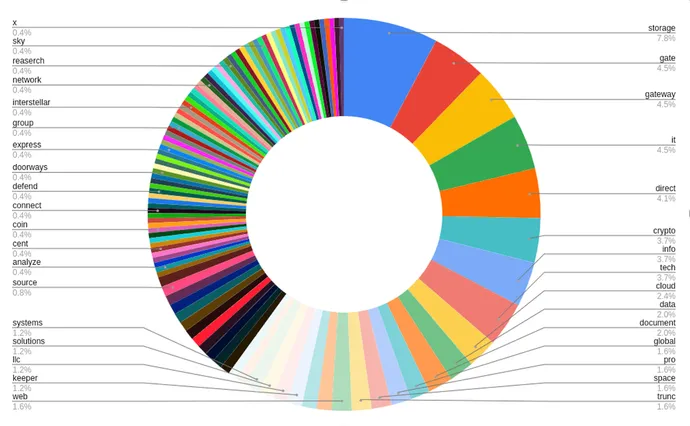

Em sua atividade mais recente, a BlueCharlie não usou nem a estrutura de URL de cauda nem domínios totalmente emulados. Em vez disso, o grupo nomeou seus domínios combinando dois termos aparentemente aleatórios relacionados a TI – digamos, “armazenamento” e “gateway” – com um hífen no meio.

Mudando TTPs para fugir dos pesquisadores

“As pessoas estariam menos propensas a se apaixonar por domínios gerais relacionados a TI”, reconheceu o analista da Recorded Future, acrescentando combustível à teoria de que essas mudanças foram feitas principalmente por causa da mudança em si.

“Historicamente falando, certos grupos patrocinados pelo estado russo, como BlueBravo, BlueDelta e outros, desenvolveram seus TTPs com extrema rapidez”, explica o analista. Desta vez, porém, os invasores podem simplesmente ter ajustado seus TTPs em resposta direta à exposição de seus TTPs anteriores.

“Em várias ocasiões anteriores, observamos diretamente os agentes de ameaças alterando sua infraestrutura ou TTPs em pouco tempo após a exposição, e isso não é exclusivo dos grupos BlueCharlie/Russo – vimos isso de outros grupos APT também, então estão confiantes de que estão reagindo à exposição”, dizem eles.

Para se defender contra as táticas de APT em constante mudança, os autores do relatório recomendaram que as organizações pratiquem a higiene cibernética geral – treinando funcionários, desativando macros e usando tokens MFA compatíveis com FIDO2. “A BlueCharlie demonstrou a capacidade de se adaptar e evoluir ao longo do tempo para relatórios públicos”, escreveram os autores, “e provavelmente continuará a mudar seus TTPs com base no precedente anterior”.

FONTE: DARKREADING