Mais de uma semana se passou desde que a Microsoft reconheceu a existência da vulnerabilidade “Follina” (CVE-2022-30190), depois que relatos de que ela estava sendo explorada na natureza começaram a surgir aqui e ali. Desde então, outros atores de ameaças apoiados pelo estado começaram a explorá-lo, mas agora um dos afiliados de malware mais ativos do Qbot (QakBot) também foi visto aproveitando o Follina.

A exploração da Follina leva à instalação do Qbot

Deixando de lado por um momento o fato de que o Qbot é um ladrão de informações eficaz e backdoor por si só, esse desenvolvimento mais recente deve preocupar a maioria das organizações, já que uma variedade de operadores de Ransomware como Serviço (RaaS) usam o Qbot para garantir uma posição nas redes corporativas antes de implantar ransomware.

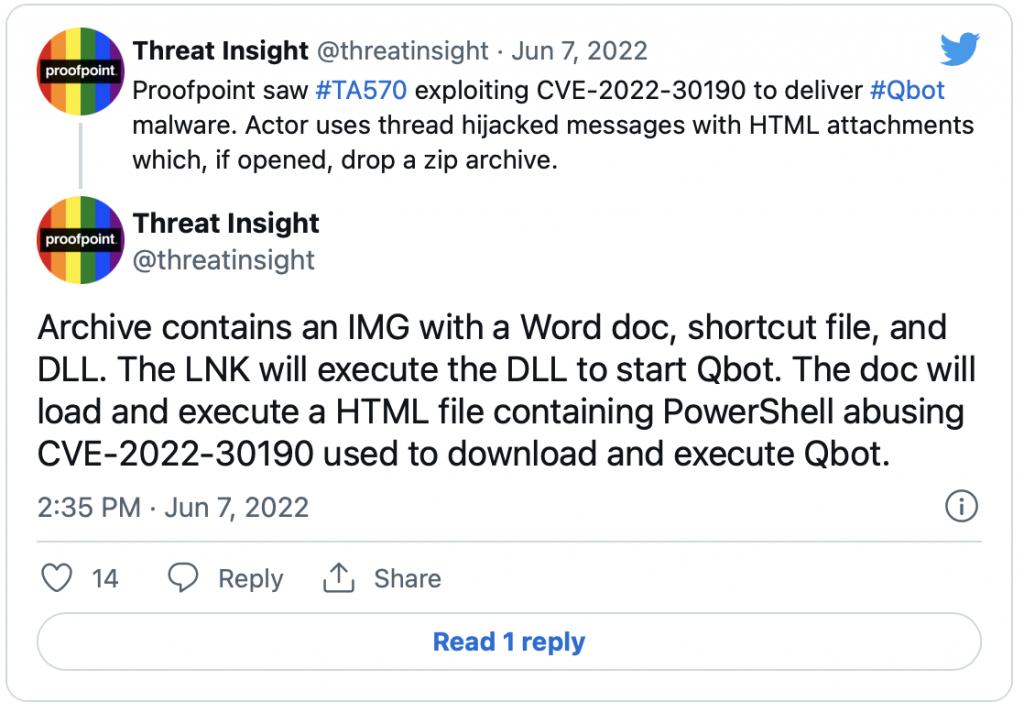

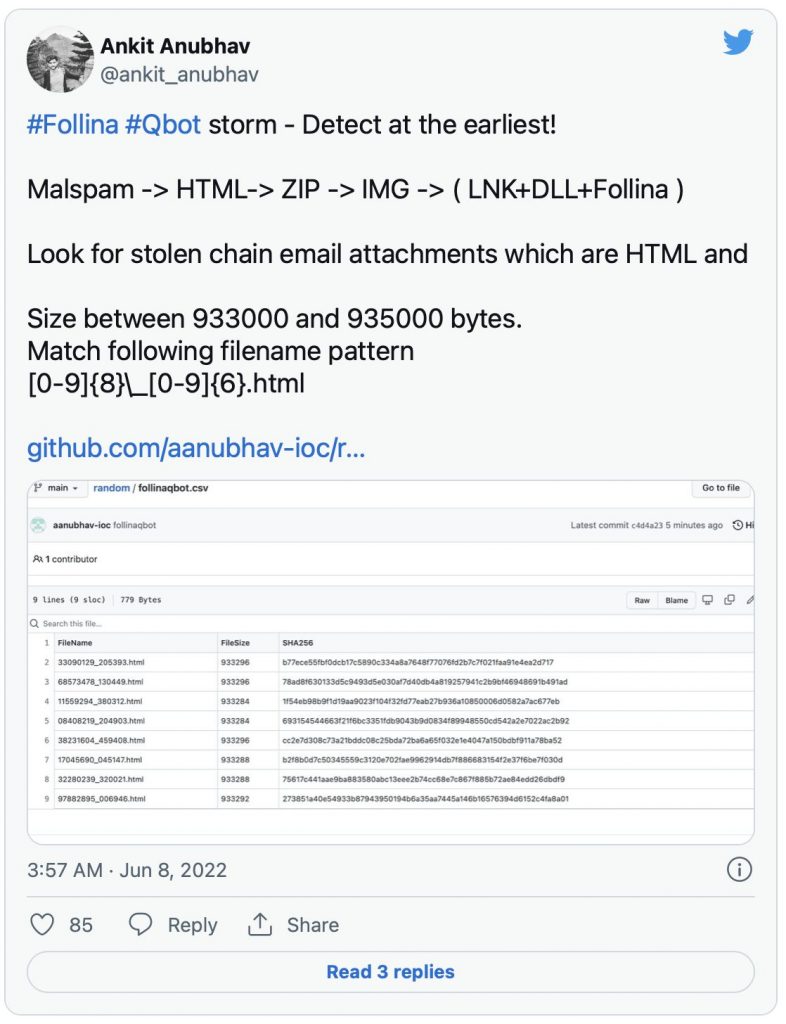

Essas campanhas mais recentes começam com o sequestro de tópicos de e-mail – um truque regular empregado pelos afiliados da Qbot – e a entrega de um anexo HTML.

Uma vez aberto, o arquivo solta um arquivo (.zip), que contém um arquivo de imagem de disco (.img) com dentro de um documento do Word, um arquivo de atalho (.lnk) e um arquivo .dll.

“O LNK executará a DLL para iniciar o Qbot. O documento [recuperará de um servidor remoto e] carregará e executará um arquivo HTML contendo o PowerShell abusando do CVE-2022-30190 usado para baixar e executar o Qbot”, explicaram os pesquisadores de ameaças do Proofpoint. Com esse golpe duplo, eles não estão deixando nada ao acaso, esperando que pelo menos uma dessas abordagens seja bem-sucedida.

Em outra variante do ataque, em vez do arquivo .img no arquivo compactado, há um arquivo .iso (outro tipo de arquivo de imagem de disco), que novamente contém um arquivo .docx (documento do Word), um arquivo .lnk e um arquivo .dll. Para essa variante, um caçador de malware que atende ao apelido on-line “ExecuteMalware” compilou uma lista de indicadores de compromisso.

Detecção de ameaças e mitigação de riscos

Dado que a Microsoft ainda não lançou uma correção para o Follina, os defensores corporativos têm a realização de ações de mitigação de riscos, como a implementação de soluções alternativas temporárias.

A Microsoft atualizou suas orientações para a mitigação do CVE-2022-30190 e apontou soluções alternativas eficazes e ineficazes. O pesquisador de segurança Benjamin Delpy já compartilhou outra mitigação que foi confirmada para funcionar.

Há também a opção de implementar um micropatch gratuito criado pela ACROS Security.( Como nota: eles também desenvolveram micropatches para uma vulnerabilidade de travessia de caminhos menos crítica, mas ainda séria, que afeta a Ferramenta de Diagnóstico da Microsoft que a Microsoft não pretende corrigir.)

ATUALIZAÇÃO (9 de junho de 2022, 04:35 ET):

Alguns atacantes estão abusando de Follina para entregar o AsyncRAT e um infoladrão.

FONTE: HELPNET SECURITY