Enquanto o mundo espera que a Microsoft avance um patch para o CVE-2022-30190, também conhecido como “Follina”, atacantes em todo o mundo estão explorando a vulnerabilidade em uma variedade de campanhas.

Uma vulnerabilidade complexa

A Microsoft descreveu o CVE-2022-30190 como uma vulnerabilidade de execução remota de código msdt (Microsoft Windows Support Tool, ferramenta de diagnóstico de suporte do Windows), confirmou que afeta a maioria exagerada das versões do Windows e do Windows Server e aconselhou sobre uma solução alternativa a ser implementada até que um patch esteja pronto.

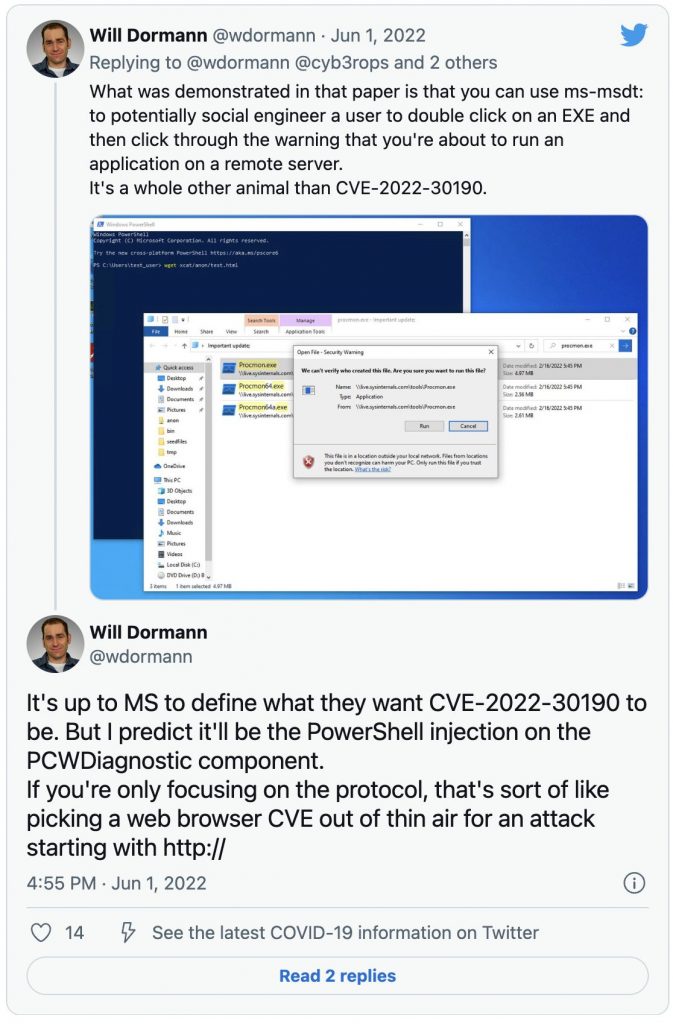

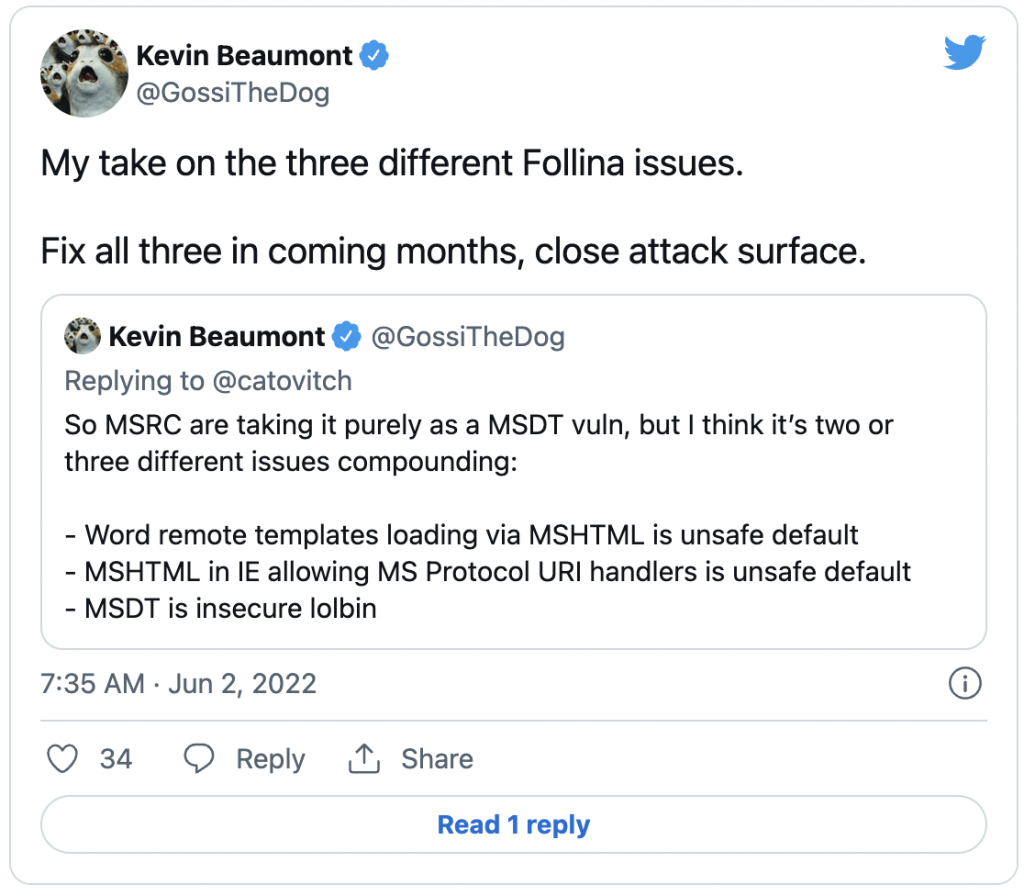

Analistas de vulnerabilidade e pesquisadores de segurança compartilharam sua própria visão da complexidade do problema por trás desse CVE:

A comunidade de segurança mais ampla vem cutucando e criando explorações de prova de conceito para a falha, bem como convertendo explorações MSDT para que possam ser usadas com outros manipuladores de protocolo para um tipo diferente de ataque.

Ataques na natureza

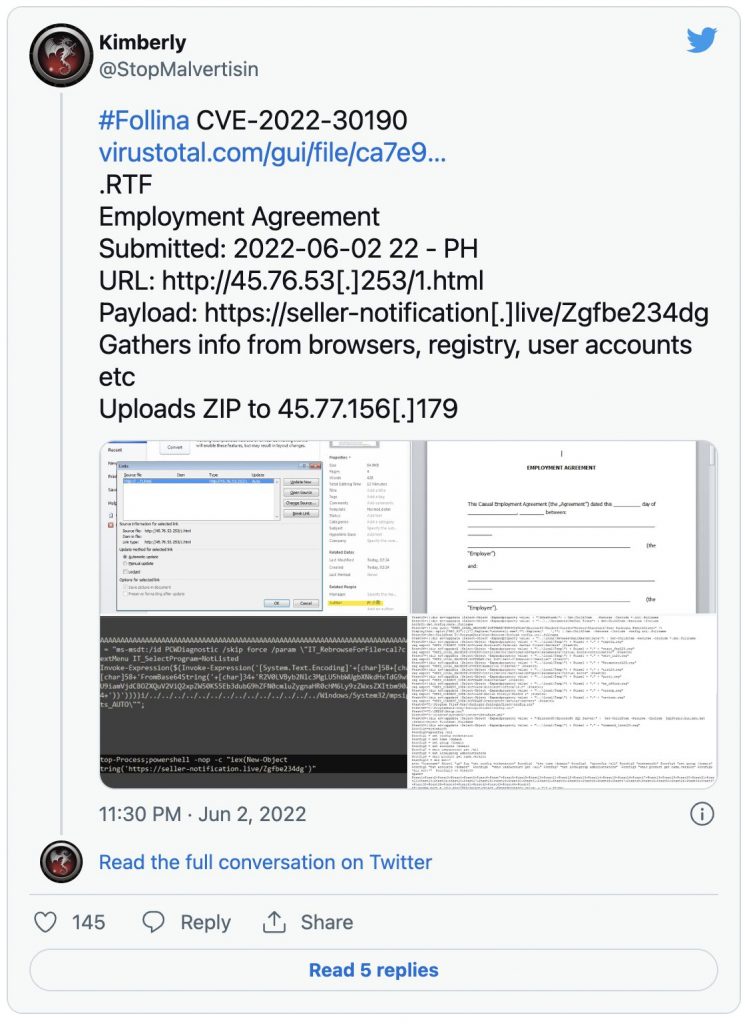

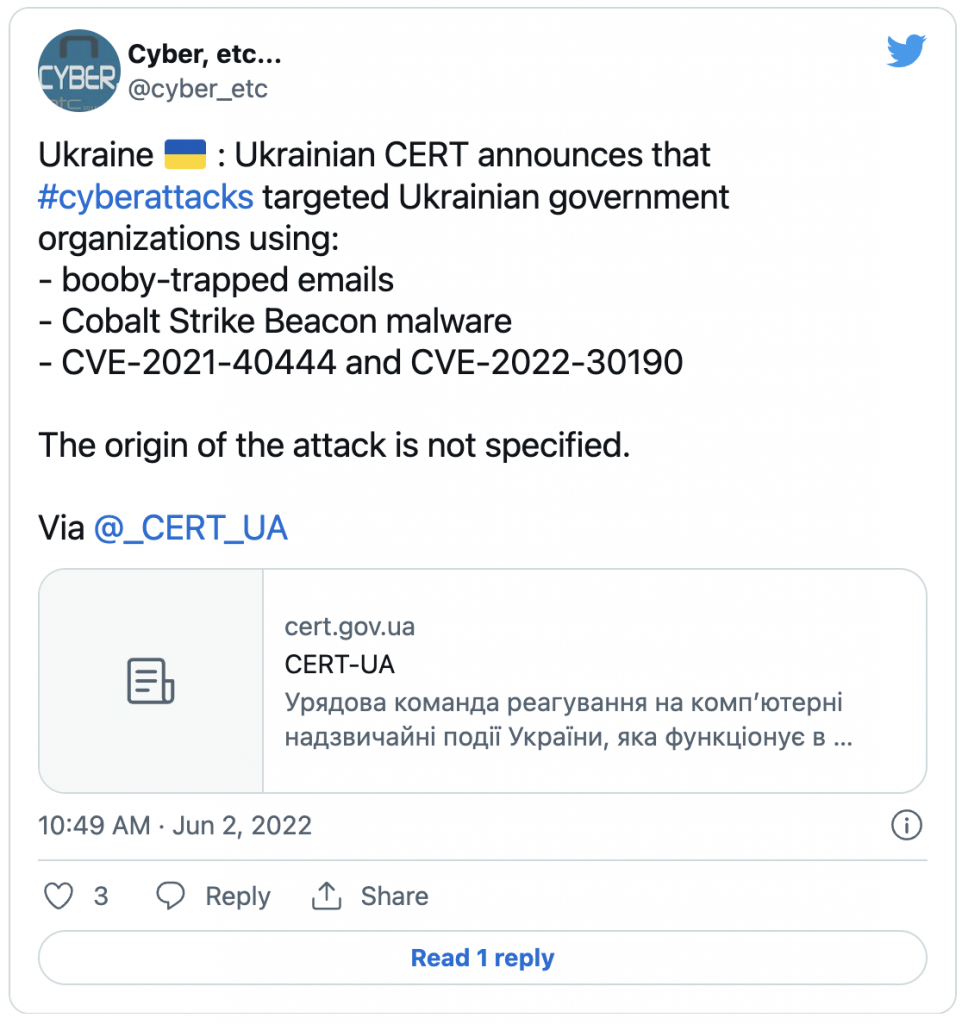

Após os ataques vistos em abril e maio, que revelaram a existência da falha e sua exploração ativa para a comunidade de segurança mais ampla, os relatórios logo começaram a escorrer sobre outras campanhas que a aproveitam em todo o mundo:

O que os defensores podem fazer até que os patches sejam liberados?

Já mencionamos o conselho da Microsoft, que envolve desativar o protocolo de URL MSDT.

A ACROS Security lançou micropatches gratuitos para várias edições do Windows e do Windows Server, para serem usados através de seu agente de 0patch.

O instrutor sênior da SANS, Jake Williams, respondeu recentemente claramente uma série de perguntas sobre Follina, possíveis atenuações e como detectar tentativas de exploração.

As empresas de segurança têm adicionado assinaturas e regras para detectar documentos maliciosos que exploram o CVE-2022-30190, além de fornecer conselhos gerais.

FONTE: HELPNET SECURITY