Um novo padrão de criptografia para Internet das Coisas (IoT) deve ajudar a melhorar a segurança desses dispositivos conectados em empresas, fabricantes, infraestrutura crítica e outros setores que executam esses equipamentos.

Mas muitos desses dispositivos continuam atrasados nas funções e práticas de segurança cibernética.

Em 7 de fevereiro, o Instituto Nacional de Padrões e Tecnologia (NIST) anunciou que havia selecionado um grupo de algoritmos criptográficos, conhecido como Ascon , para ser o padrão formal de criptografia para dispositivos eletrônicos “leves” e suas comunicações. O padrão deve ajudar os fabricantes de dispositivos e seus clientes a proteger melhor os dados e dispositivos contra invasores que visam cada vez mais a tecnologia operacional, embora esses dispositivos tenham poder de processamento e armazenamento limitados.

Os algoritmos permitem proteções de criptografia até mesmo para os menores dispositivos, disse o cientista da computação do NIST Kerry McKay no anúncio do padrão .

“O mundo está caminhando para o uso de pequenos dispositivos para várias tarefas, desde detecção até identificação e controle de máquinas, e como esses pequenos dispositivos têm recursos limitados, eles precisam de segurança com uma implementação compacta”, disse ela. “Esses algoritmos devem abranger a maioria dos dispositivos que possuem esse tipo de restrição de recursos”.

Por que a IoT está explodindo

Os dispositivos conectados em ambientes empresariais e industriais são uma aplicação em rápido crescimento impulsionada por duas forças principais nos últimos três anos. Inicialmente, a pandemia estimulou a necessidade de oferecer suporte a operações remotas, enquanto as preocupações atuais de uma recessão estão levando as empresas a automatizar as operações usando dispositivos conectados.

Por exemplo, a Internet das Coisas Industrial (IIoT) – um termo abrangente para dispositivos conectados que monitoram e controlam sistemas físicos e processos industriais – está prevista para crescer dramaticamente. Espera-se que o número de conexões IoT industriais – uma medida do número de dispositivos implantados – mais que dobre para 36,8 bilhões em 2025, acima dos 17,7 bilhões em 2020, de acordo com a Juniper Research .

No entanto, o crescimento maciço também traz uma área de superfície de ataque massiva . As vulnerabilidades na chamada Internet das Coisas Estendida (XIoT), que inclui dispositivos e sistemas que os gerenciam, aumentaram 57% no primeiro semestre de 2022, continuando um aumento dramático em relação ao ano anterior . Do lado da empresa, os pesquisadores de segurança demonstraram 63 vulnerabilidades exploráveis em uma variedade de dispositivos conectados na Pwn2Own deste ano, como impressoras e armazenamento conectado à rede.

Enquanto isso, os dispositivos e sistemas de IoT corporativos e industriais costumam ser usados por décadas sem atualizações regulares , ao contrário dos ambientes de TI convencionais, que são substituídos a cada três a cinco anos e atualizados regularmente entre eles, diz Bill Malik, vice-presidente de estratégias de infraestrutura da empresa de segurança cibernética Trend. Micro.

“No momento, dezenas de milhares de ambientes industriais de IoT estão abertos à Internet, seja por descuido ou falta de consciência dos riscos”, diz ele. “Muitos desses sistemas vêm com senhas padrão, que raramente são alteradas pelo uso, e esses sistemas geralmente não podem ser atualizados.”

Leve — mas não leve — Segurança

O padrão NIST visa fornecer até mesmo dispositivos de baixo consumo de energia um nível básico de segurança cibernética, criptografando dados e comunicações armazenados. O processo durou vários anos, começando com 57 candidatos em março de 2019, que foram reduzidos a 10 finalistas em 2021.

“A capacidade de fornecer segurança era fundamental, mas também tínhamos que considerar fatores como desempenho e flexibilidade de um algoritmo candidato em termos de velocidade, tamanho e uso de energia”, afirmou McKay do NIST no anúncio de 7 de fevereiro. “No final, fizemos uma seleção que foi uma boa escolha geral.”

A implementação do padrão NIST levará tempo, pois muitos fornecedores de IoT ainda estão alcançando as melhores práticas de segurança cibernética, com dispositivos geralmente sem recursos de autenticação fortes, nenhuma maneira fácil de distribuir e instalar patches e pouca visibilidade da atividade, incluindo registro fraco ou inexistente, Diz Malik, da Trend Micro.

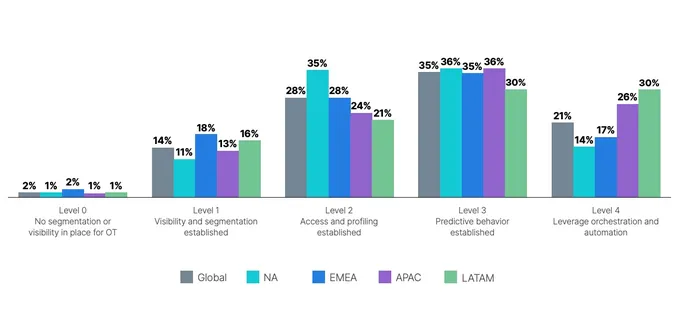

O nível de maturidade do setor industrial na América do Norte, por exemplo, continua atrás de alguns outros países. Em comparação com a média mundial de 57%, apenas metade das empresas (50%) da região adotaram tecnologias que buscam comportamento anômalo ou usam automação e orquestração para gerenciar e proteger dispositivos, considerados os dois principais níveis de maturidade de segurança para tecnologia operacional , de acordo com o ” Relatório de estado da tecnologia operacional e segurança cibernética de 2022 ” da Fortinet .

Os riscos para dispositivos empresariais e industriais conectados estão crescendo, especialmente contra o setor de manufatura, que respondeu por 68% dos ataques observados contra sistemas industriais no terceiro trimestre de 2022, de acordo com a Dragos, uma empresa de serviços de segurança cibernética. A invasão da Ucrânia pela Rússia criou um campo de batalha online com agentes de ameaças de ambos os lados visando uma variedade de sistemas e dispositivos, com o objetivo de causar danos físicos e interrupções por meio de ataques cibernéticos.

À medida que empresas e indústrias continuam a se mover em direção ao monitoramento e controle onipresentes, permitindo fábricas inteligentes, cidades inteligentes e infraestrutura inteligente, os ataques cibernéticos se tornarão mais impactantes, afirmou a Deloitte em seu relatório ” Indústria 4.0 e segurança cibernética “.

Detecção por si só “não é suficiente”

Concentrar-se na detecção, no entanto, não é suficiente, diz Keao Caindec, analista principal do Farallon Technology Group e presidente do Security Working Group do Industry IoT Consortium (IIC) .

“Muitos dos controles de segurança que usamos hoje se concentram mais na detecção e correção, muito monitoramento e priorização de eventos e alertas”, diz ele. “O problema é que você sempre fica apenas um passo atrás do invasor, então as empresas precisam realmente se concentrar em lidar com o acesso inicial, prevenir o acesso comprometido, impedir a descoberta e reconhecimento não autorizado e prevenir ataques laterais.”

No entanto, a capacidade de proteger a IoT empresarial e industrial permanece com as empresas, que devem buscar obter o máximo de visibilidade possível sobre quais dispositivos estão conectados a seus ambientes, diz Caindec. Ele aponta para uma estrutura defensiva já perseguida, arquiteturas de confiança zero, como talvez a melhor abordagem atual para proteger dispositivos e sistemas de IoT corporativos e industriais.

Além disso, as empresas precisam ter os principais tomadores de decisão ao seu lado. Os esforços de segurança cibernética são um investimento significativo, especialmente se incluírem a substituição de dispositivos, então você precisa de suporte executivo, diz Wendy Frank, líder de cyber IoT da consultoria Deloitte.

“Acho que muito disso se resume a realmente conversar com seus conselhos, certificando-se de que eles estejam cientes dos problemas específicos em torno dos dispositivos, porque eles não fazem isso para viver”, diz ela.

FONTE: DARK READING