A United Parcel Service (UPS) diz que os fraudadores têm coletado números de telefone e outras informações de sua ferramenta de rastreamento de remessas online no Canadá para enviar mensagens de phishing por SMS altamente direcionadas (também conhecidas como “smishing”) que falsificaram a UPS e outras marcas importantes. As missivas se dirigiam aos destinatários pelo nome, incluíam detalhes sobre pedidos recentes e avisavam que esses pedidos não seriam enviados a menos que o cliente pagasse uma taxa de entrega adicional.

Em uma carta enviada este mês a clientes canadenses, a UPS Canada Ltd. disse que está ciente de que alguns destinatários de pacotes receberam mensagens de texto fraudulentas exigindo pagamento antes que um pacote possa ser entregue, e que tem trabalhado com parceiros em sua cadeia de entrega para tentar entender como a fraude estava ocorrendo.

A recente carta da UPS sobre phishers SMS coletando detalhes de remessa e números de telefone de seu site.

“Durante essa revisão, a UPS descobriu um método pelo qual uma pessoa que pesquisou um pacote específico ou usou indevidamente uma ferramenta de pesquisa de pacotes poderia obter mais informações sobre a entrega, potencialmente incluindo o número de telefone de um destinatário”, diz a carta. “Como essas informações podem ser usadas indevidamente por terceiros, inclusive potencialmente em um esquema de smishing, a UPS tomou medidas para limitar o acesso a essas informações.”

O aviso por escrito continua dizendo que a UPS acredita que a exposição de dados “afetou pacotes para um pequeno grupo de remetentes e alguns de seus clientes de 1º de fevereiro de 2022 a 24 de abril de 2023”.

Já em abril de 2022, a KrebsOnSecurity começou a receber dicas de leitores canadenses que estavam intrigados sobre por que tinham acabado de receber uma dessas mensagens de phishing SMS que faziam referência a informações de um pedido recente que haviam feito legitimamente em um varejista online.

Em março de 2023, um leitor chamado Dylan, da Colúmbia Britânica, escreveu para dizer que havia recebido uma dessas mensagens de golpe da taxa de frete não muito tempo depois de fazer um pedido para comprar gobs de blocos de construção diretamente de Lego.com. A mensagem incluía seu nome completo, número de telefone e código postal, e pedia que ele clicasse em um link para mydeliveryfee-ups[.] e pagar uma taxa de entrega de US $ 1,55 que supostamente era necessária para entregar seus Legos.

“Ao pesquisar o texto dessa mensagem de phishing, posso ver que muitas pessoas experimentaram esse golpe, o que é mais convincente por causa das informações que o texto de phishing contém”, escreveu Dylan. “Parece-me provável que a UPS esteja vazando informações de alguma forma sobre as próximas entregas.”

Josh é um leitor que trabalha para uma empresa que envia produtos para o Canadá e, no início de janeiro de 2023, perguntou se havia alguma informação sobre uma violação na UPS Canada.

“Vimos muitos de nossos clientes serem alvo de um esquema fraudulento de mensagens de texto da UPS depois de fazer um pedido”, disse Josh. “Um link é fornecido (muitas vezes apenas depois que o cliente responde ao texto) que leva você a uma página captcha, seguida por uma página de cobrança de pagamento fraudulenta.”

Pivotando sobre o domínio na mensagem smishing enviada a Dylan mostra que o domínio de phishing compartilhou um host de Internet na Rússia [91.215.85-166] com quase duas dúzias de outros domínios relacionados a smishing, incluindo upsdelivery[.] Informações, LegoDelivery[.] Informações, adidascanadaltd[.] com, crocscanadafee[.] Informações, refw0234apple[.] Informações, Vista-PrintCanada[.] info e telus-ca[.] informações.

A inclusão de grandes marcas nos domínios dessas campanhas de smishing da UPS sugere que os perpetradores tinham a capacidade de concentrar suas pesquisas em clientes da UPS que haviam encomendado itens recentemente de empresas específicas.

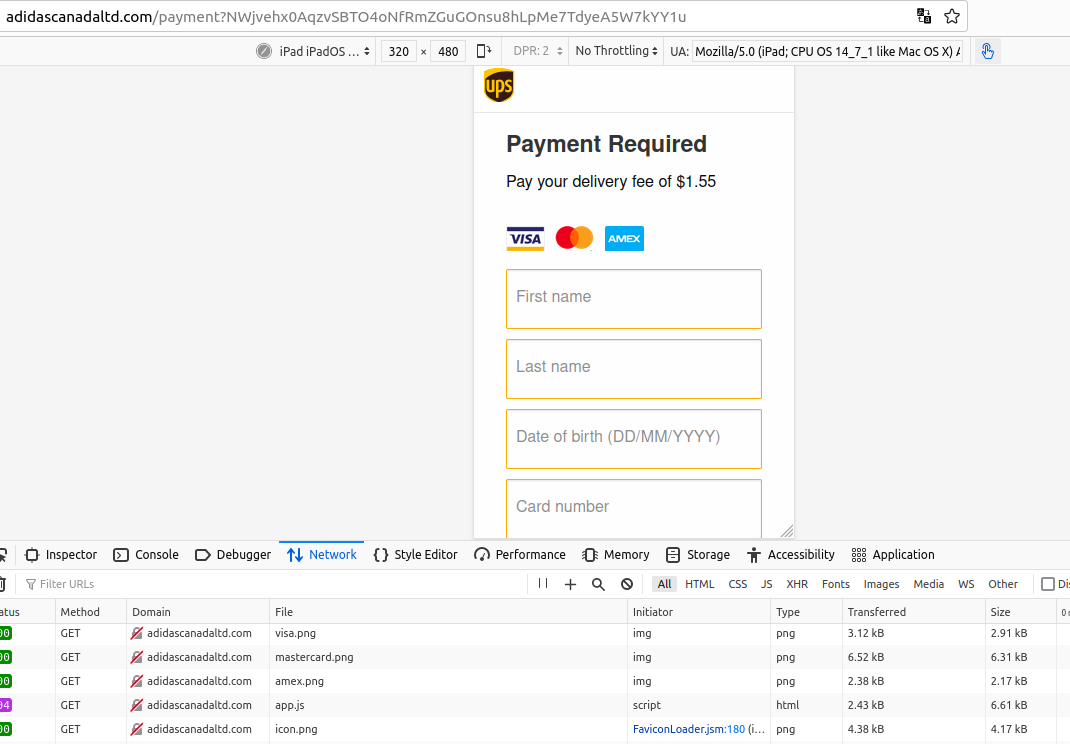

As tentativas de visitar esses domínios com um navegador da Web falharam, mas carregá-los em um dispositivo móvel (ou, no meu caso, emular um dispositivo móvel usando uma máquina virtual e Ferramentas de Desenvolvedor no Firefox) revelou o primeiro estágio desse ataque de smishing. Como Josh mencionou, o que apareceu pela primeira vez foi um CAPTCHA; depois que o visitante resolveu o CAPTCHA, eles foram levados através de várias outras páginas que solicitavam o nome completo, data de nascimento, número do cartão de crédito, endereço, e-mail e número de telefone do usuário.

Um site smishing direcionado a canadenses que compraram recentemente da Adidas on-line. O site só seria carregado em um navegador móvel.

Em abril de 2022, a KrebsOnSecurity ouviu Alex, o CEO de uma empresa de tecnologia no Canadá, que pediu para deixar seu sobrenome de fora desta história. Alex entrou em contato quando começou a receber as mensagens de smishing quase imediatamente depois de encomendar dois conjuntos de Airpods diretamente do site da Apple.

O que mais intrigou Alex foi que ele instruiu a Apple a enviar os Airpods de presente para duas pessoas diferentes e, menos de 24 horas depois, o número de telefone que ele usa para sua conta da Apple recebeu duas das mensagens de phishing, ambas contendo saudações que incluíam os nomes das pessoas para quem ele havia comprado Airpods.

“Eu colocava o destinatário como pessoas diferentes na minha equipe, mas como era meu número de telefone em ambos os pedidos, era eu quem recebia as mensagens”, explicou Alex. “Naquele mesmo dia, recebi mensagens de texto se referindo a mim como duas pessoas diferentes, nenhuma das quais era eu.”

Alex disse acreditar que a UPS Canada ainda não entende totalmente o que aconteceu, ou está sendo tímida sobre o que sabe. Ele disse que o texto da resposta da UPS sugere erroneamente que os ataques de smishing foram, de alguma forma, o resultado de hackers procurando aleatoriamente informações de pacotes por meio do site de rastreamento da empresa.

Alex disse que é provável que quem é responsável tenha descoberto como consultar o site da UPS Canada apenas para pedidos pendentes de marcas específicas, talvez explorando algum tipo de interface de programação de aplicativos (API) que a UPS Canada faz ou disponibiliza para seus maiores parceiros de varejo.

“Não foi como se eu tivesse colocado a ordem [em Apple.ca] e, alguns dias ou semanas depois, recebi um ataque direcionado”, disse ele. “Foi mais ou menos no mesmo dia. E era como se [os phishers] estivessem sendo notificados de que a ordem existia.”

A carta aos clientes da UPS Canadá não menciona se outros clientes na América do Norte foram afetados, e ainda não está claro se algum cliente da UPS fora do Canadá pode ter sido alvo.

Em um comunicado fornecido à KrebsOnSecurity, a UPS (NYSE:UPS), com sede em Sandy Springs, Geórgia, disse que a empresa tem trabalhado com parceiros na cadeia de entrega para entender como essa fraude estava sendo perpetrada, bem como com autoridades policiais e especialistas terceirizados para identificar a causa desse esquema e acabar com ele.

“A aplicação da lei indicou que houve um aumento no smishing impactando vários transportadores e muitos setores diferentes”, diz um e-mail de Brian Hughes, diretor de comunicações financeiras e estratégicas da UPS.

“Por uma abundância de cautela, a UPS está enviando cartas de notificação de incidentes de privacidade para indivíduos no Canadá cujas informações podem ter sido afetadas”, disse Hughes. “Encorajamos nossos clientes e consumidores em geral a aprender sobre as maneiras como eles podem se manter protegidos contra tentativas como essa, visitando o site UPS Fight Fraud.”

FONTE: KREBS ON SECURITY