BLACK HAT ASIA – Cingapura – Quando você está em um ambiente onde a esmagadora maioria do tráfego de rede é classificada como representando uma grave ameaça à segurança cibernética, decidir com o que se preocupar se torna não uma agulha em uma situação de palheiro, mas uma agulha em um problema de agulha.

Essa é a palavra desta semana na Black Hat Asia, onde Neil Wyler, líder global de avaliações de ameaças ativas da IBM X-Force, e Bart Stump, engenheiro de sistemas sênior da NetWitness, subiram ao palco para dar aos participantes uma olhada dentro do centro de operações de rede (NOC) de nível empresarial do evento. A dupla supervisionou o design do NOC e liderou a equipe de segurança do show, que aconteceu de 9 a 12 de maio. A rede de vários fornecedores suportava o acesso Wi-Fi dos participantes; operações internas, como registro; as necessidades dos estandes dos salões de negócios; e os requisitos de comunicação de treinamentos técnicos, briefings, palestras e demonstrações de fornecedores.

“Quando discutimos o trânsito, tentamos explicar aos outros que na Black Hat é ruim o tempo todo – todo ou a maioria do tráfego é malicioso”, explicou Wyler. “Parece assustador, mas para essa multidão esse trânsito é normal. Há pessoas a fazer demos ataques, há treinos de equipas vermelhas a acontecer, etc., e isso significa que não bloqueamos nada. Deixamos esse tráfego voar porque não queremos derrubar uma demonstração no palco ou no chão da exposição. A menos que vejamos um ataque direto à nossa infraestrutura, digamos o sistema de registro, deixamos isso ir.”

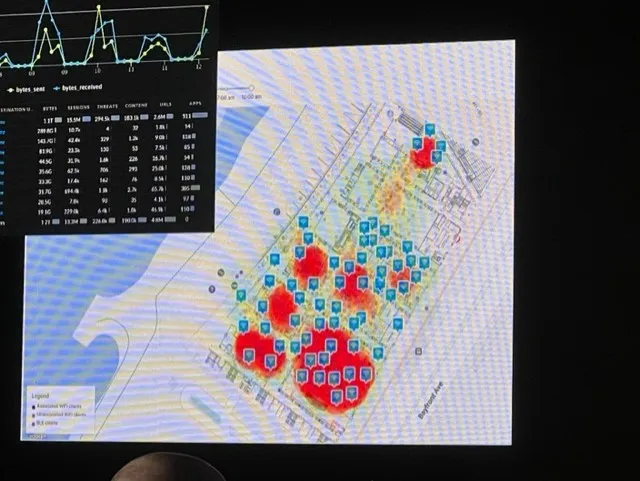

Assim, para evitar o tráfego ruim e ruim real, o NOC conta com uma série de painéis que permitem uma visão em tempo real de tudo o que flui pela rede, com a capacidade de capturar estatísticas em tudo, desde perfis de dispositivos aos quais os participantes de aplicativos em nuvem estão se conectando. Ele também captura dados brutos de pacotes para que os analistas do NOC possam voltar e reconstruir sessões no caso de algo parecer anormalmente suspeito, para olhar “cada coisa que alguém está fazendo com cada pacote, de uma maneira que não podemos usar apenas logs”, observou Wyler.

Um dos painéis mais incomuns colocados em prática para o evento oferecia um mapa de calor de onde Wi-Fi, Bluetooth e até mesmo conexões sem fio ponto a ponto estavam sendo usadas, oferecendo uma visão rápida de onde as pessoas estavam se reunindo e onde poderia haver problemas cibernéticos em andamento.

“É uma perspectiva interessante”, explicou Stump. “O canto inferior esquerdo do mapa é, na verdade, o chão da exposição, e depois que o salão de negócios abriu, isso ficou mais vermelho. Você pode ver quando os intervalos estão acontecendo e quando eles colocam as bebidas para fora porque as pessoas migram. E, no geral, é uma visualização rápida para vermos de onde os problemas potenciais podem estar vindo, onde devemos concentrar nossa atenção.”

Ao todo, o NOC rastreou 1.500 dispositivos únicos que se conectam à rede por meio de telefones celulares, equipamentos de Internet das Coisas (IoT) e outros endpoints, com as consultas de DNS em seu nível mais alto para o evento desde 2018. Cerca de três quartos (72%) desse tráfego foi criptografado – uma quantidade refrescantemente alta, observaram os pesquisadores. E, curiosamente, um domínio chamado Hacking Clouds hospedou a maioria das sessões de usuários – mais até do que a rede Wi-Fi geral do programa para os participantes.

Em termos de aplicativos usados, o TikTok apareceu no Top 10 pela primeira vez, observou a equipe. Outros aplicativos importantes incluíam o Office 365 (sem surpresa lá), Teams, Gmail, Facebook e WhatsApp.

Acontecimentos interessantes do NOC

Alguns incidentes interessantes surgiram a partir dos dados durante o evento, observou a dupla. Em um caso, um indivíduo estava gerando tanta atividade maliciosa que todos os sistemas NOC alertaram de uma só vez.

“Uma pessoa em particular era tão barulhenta que todos os parceiros fornecedores do NOC viam sua atividade ao mesmo tempo”, disse Wyler. “Estamos falando de injeção de SQL em sites públicos, comprometimentos do WordPress, muita e muita varredura de vulnerabilidades e portas abertas. Foi como se eles tivessem aprendido algo esta semana e dissessem: ‘Deixe-me ver se funciona. Já ouvi falar do Log4j, deixa eu ver o que tem por aí’. Eles fizeram uma aula de treinamento e agora estão abrindo as asas e voando.”

Depois que a pessoa passou de atacar sites de redes de restaurantes para sondar sites de pagamento, ficou claro que a atividade não estava relacionada a demonstrações, então a equipe identificou a pessoa e enviou ao indivíduo um e-mail de cessar e desistir.

“Descobrimos que eles estavam sentados no corredor olhando para a Baía, apenas atacando empresa após empresa”, disse Wyler. “Explicamos que ainda é ilegal fazer o que eles estão fazendo, então por favor, interrompa a tentativa de executar vulnerabilidades em sites públicos. Isso é uma violação do Código de Conduta Black Hat e vamos encontrá-lo se não parar – amor, o NOC. Eles conseguiram isso e tudo parou.”

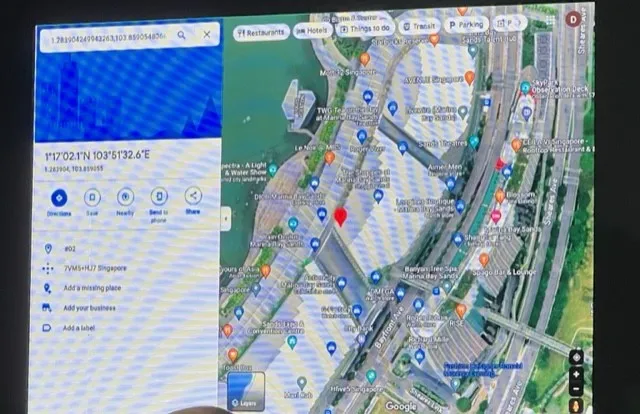

Outros incidentes envolveram problemas de VPN, incluindo um que estava transmitindo as informações de localização do usuário em texto não criptografado. A equipe capturou os dados, conectou-os ao Google Maps e gerou uma visualização de exatamente onde a pessoa esteve durante o dia.

Outro problema envolvia um fornecedor de detecção e resposta de endpoint (EDR) que estava enviando todos os dados de uso que estava coletando nos endpoints de seus usuários em texto não criptografado de volta para seus servidores; um fornecedor de antivírus foi encontrado enviando e-mails SMTP não criptografados contendo cotações de preços e outras informações de forma não criptografada, juntamente com credenciais de login – permitindo fácil coleta.

“Um invasor poderia ter puxado cotações, alterado cotações, coletado informações internas de trabalho e informações de clientes, definitivamente não é bom”, disse Stump. “Pode ser usado para criar phishings ou para manipular preços.”

Em todos os casos, a equipe trabalhou com as entidades problemáticas para resolver os problemas. O NOC, simplesmente, está no caso, de acordo com Stump.

“As pessoas costumam dizer que, na Black Hat, você nem deveria entrar na rede porque é perigoso”, disse Stump. “Mas nosso objetivo é, na verdade, deixar os participantes mais seguros do que quando chegaram. E é por isso que fazemos coisas como informar às pessoas que estão enviando senhas em texto não criptografado ou, quando vemos atividade de criptomineração, as alertamos. Estamos comprometidos com isso.”

FONTE: DARK READING