Numerosos ataques devido a dispositivos móveis comprometidos

O uso de dispositivos móveis tornou-se crucial para a agilidade e produtividade dos negócios há anos, mas o número de dispositivos comprometidos também está crescendo, como mostra o Relatório Verizon Mobile Security Index 2021:

- 40% dos entrevistados disseram que os dispositivos móveis são a maior ameaça à segurança de TI da empresa

- 53% disseram que as consequências de uma violação que sofreram foram grandes

Isso é especialmente relevante para a postura de segurança de uma organização. Não só os dispositivos móveis são usados como pontos finais para acessar e-mails corporativos e outros aplicativos corporativos, eles também são frequentemente usados como dispositivos de autenticação. Os aplicativos autenticadores que permitem notificações push e geração OTP (senha única) são uma das formas mais prevalentes de autenticação de dois fatores em uso atualmente.

A visibilidade limitada nos dispositivos dos usuários pode prejudicar a integridade da autenticação

Em discussões contínuas com nossos clientes, recebemos feedback daqueles que estão preocupados em deixar os usuários finais autenticarem recursos sensíveis de TI usando um dispositivo que poderia ser comprometido – por exemplo, um dispositivo jailbroken ou enraizado. Ouvimos frequentemente dos profissionais de segurança de TI que “o risco associado ao dispositivo móvel é algo com que nos preocupa. Se um dispositivo for jailbroken ou enraizado, podemos, de preferência, querer bloquear o aplicativo autenticador

Acesso confiável do SafeNet ajuda a garantir a integridade da autenticação nos dispositivos

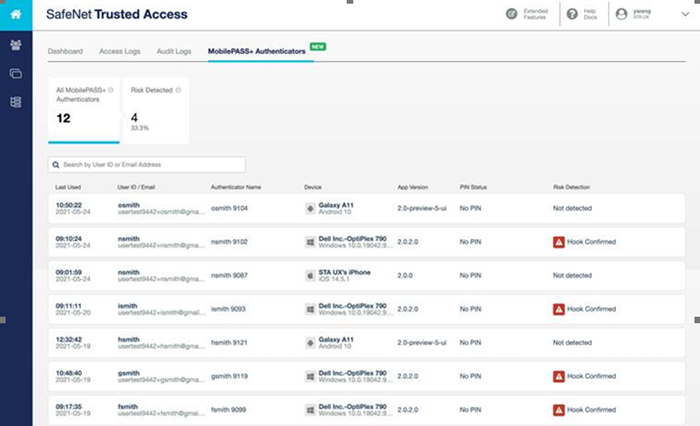

A Thales agora está habilitando profissionais de segurança de TI que usam Acesso confiável do SafeNet, sua plataforma de gerenciamento de acesso e autenticação, para detectar dispositivos móveis e desktop em risco quando também usados para autenticação.

Acesso confiável do SafeNet pode detectar riscos em dispositivos equipados com o SafeNet MobilePASS+ aplicativo autenticador. O estado do dispositivo é verificado e os riscos detectados são relatados e exibidos no console de gerenciamento SafeNet Trusted Access.

Cada plataforma móvel e desktop vem com sua própria segurança e os meios de evitar essa segurança. É por isso que implementamos uma abordagem personalizada que detecta diferentes tipos de riscos dependendo da plataforma:

- Depurar: o dispositivo Android ou Windows está sendo executado em um ambiente de depuração

- Gancho: uma função de gancho foi detectada no dispositivo

- Jailbreak: o dispositivo móvel iOS é jailbroken

- Raiz: o dispositivo móvel Android está enraizado

Este novo recurso de detecção de risco é fornecido em cima do quadro de segurança melhor da classe existente que o SafeNet MobilePASS+ oferece para proteger contra ataques, incluindo a inscrição de token criptografado DSKPP.

Detecção contínua de riscos

Para melhorar a proteção contra dispositivos comprometidos, a detecção de risco é ativada regularmente. Por exemplo, na ativação inicial, cada vez que o autenticador ou o sistema operacional do dispositivo é atualizado e cada vez que o usuário lança o aplicativo.

Ajude os profissionais de TI a mitigar riscos

Graças a um dedicado painel e log, os administradores do SafeNet Trusted Access podem ver rapidamente quais dispositivos estão em risco e, em seguida, podem acompanhar em tempo hábil com ações de mitigação, por exemplo, bloqueando o autenticador no dispositivo de um usuário.

Saiba como o SafeNet Trusted Access pode garantir a integridade da autenticação para seus usuários.

Perguntas frequentes

O que é um dispositivo jailbroken?

Jailbreaking é o processo de explorar as falhas de um dispositivo eletrônico bloqueado para instalar software diferente do que o fabricante disponibilizou para esse dispositivo. O jailbreaking permite que o proprietário do dispositivo tenha acesso total à raiz do sistema operacional e acesse todos os recursos. Chama-se jailbreaking porque envolve libertar usuários da “cadeia” de limitações que são percebidas como existindo.

O que é um dispositivo enraizado?

Rooting é um processo de desbloqueio de smartphones e tablets Android para obter privilégios administrativos mais elevados. Um dispositivo enraizado é um gadget Android que foi jailbroken para instalar aplicativos não aprovados, atualizar o SO, excluir aplicativos indesejados, sob relógio ou sobreclock do processador, substituir firmware e personalizar qualquer outra coisa.

O que é um Gancho?

Hooking é um termo para uma série de técnicas de modificação de código que são usadas para alterar o comportamento da sequência de execução de código original inserindo instruções no segmento de código no tempo de execução.

Se um dispositivo for jailbroken, enraizado ou tiver ganchos instalados, um ator mal-intencionado pode ganhar o controle do dispositivo e autenticar-se a um recurso corporativo, em vez do usuário legítimo.

O que é uma depuração?

A depuração permite que um dispositivo se comunique com um computador que pode estar executando um programa para usar operações avançadas. Quando um dispositivo está no modo de depuração, um computador conectado ao dispositivo pode ler todos os dados e controlar os aplicativos. A segurança do dispositivo pode ser comprometida e torná-lo aberto a ataques.

FONTE: THALES