Olá amigos,

Desde que minha conta do Twitter foi invadida, uma década atrás, por causa de uma senha fraca, sou apaixonado por criar e usar senhas melhores. Eu uso um gerenciador de senhas para a maioria das contas, e minhas senhas mais importantes são combinações de palavras longas que são armazenadas tanto na minha cabeça quanto usando caneta e papel.

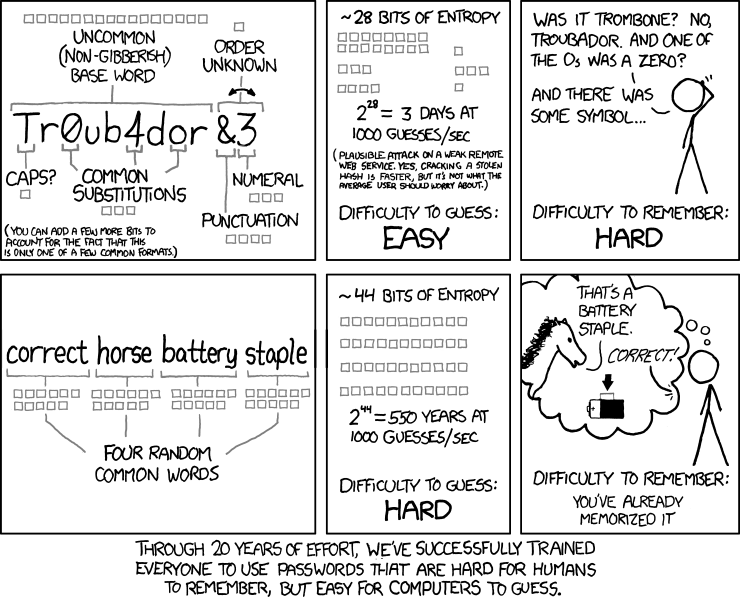

O método que uso para criar minhas senhas importantes é chamado Diceware . Ao rolar dados, eu chego a números aleatórios e uso esses números para escolher palavras de uma lista de palavras onde cada palavra é atribuída a um número. A senha resultante é uma série de palavras do dicionário que é fácil para mim lembrar e difícil para um computador decifrar.

A medida da ciência da computação de quão difícil é decifrar uma senha é algo chamado “entropia”. Quanto maior a senha, mais entropia ela tem. Eu uso senhas Diceware de seis palavras, que o criador do Diceware, Arnold Reinhold, diz ter 77,5 bits de entropia . Isso significa que, ele escreve, uma senha de seis palavras só é “quebrável por uma organização com um orçamento muito grande, como a agência de segurança de um grande país”.

Estou tão investido neste método que quando minha filha tinha 8 anos, comecei a pagar para ela jogar dados e fazer senhas de Diceware para mim. Ela acabou transformando-o em um negócio online que ela ainda opera até hoje.

Mas neste verão ouvi algumas notícias sobre senhas que me surpreenderam. Jeremi Gosney, um renomado cracker de senhas, deu uma palestra em uma conferência de hackers e declarou que a entropia era superestimada. A característica mais importante de uma senha forte hoje em dia, disse ele, era a exclusividade – ter uma senha diferente para cada conta.

Gosney é a realeza de senha. Ele ajudou a desenvolver o software de recuperação de senhas de código aberto Hashcat e é o ex-CEO da empresa de quebra de senhas Terahash. Ele ajuda a administrar o DEF CON Password Village e a trilha PasswordsCon no Security BSides Las Vegas. Então liguei para ele e pedi que explicasse o novo pensamento no mundo das senhas.

Nossa conversa, levemente editada para brevidade e clareza, está abaixo.

Angwin: Para começar, o que é cracking de senha e como é essa profissão?

Gosney:Normalmente, quando falamos sobre quebra de senha, estamos falando sobre quebra de senha offline, que é onde alguém obteve uma cópia de um banco de dados de senhas. As senhas no banco de dados quase nunca estão em texto simples (texto que os humanos podem ler com os olhos). Eles são embaralhados usando o que é chamado de função hash. A única maneira de decifrar uma senha é essencialmente jogar um jogo de adivinhação, onde você executa adivinhações de senha por meio do mesmo algoritmo de hash que foi usado para produzir os hashes no banco de dados e compara os resultados. Se você terminar com dois valores de hash iguais, saberemos qual era a senha. Há também a quebra de senhas online, que é onde alguém está digitando em um campo de login para adivinhar senhas manualmente ou está usando um programa de computador para tentar automaticamente os valores nesse campo de formulário.

Nós nos concentramos em cracking offline, onde alguém tem uma cópia do banco de dados de senhas, e isso não significa que eles tenham obtido isso ilegalmente. Algumas pessoas, como a equipe de segurança da informação de uma corporação, tentarão intencionalmente quebrar as senhas da corporação para testar a eficácia de sua política de complexidade de senha corporativa. Eles querem identificar as senhas fracas antes que um agente mal-intencionado possa. Outro caso legítimo de quebra de senha é se alguém da contabilidade criptografou uma planilha e foi atropelado por um ônibus e outros funcionários precisaram acessar esse documento. A empresa pode tentar quebrar a senha do documento ou contratar alguém como eu para fazer isso. Há uma infinidade de casos de uso legítimos.

Angwin: Você pode falar sobre o papel das violações na quebra de senhas e quão comuns elas são?

Gosney: Antes de 2010, éramos bastante ingênuos na maneira como adivinhamos as senhas. O que aconteceu em 2009 foi que um grande site, rockyou.com, com mais de 32 milhões de usuários, foi invadido . Este site armazenou todas as senhas de seus usuários em texto simples e todas as senhas vazaram. Isso nos deu o maior insight sobre como os humanos constroem senhas globalmente. Foi inédito. Isso acendeu uma fogueira no mundo da quebra de senhas porque, de repente, tivemos alguns novos valores de entrada incríveis para quebrar bancos de dados de senhas. Cada vazamento de senha que aconteceu desde então apenas amplia nossa janela sobre como as pessoas criam senhas. Temos dezenas de grandes vazamentos de senhas todos os anos. Outro grande foi a violação do LinkedInrevelado em 2016, que conseguimos quebrar para cerca de 96% ao longo de uma semana.

Compilando RockYou, LinkedIn, Ashley Madison e outros grandes vazamentos, temos uma imagem muito forte das senhas das pessoas. Analisamos esses dados para fazer suposições mais direcionadas no futuro sobre quais são as senhas das pessoas. É um ciclo de feedback; deciframos senhas, as adicionamos à nossa lista de palavras e as usamos para decifrar novas senhas.

Angwin: Você disse que a quebra de senha é mais uma arte do que uma ciência, especificamente que requer conhecimento da psicologia humana. Primeiro, você pode falar sobre os componentes matemáticos da quebra de senhas e depois explicar como a psicologia atua nisso?

Gosney: A matemática é realmente o algoritmo de hash sobre o qual falamos. Quando as pessoas ouvem que deciframos senhas, elas pensam que estamos escrevendo muito código, mas é mais simples do que isso. Pegamos a mesma função de hash que foi usada para criar as senhas com hash e tentamos adivinhar qual era o valor de entrada. É aí que entra a arte; apesar do software que eles estão usando, o cracker de senhas é tão bom quanto as suposições que eles fazem. O cérebro é o cracker de senhas. O software e o hardware são as ferramentas que usamos, mas o martelo e o cinzel não definem o carpinteiro. O carpinteiro é o artista que faz o trabalho.

É aí que entra a parte da psicologia. Normalmente, as senhas que podemos decifrar não são aquelas geradas por máquinas. (A única maneira de decifrar senhas aleatórias é por meio da força bruta, tentando incrementalmente todos os caracteres em ordem.) Onde encontramos mais sucesso como crackers de senhas é direcionar senhas geradas por humanos, porque humanos em todo o mundo ainda tendem a pensar da mesma forma. Apesar de nossas diferenças linguísticas e culturais, nossos cérebros só são capazes de criar um espaço finito de padrões. Aprimoramos nossas metodologias para explorar esses padrões. Todo mundo ainda tende a pensar da mesma forma globalmente quando lhes dizemos para inventar um pequeno segredo. É esse elemento humano que estamos explorando no processo de quebra de senha.

Angwin: O que é que todos nós humanos fazemos de forma semelhante?

Gosney: Se eu lhe disser para pensar em uma sequência curta com seis caracteres ou mais, você provavelmente escolherá algo que lhe interesse, um hobby ou interesse, uma cidade ou time esportivo, ou seus filhos. ou nomes de animais de estimação. As pessoas vêm com algo que está na vanguarda de suas mentes ou perto de seus corações.

Com as políticas de complexidade de senha que exigem um caractere maiúsculo e um número, 99% das pessoas neste planeta vão colocar o caractere maiúsculo na primeira posição e o número na última posição. Claro que algumas pessoas se desviam, mas a grande maioria vai seguir padrões muito simples. Armados com um pouco de conhecimento, como um dicionário comum, pontos de referência famosos, times esportivos, nomes, sobrenomes e nomes de animais de estimação, podemos quebrar 99% de um banco de dados de senhas em menos de uma semana.

Angwin: Fui ensinado que eu deveria tornar minhas senhas longas e complexas para torná-las inquebráveis. Mas você recentemente deu uma palestra dizendo que essa era a abordagem errada. Explique.

Gosney: Acho que precisamos dar um grande passo para trás e analisar todas as diferentes maneiras pelas quais as senhas são realmente comprometidas no mundo real. À medida que você percorre o modelo de ameaça, os casos em que a complexidade e a duração são muito poucos e distantes entre si. Na verdade, praticamente o único caso em que a complexidade e o tamanho importam é quando estamos nos defendendo contra a quebra de senha offline. Mas para todos os outros casos no modelo de ameaças em que as senhas são roubadas, o tamanho e a complexidade simplesmente não importam.

A maioria das senhas é roubada em texto simples, não desses bancos de dados com hash que pessoas como eu tentam decifrar. Eles são roubados por meio de ataques de phishing, malware ou navegação no ombro. Portanto, comprimento e complexidade não importam. O uso de senhas exclusivas para cada conta é o que importa, pois evita que o invasor que roubou uma de suas senhas acesse mais de uma de suas contas. Ele contém o escopo da violação apenas para a única conta comprometida.

Angwin: Então, isso justifica ter um software gerenciador de senhas que crie uma senha exclusiva para cada conta?

Gosney: Ter um gerenciador de senhas criando uma senha exclusiva gerada por máquina para cada serviço de login é de longe a melhor maneira de fazer isso.

Mas, em última análise, temos que nos livrar das senhas, e digo isso como um cracker de senhas! Do ponto de vista da segurança, as senhas são bastante terríveis. Estamos tentando fixar a segurança de uma conta na capacidade do usuário de criar um segredo que deveria proteger tudo. Essa é uma grande responsabilidade para os usuários. Em última análise, esse fardo precisa ser transferido do usuário para o back-end.

Em vez de senhas, devemos usar algo como FIDO , que permite que os usuários façam login usando uma chave de segurança ou informações biométricas. A abordagem biométrica tem algumas desvantagens para acessar os serviços anonimamente, mas para o usuário médio, isso torna seu mundo mais seguro sem colocar o fardo sobre eles para que toda a sua segurança dependa de sua capacidade de criar alguma palavra indecifrável.

FONTE: THE MARKUP