Um grupo de ransomware que operou sob o radar por mais de um ano veio à tona nas últimas semanas, graças a uma série de vazamentos de dados corporativos na Dark Web.

Desde pelo menos abril de 2022, a 8base – que não deve ser confundida com a empresa de software de mesmo nome com sede na Flórida – vem realizando ataques de dupla extorsão contra pequenas e médias empresas (PMEs). Tudo veio à tona em maio, quando o grupo despejou dados pertencentes a 67 organizações no subsolo cibernético.

E não parou por aí. “Estamos de olho no que eles estão fazendo e, este mês, eles estão ocupados novamente”, diz Matt Hull, chefe global de inteligência de ameaças do NCC Group. A 8base já doxxed 29 novos negócios este mês.

Ainda não se sabe muito sobre as táticas, técnicas e procedimentos (TTPs) do grupo, provavelmente devido ao baixo perfil de suas vítimas. De acordo com dados extraídos do site do vazamento, essas vítimas incluem uma empresa de limpeza britânica, uma empresa de saneamento no Egito, uma escola particular em um subúrbio de Boston e um CPA em Nova York, entre outros de perfil semelhante.

As vítimas abrangem ciência e tecnologia, manufatura, varejo, construção, saúde e muito mais. Eles também são sabiamente distribuídos geograficamente: uma empresa de transporte na Índia, uma empresa peruana de cestas de presentes e uma fabricante de papelão ondulado em Madagascar. A maioria, no entanto, está concentrada na América do Norte – cerca de um terço do total – e na América do Sul. Uma dúzia de vítimas em maio e junho estavam baseadas no Brasil, em linha com uma recente onda de ataques cibernéticos brasileiros de forma mais geral.

Como a 8base conduz seus negócios

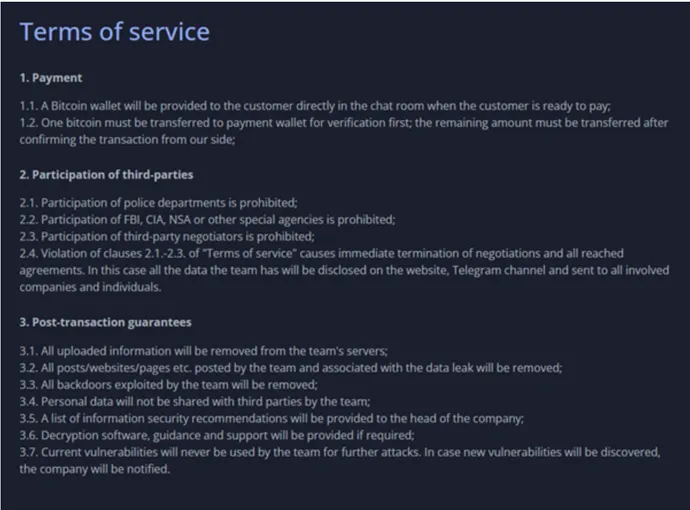

Com pouco ainda conhecido sobre o 8base (faz parte de uma onda de novatos em ransomware entrando no mercado), um aspecto do grupo que é muito claro é seu modo de operação preferido. Em uma seção de termos de serviço de seu site de vazamento (veja gráfico), o grupo estabeleceu 13 regras para suas vítimas e para si mesmas, escritas em ersatz legalese: “A participação de departamentos de polícia é proibida” e “Dados pessoais não serão compartilhados com terceiros pela equipe”.

Se a gangue é tão honesta quanto gostaria que você pensasse é outra questão. Na página Sobre Nós, os hackers afirmam pérfida: “Somos honestos e simples”, acrescentando que “esta lista contém apenas as empresas que negligenciaram a privacidade e a importância dos dados de seus funcionários e clientes”.

Hull, da NCC, diz que a 8base não é o primeiro grupo a operar assim. “Acho que é resultado dos sucessos que outros grupos estão tendo com esse tipo de tática”, observa.

Embora a 8base não esteja abrindo novos caminhos, na verdade defender contra seus métodos testados e comprovados é outra questão.

“Os orçamentos são apertados, principalmente para as organizações menores. Essas organizações não serão capazes de pagar por um SOC ou outros recursos avançados de detecção”, observa Hull. “A principal coisa que qualquer pessoa pode fazer, seja uma pessoa física ou uma pequena empresa, é acertar os fundamentos.” Ele aponta a higiene de senhas, autenticação multifator e conscientização de engenharia social como três mudanças simples que as pequenas empresas podem fazer para melhorar sua segurança sem quebrar o banco.

“Conseguir o básico ajuda muito”, acrescenta.

FONTE: DARK READING