A Fortinet removeu correções para 40 vulnerabilidades em uma variedade de seus produtos, incluindo duas vulnerabilidades críticas (CVE-2022-39952, CVE-2021-42756) afetando suas soluções FortiNAC e FortiWeb.

Como os invasores cibernéticos adoram explorar vulnerabilidades nas soluções corporativas da Fortinet e uma exploração PoC para CVE-2022-39952 deve ser lançada em breve, os administradores são aconselhados a fazer o patch.

Sobre as vulnerabilidades

CVE-2022-39952 é um controle externo de nome de arquivo ou vulnerabilidade de caminho no servidor da Web do FortiNAC, a solução de controle de acesso à rede da Fortinet. Ele pode ser explorado por um invasor não autenticado para realizar gravações arbitrárias em um sistema vulnerável.

Foi corrigido no FortiNAC versão 9.4.1 ou superior, 9.2.6 ou superior, 9.1.8 ou superior e 7.2.0 ou superior.

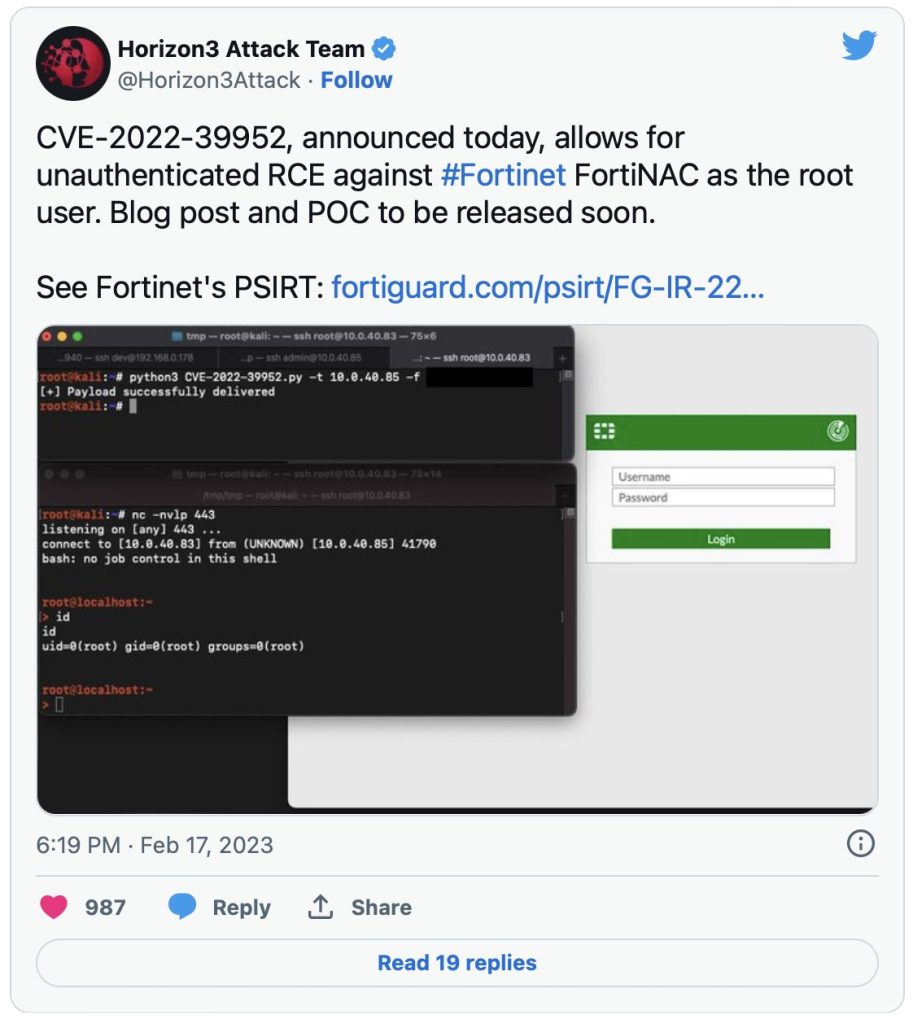

A equipe de ataque do Horizon3 já anunciou que lançará em breve um PoC e uma postagem no blog detalhando a exploração:

O CVE-2021-42756 abrange várias vulnerabilidades de estouro de buffer baseadas em pilha [CWE-121] no daemon de proxy do FortiWeb, a solução de firewall de aplicativo da web da empresa. A vulnerabilidade pode ser acionada por meio de uma solicitação HTTP especificamente criada e pode permitir que um invasor remoto não autenticado obtenha a execução arbitrária do código.

Foi corrigido no FortiWeb versão 7.0.0 ou superior, 6.3.17 ou superior, 6.2.7 ou superior, 6.1.3 ou superior e 6.0.8 ou superior.

Ambas as vulnerabilidades foram descobertas por membros da equipe Fortinet Product Security, mas a empresa não mencionou por que demorou tanto para corrigir o último (o número CVE indica que foi descoberto em 2021).

A maioria das vulnerabilidades corrigidas restantes também foi encontrada pelos funcionários da Fortinet, o que aponta para um esforço interno concentrado para identificar e corrigir falhas de segurança nos produtos da empresa.

Outras soluções que os administradores devem atualizar são:

- FortiADC (controlador avançado de entrega de aplicativos)

- FortiAnalyzer (gerenciamento de log, análise e plataforma de relatórios)

- FortiExtender (extensor de conexões WAN)

- FortiOS (sistema operacional usado no hardware Fortinet, incluindo firewalls FortiGate)

- FortiProxy (gateway/proxy web seguro)

- FortiAuthenticator (gerenciamento de identidade do usuário)

- O módulo FortiSwitchManager

- FortiPortal (portal para provedores de serviço)

- FortiSandbox (caixa de proteção de malware)

- FortiWAN (gerenciamento multi-WAN)

Mais recentemente, os invasores foram detectados explorando uma vulnerabilidade do FortiOS ( CVE-2022-42475 ).

ATUALIZAÇÃO (21 de fevereiro de 2023, 09h25 ET):

A Horizon3 lançou o exploit PoC e os indicadores de comprometimento. Greynoise criou uma tag para sinalizar tentativas de exploração na natureza.

FONTE: HELPNET SECURITY