18 de abril marca o fim da temporada de impostos dos EUA de 2022 e aqueles indivíduos que ainda estão para apresentar seus impostos devem ter um avanço.

Mas eles não devem jogar cautela ao vento, pois golpistas, fraudadores, phishers e vendedores de malware estão trabalhando duro para explorar a pressa para fazer o prazo.

Os últimos golpes com tema de impostos e táticas maliciosas

Golpistas e vendedores ambulantes de malware empregam alguns métodos repetidamente ao longo dos anos, porque eles ainda funcionam.

“Muitos de nós recebemos mensagens de texto de golpistas se passando por uma variedade de empresas, incluindo a Receita Federal. Embora isso possa parecer legítimo, a Receita Federal não usa mensagens de texto para questões fiscais pessoais, nem envia mensagens aos contribuintes nas mídias sociais, especialmente no que diz respeito a contas ou reembolsos”, alertam os pesquisadores da Lookout.

Golpes telefônicos se passando pela Receita Federal e deixando mensagens pré-gravadas, ameaçadoras ou urgentes também são abundantes, assim como os e-mails que parecem ser da Receita Federal ou organizações afiliadas e pedem aos contribuintes que compartilhem informações confidenciais.

“Os atores de ameaças geralmente colocam a menor quantidade de trabalho possível para um retorno máximo, enviando e-mails de phishing para milhares de alvos. Mesmo que menos de um por cento das vítimas respondam, o retorno sobre o investimento ainda é significativo devido ao ganho de informações pessoalmente identificáveis (PII) e/ou estabelecendo uma base dentro de uma organização usando credenciais roubadas, malware ou outros meios”, observaram os pesquisadores da Fortinet Shunichi Imano e Val Saengphaibul, e alertaram sobre os recentes acampamentos envolvendo e-mails com tema da Receita Federal que entregam Emotet e um W-8

A Trend Micro alerta sobre os golpes habituais de restituição de impostos, golpes de pagamentos de estímulo e golpes telefônicos durante os quais os golpistas fingem ser do Serviço de Advocacia do Contribuinte da Receita Federal e pedem o SSN do alvo, Número de Identificação do Contribuinte Individual (ITIN) ou PIN de Proteção à Identidade.

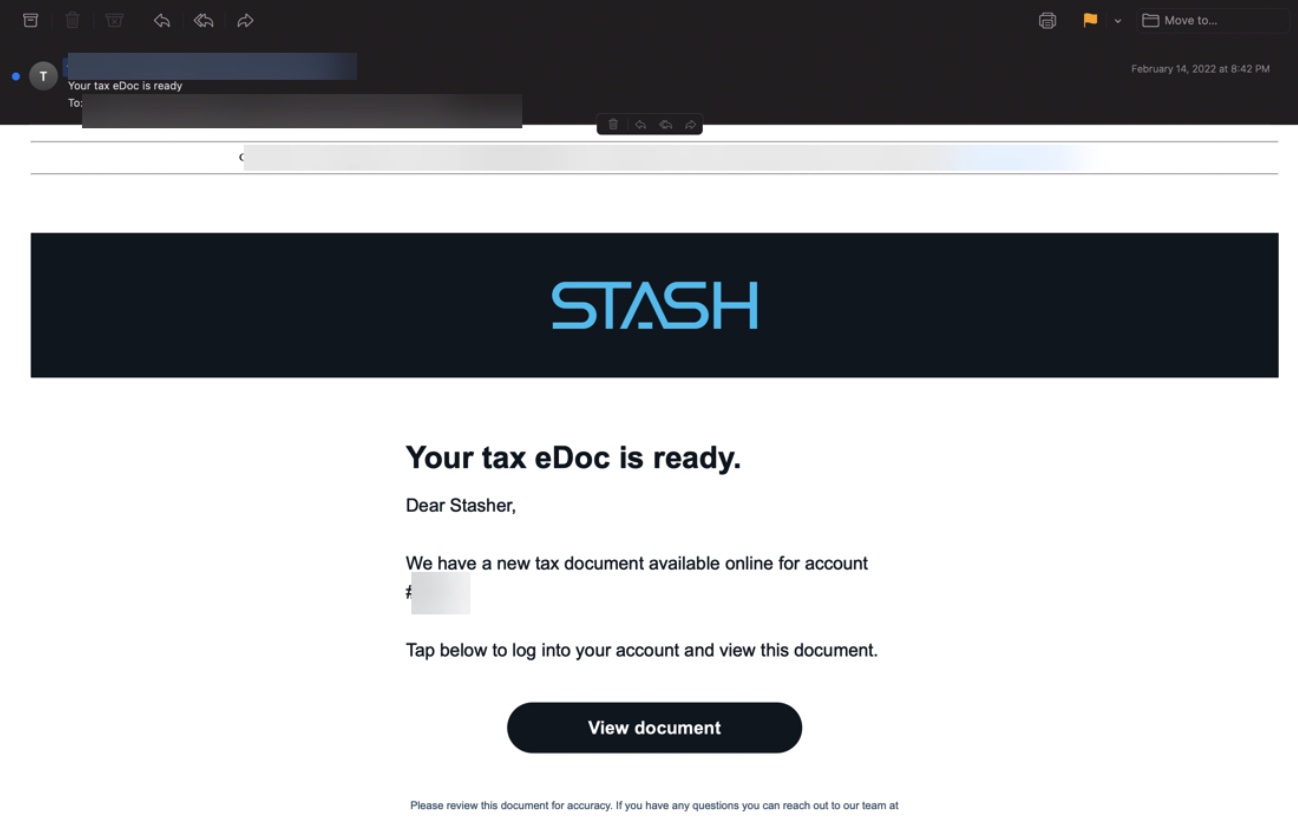

Pesquisadores da Avanan documentaram mais uma abordagem inovadora: os hackers estão falsificando aplicativos populares de fintech, como (aplicativo de finanças pessoais) Stash e (aplicativo de investimento) Público para enganar os usuários para que compartilhem suas credenciais de login e informações pessoais.

Os e-mails falsos tomam a forma de uma notificação de que o documento fiscal do alvo está pronto.

“É uma estratégia inteligente, já que os aplicativos de fintech representam uma quantidade enorme de usuários para fraudar. De acordo com um estudo, 88% dos americanos usam alguma forma de fintech, contra 58% em 2020”, observaram os pesquisadores da Avanan.

“Além disso, esses tipos de golpes podem pegar os usuários desprevenidos. Eles podem não estar esperando documentos fiscais desses aplicativos, induzindo-os a clicar. Como a maioria desses serviços são móveis em primeiro lugar, os usuários podem receber isso em seu telefone e podem esquecer a higiene cibernética típica.”

Andrew Whaley, diretor técnico sênior da Promon, também alertou recentemente sobre falsos aplicativos fiscais móveis empurrando malware.

Como manter a segurança

A Receita Federal implementou algumas proteções adicionais no ano passado para ajudar os contribuintes a evitar o roubo de identidade e está emitindo alertas sobre abordagens específicas que golpistas e fraudadores estão usando para atingir indivíduos e organizações, além de oferecer conselhos sobre minimizar a exposição a fraudes e roubos de identidade.

Em geral, cuidado com e-mails e anexos não solicitados – eles podem estar carregando malware – e cuidado com sites falsos.

“Não forneça nenhuma informação que não seja necessária ou satisfaça pedidos desnecessários. A Receita Federal nunca pedirá suas credenciais de login. Seus agentes não exigirão pagamentos imediatos por meio de um método específico, como transferência bancária ou cartão de débito pré-pago”, aconselha Matthew McGuirk, Arquiteto de Soluções da Source Defense.

FONTE: HELPNET SECURITY