Atores suspeitos de ameaças patrocinadas pelo estado criaram um trojan no aplicativo oficial de desktop do Windows da solução de softphone 3CX amplamente usada, várias empresas de segurança cibernética começaram a alertar na quarta-feira.

O que é 3CX?

3CX é um software de troca automática de ramificação privada (PABX) de voz sobre protocolo de Internet (VoIP) que fornece recursos de videoconferência e bate-papo ao vivo.

A 3CX oferece uma versão do aplicativo para Windows, macOS, Linux, Android e iOS, uma extensão do Chrome e a versão PWA ( aplicativo da web progressivo ) para que o software também possa ser usado por meio de qualquer navegador.

A empresa lista muitas empresas e organizações de alto perfil entre seus mais de 600.000 clientes corporativos.

O que aconteceu?

3CX CISO Pierre Jourdan diz que a versão Windows do aplicativo cliente 3CX (baseado na estrutura Electron) foi injetada com malware, aconselhou os usuários a desinstalar o aplicativo por enquanto e usar a versão PWA até que possam enviar um versão limpa.

Mas os pesquisadores da Trend Micro e da Crowdstrike dizem que as versões macOS do aplicativo de desktop 3CX também foram trojanizadas. Mais especificamente, esses arquivos:

- 3cxdesktopapp-18.12.407.msi (Windows)

- 3cxdesktopapp-18.12.416.msi (Windows)

- 3CXDesktopApp-18.11.1213.dmg (macOS)

- 3cxdesktopapp-latest.dmg (macOS)

Portanto, até que o 3CX termine sua investigação e saibamos mais, os clientes fariam bem em encontrá-los e desinstalá-los. Ambas as empresas (e Sophos e SentinelOne ) forneceram indicadores ou comprometem os clientes 3CX que podem usar para encontrar evidências de comprometimento em seus sistemas.

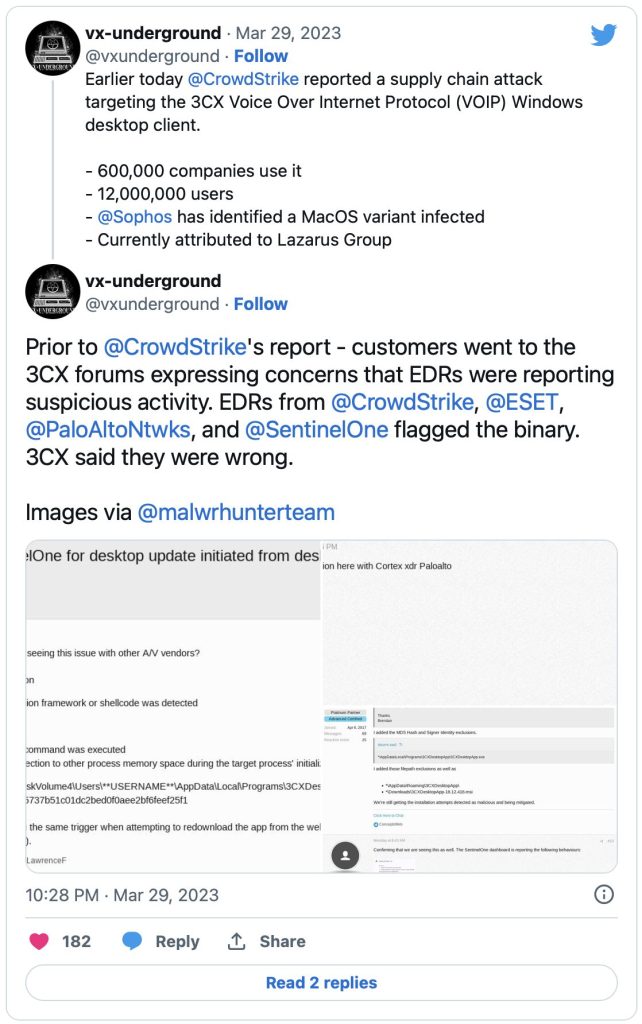

Ainda não está claro há quanto tempo as versões trojanizadas começaram a ser servidas aos clientes, mas, como Satnam Narang, engenheiro de pesquisa da equipe da Tenable, apontou , “clientes 3CX relataram ter recebido alertas de ameaças do SentinelOne já em 22 de março”.

Quem está por trás disso?

A investigação da 3CX revelará em breve o momento exato em que seus aplicativos legítimos foram trocados por trojanizados e poderá compartilhar como sua infraestrutura de entrega foi comprometida.

Enquanto isso, os clientes potencialmente afetados devem saber que os aplicativos maliciosos:

- Entrei em contato com vários servidores C2

- Recuperou uma carga útil de segundo estágio hospedada em um repositório GitHub público, que então

- Malware de roubo de informações baixado capaz de obter informações do sistema, dados e credenciais de login armazenadas de perfis de usuário nos navegadores Chrome, Edge, Brave e Firefox.

Em um pequeno número de casos, observaram os pesquisadores da Crowdstrike, seguiu-se a atividade manual no teclado.

“A estrutura do beacon HTTPS e a chave de criptografia [nesta campanha de ataque à cadeia de suprimentos ] correspondem às observadas pela CrowdStrike em uma campanha de 7 de março de 2023 atribuída com alta confiança ao ator de ameaça da RPDC-nexus Labyrinth Chollima”, acrescentaram, então acreditam que a Coreia do Norte hackers patrocinados pelo estado podem estar por trás disso. As outras empresas de segurança cibernética não ofereceram informações sobre quem podem ser os invasores.

ATUALIZAÇÃO (30 de março de 2023, 08h10 ET):

O pesquisador Patrick Wardle confirmou que o aplicativo 3CX para macOS também foi trojanizado pelos atacantes.

Ao mesmo tempo, parece que a 3CX está tentando minimizar a intrusão por mais de uma semana:

FONTE: HELPNET SECURITY