Os atores de ameaças estão comprometendo contas em nuvem a fim de criar cargas de trabalho distribuídas para criptominamento — comprometendo instâncias de nuvem mal configuradas e vulneráveis para executar ataques de negação de serviço distribuído (DDoS) e abusar de contas de teste de provedores de serviços DevOps.

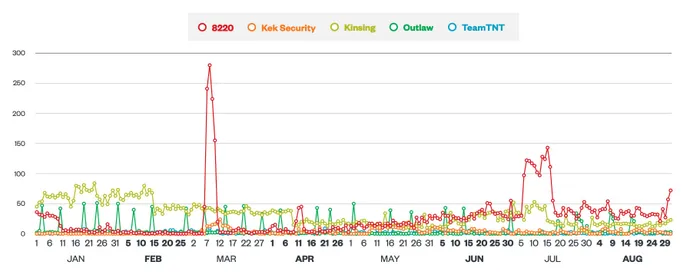

Um grupo romeno, apelidado de Outlaw, compromete dispositivos de Internet das Coisas (IoT) e servidores e contêineres Linux, explorando rudimentarmente vulnerabilidades conhecidas e usando credenciais roubadas ou padrão para minerar a moeda digital Monero ou executar ataques DDoS. Um grupo mais sofisticado, o TeamTNT, tem como alvo serviços de software vulneráveis; intensificou os ataques a partir de novembro passado, alegando que iria parar as operações. E o grupo Kinsing abriga um número impressionante de explorações de nuvens e rapidamente transitou para a exploração log4j em dezembro, de acordo com um relatório divulgado pela Trend Micro em 29 de março.

Os ataques devem ser um sinal de alerta para as empresas de que seus controles de segurança não estão funcionando bem na nuvem, diz Stephen Hilt, pesquisador sênior de ameaças da Trend Micro.

“A quantidade de instâncias de nuvem mal configuradas é alta, e esses grupos estão se aproveitando disso”, diz ele. “Os sistemas são inalterados em relação aos atacantes, então isso não desencadeia nenhuma bandeira vermelha para coisas como alterar senhas, adicionar seus softwares de mineração e scripts e deixar tudo intocado. Se você não está pagando pelos preços sob demanda, é provável que seja muito tempo antes de notar suas atividades, especificamente os grupos que estabelecem limites de recursos que os mineradores podem usar.”

Outros invasores encontraram maneiras de explorar o nível livre de serviços de pipeline de integração contínua e implantação contínua (CI/CD) — como Azure DevOps, BitBucket, CircleCI, GitHub, GitLab e TravisCI — e unir as cargas de trabalho transitórias em um serviço de nuvem de criptomining, de acordo com a empresa de segurança na nuvem Aqua Security. Em um caso, um invasor usou várias etapas de construção de seis horas para adicionar ciclos de processador a um serviço de mineração combinado, de acordo com um post no blog publicado pela empresa na semana passada.

Os ataques são simples de detectar no papel, mas atingem o coração do modelo em nuvem, onde oferecer contas de teste aos desenvolvedores ou um nível livre estimula o uso e as assinaturas e é uma prática comercial essencial. A adição de barreiras pode dificultar o crescimento futuro dos serviços em nuvem ou tornar os desenvolvedores menos propensos a experimentar novos serviços, diz Mor Weinberger, engenheiro de software da equipe argon da Aqua Security.

“Mesmo quando as barreiras são implementadas, atores avançados ainda são capazes de contorná-las”, diz ele. “Daqui para frente, acredito que as plataformas fortalecerão substancialmente suas defesas contra ataques de criptoindubulação e os atores de ameaças buscarão alvos mais rentáveis e menos resistentes.”

A pesquisa ressalta que os atacantes estão encontrando maneiras de comprometer e monetizar ofertas em nuvem que diferem das táticas usadas para comprometer e monetizar dispositivos, desktops e servidores. Grupos de acesso como serviço, por exemplo, muitas vezes usarão contas em nuvem comprometidas para executar criptominers ou gerar ataques DDoS como uma maneira de gerar renda extra.

Cibercriminoso “Capture a Bandeira”

Diferentes grupos também estão competindo por recursos em nuvem. A TeamTNT, por exemplo, parece ter direcionado sistemas comprometidos por um grupo rival de mineração de criptomoedas conhecido como Kinsing, de acordo com o relatório da Trend Micro. Enquanto isso, a Outlaw criou recentemente uma ferramenta para encontrar e remover os utilitários e configurações usados por outras gangues de mineração para comprometer os serviços em nuvem, afirma o relatório.

“Eles estão lutando pelo bem de qual grupo é dono da caixa — [eles] querem que todos os recursos para a mineração vão para [eles], não para os outros grupos”, diz o Hilt da Trend Micro. “Isso leva-os a expulsar um ao outro, limpar o malware e os scripts do outro, e tentar manter a caixa eles mesmos. Efetivamente, os atacantes estão jogando um jogo criminoso de capturar a bandeira em sua infraestrutura.”

Muitas empresas podem considerar os ataques menos graves, uma vez que podem não afetar as operações ou a privacidade do cliente, mas ter visibilidade em instâncias de nuvem para detectar tais ataques é fundamental, diz Hilt.

Além disso, os serviços em nuvem podem descobrir que seus recursos são rapidamente invadidos se os invasores puderem automatizar a criptominagem como parte de um pipeline de CI/CD, diz Weinberger, da Aqua Security. Como o throughput do ataque varia de acordo com o número de contas gerenciadas pelos atacantes, os atores de ameaças muitas vezes criarão várias contas e pipelines em diferentes plataformas, diz ele.

“Isso também os ajuda a evitar serem totalmente bloqueados no caso de as plataformas detectarem algumas de suas contas”, acrescenta Weinberger.

Empresas e serviços em nuvem devem focar na visibilidade como o primeiro passo para a prevenção, usando a maturidade das contas para permitir mais aproveitamento e detecção de indicações de processos baseados em mineração e telemetrias de rede, diz ele.

FONTE: DARK READING