Duas vulnerabilidades descobertas por pesquisadores de segurança afetam a linha Unity dos controladores lógicos programáveis Modicon da gigante de automação digital

Pesquisadores de segurança anunciaram duas vulnerabilidades críticas em alguns sistemas de tecnologia operacional da gigante de automação digital Schneider Electric. O anúncio ocorre apenas alguns meses depois que pesquisadores da Forescout e da Agência de Cibersegurança e Infraestrutura (CISA) dos EUA divulgaram cerca de 56 bugs que afetam uma lista de empresas de tecnologia industrial, incluindo, entre outras, Siemens, Motorola e Honeywell. As descobertas foram classificadas coletivamente como “ICEFALL”.

A Schneider pediu aos pesquisadores que evitassem incluir os dois bugs na lista do ICEFALL para que pudesse trabalhar com os clientes para remediar os problemas antes de serem anunciados publicamente. As duas vulnerabilidades — CVE-2022-45788 e CVE-2022-45789 — afetam a linha Unity dos controladores lógicos programáveis (PLCs) Modicon da Schneider.

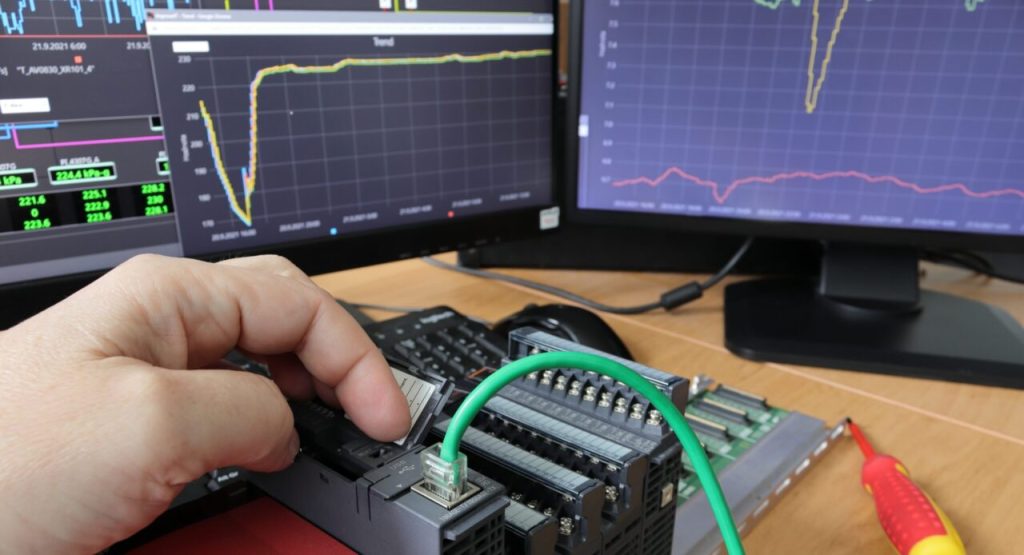

Os PLCs estão em tudo, desde semáforos a elevadores e infraestrutura crítica, e os PLCs da Schneider são executados em sistemas como sistemas de processamento de água e esgoto, mineração, manufatura e produção de energia.

Daniel dos Santos, chefe de pesquisa de segurança da Forescout, e o pesquisador de segurança Jos Wetzels disseram ao site The Record que as vulnerabilidades podem ser encadeadas e dar aos cibercriminosos acesso a mecanismos de segurança que normalmente ajudariam a limitar o dano físico que poderia vir de um hack. Santos e Wetzels disseram que esta não é uma contingência que as empresas industriais normalmente planejam.

Isso não é apenas hipotético. Em 2021, alguém invadiu uma estação de tratamento de água da Flórida e tentou aumentar os níveis de soda cáustica na água potável. Enquanto os trabalhadores da fábrica conseguiram interromper o incidente, eles observaram que existem salvaguardas que reconheceriam que os níveis não deveriam ser tão altos ou baixos e interromperiam automaticamente a mudança.

O anúncio inicial do ICEFALL alarmou os especialistas em segurança cibernética porque deixou claro que as ferramentas industriais podem ser inseguras por design e, quando as vulnerabilidades são descobertas, os clientes geralmente não as conhecem.

Santos e sua equipe também ficaram surpresos com o fato de que 74% das famílias de produtos afetadas pelo ICEFALL tinham algum tipo de certificação de segurança, o que também sugere um problema aí. As certificadoras se preocupavam com “escopo limitado para avaliações, definições de segurança opacas e foco em testes funcionais”.

Tecnologia fundamental

Santos disse ao The Record que a família Modicon de PLCs é uma das mais populares do mundo e remonta a 1968, quando o Modicon 084 foi o primeiro PLC produzido comercialmente. Desde então, a Schneider Electric tornou-se uma das maiores vendedoras de PLCs. O predomínio desses produtos apareceu em uma pesquisa básica que a Forescout realizou no Shodan, ferramenta de varredura da internet. A pesquisa mostra dezenas de PLCs conectados à internet, apesar de os especialistas em segurança desencorajam conectá-los à internet.

A Forescout descobriu que França (33%), Espanha (17%), Itália (15%) e Estados Unidos (6%) são os países com os dispositivos mais expostos. Ao consultar o Shodan para todos os modelos Modicon Unity relevantes, os pesquisadores encontraram mais de mil PLCs expostos. “Uma busca rápida pelos modelos afetados no Shodan mostrou PLCs Modicon expostos em tudo, desde aeroportos, mineração e geração de energia solar e hidrelétrica até a fabricação de produtos químicos”, disseram Santos e Wetzels.

A Forescout disse que divulgou o CVE-2022-45788 e o CVE-2022-45789 para a Schneider Electric em abril e julho de 2022. Em uma declaração ao The Record, um porta-voz da Schneider Electric disse que a empresa trabalhou em estreita colaboração com a Forescout durante todo o processo de divulgação e publicou duas notificações de segurança no mês passado.

“Recomendamos que os clientes apliquem essas mitigações. Recomendamos que os clientes implementem as melhores práticas de segurança cibernética em suas operações, conforme descrito no documento de práticas recomendadas de segurança cibernética recomendadas pela Schneider Electric”, disse o porta-voz.

FONTE: CISO ADVISOR