Há um problema com a implementação da API IndexedDB no mecanismo WebKit do Safari, o que pode resultar em vazamento de atividade de navegação em tempo real e até mesmo identidades de usuário para quem explorar essa falha.

IndexedDB é uma API de navegador amplamente utilizada que é um sistema de armazenamento versátil do lado do cliente sem limites de capacidade.

Ele é normalmente implantado para armazenar dados de aplicativos da Web para visualização offline, enquanto módulos, ferramentas de desenvolvimento e extensões do navegador também podem usá-los para armazenar informações confidenciais.

Para evitar vazamentos de dados de ataques de scripting entre sites, o IndexedDB segue a política de “mesma origem”, controlando quais recursos podem acessar cada pedaço de dados.

No entanto, os analistas do FingerprintJS descobriram que a API IndexedDB não segue a política de mesma origem na implementação do WebKit usada pelo Safari 15 no macOS, levando à divulgação de dados confidenciais.

Esse bug de violação de privacidade também afeta os navegadores da Web usando o mesmo mecanismo do navegador nas versões mais recentes do iOS e iPadOS.

O problema no Safari 15

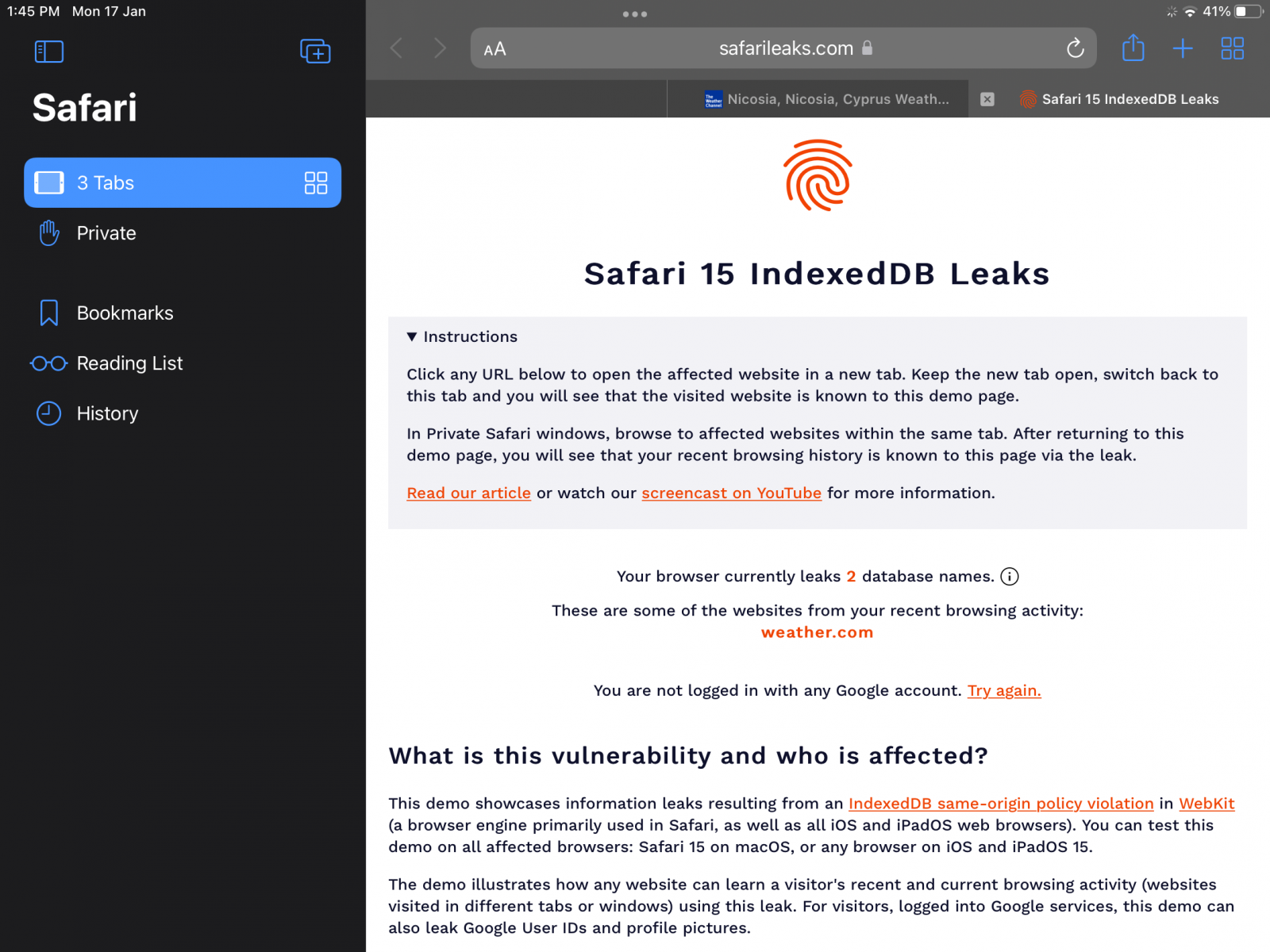

Ao violar a política de mesma origem, a implementação do IndexedDB no Safari 15 no iOS, iPadOS e macOS permite que qualquer site desenhe os nomes do banco de dados criados na mesma sessão.

Uma vez que os nomes do banco de dados são tipicamente únicos e específicos do site, isso é essencialmente como vazar o histórico de navegação para qualquer pessoa.

Para piorar as coisas, alguns nomes de banco de dados apresentam identificadores específicos do usuário (após o login), de modo que esse vazamento de API poderia potencialmente levar à identificação do usuário.

Impacto e mitigação

De acordo com os analistas, identificar alguém através dessa falha requer fazer login e visitar sites populares como YouTube e Facebook, ou serviços como o Google Calendar e o Google Keep.

O login nesses sites cria um novo banco de dados IndexedDB e anexa o ID do Usuário do Google em seu nome. Quando várias contas do Google são usadas, bancos de dados individuais são criados para cada uma delas.

“Verificamos as páginas principais dos 1000 sites mais visitados da Alexa para entender quantos sites usam IndexedDB e podem ser identificados exclusivamente pelos bancos de dados com os quais interagem”, menciona o relatório FingerprintJS.

“Os resultados mostram que mais de 30 sites interagem diretamente com bancos de dados indexados diretamente em sua página inicial, sem qualquer interação adicional do usuário ou a necessidade de autenticação.”

“Suspeitamos que esse número seja significativamente maior em cenários do mundo real, pois os sites podem interagir com bancos de dados em sub-páginas, após ações específicas de usuários ou em partes autenticadas da página.”

Em alguns casos em que os subrrecursos criam bancos de dados UUID (identificadores universalmente únicos), os sistemas de prevenção de rastreamento do Safari intervêm para bloquear o vazamento de informações. Este efeito positivo de mitigação lateral é ainda mais aprimorado se as extensões de bloqueio de anúncios forem usadas.

O modo privado no Safari 15 ainda é afetado, mas cada sessão de navegação é restrita a uma única guia. Assim, a extensão das informações que poderiam ser potencialmente vazadas é pelo menos limitada aos sites visitados através dessa guia.

Observe que, como este é um problema no WebKit, qualquer navegador que use este mecanismo em particular (por exemplo, Brave ou Chrome para iOS) também é vulnerável.

Para determinar o impacto do bug no seu navegador, você pode visitar esta página de demonstração, que reproduz o vazamento da API.

A vulnerabilidade foi relatada ao WebKit Bug Tracker em 28 de novembro de 2021, e no momento de escrever isso, ainda não foi abordada.

Uma maneira de mitigar o problema até que as atualizações de segurança se tornem disponíveis é bloquear todo o JavaScript, mas esta é uma medida drástica que pode causar problemas de funcionalidade em muitas páginas da Web.

Mudar para um navegador web não baseado no WebKit é a única solução viável, mas só se aplica ao macOS. No iOs e iPadOS, todos os navegadores da Web são afetados.

FONTE: BLEEPING COMPUTER