O serviço Azure AD Kerberos da Microsoft, um serviço de gerenciamento de identidade e acesso (IAM) baseado em nuvem com base na autenticação Kerberos, pode ser atacado usando técnicas semelhantes às usadas por invasores contra servidores Kerberos locais.

Kerberos é um protocolo amplamente usado para autenticar usuários e dispositivos por meio de criptografia de chave simétrica e um centro de distribuição de chave; ele permite mecanismos de autenticação modernos, como logon único (SSO) . Como a autenticação Kerberos é uma medida de segurança padrão para muitas empresas, os invasores frequentemente tentam comprometer ou ignorar os servidores de autenticação usando ataques de identidade que falsificam usuários legítimos.

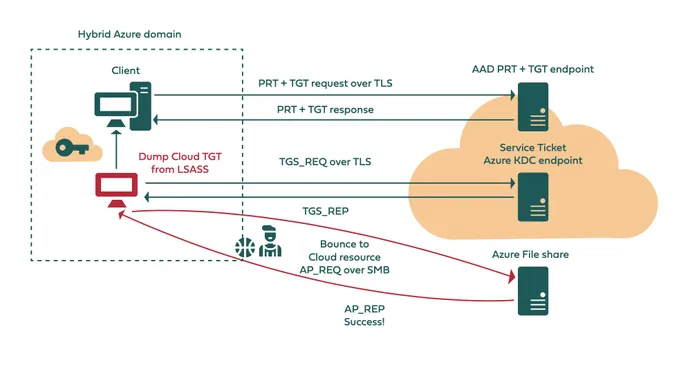

No mundo local, um par de ataques de identidade comuns são as abordagens Pass the Ticket e Silver Ticket, que permitem que um invasor use credenciais roubadas ou crie suas próprias credenciais, respectivamente, e autentique com serviços corporativos. Ambas as técnicas continuam a funcionar até certo ponto contra as versões em nuvem dos servidores de autenticação Kerberos , de acordo com a empresa de serviços de segurança cibernética Silverfort, que apelidou as iterações baseadas em nuvem dos ataques de ameaças Bounce the Ticket e Silver Iodide.

“Ataques de identidade que já existem há algum tempo ainda são um risco à medida que as organizações migram para a nuvem”, diz Dor Segal, pesquisador sênior de segurança da empresa. “Azure AD Kerberos é uma nova implementação, mas não um novo protocolo. As equipes de segurança precisam estar cientes desse fato e implementar as mitigações apropriadas.”

O fato de variantes dos dois ataques ainda funcionarem na nuvem mostra que mover a infraestrutura de segurança para a nuvem tem pouco impacto sobre a ameaça, diz Segal.

“Os problemas descritos podem afetar qualquer pessoa que use o novo protocolo Azure AD Kerberos”, diz ele. “Embora o Azure AD Kerberos ainda esteja nos estágios iniciais de adoção, como acontece com qualquer coisa lançada pela Microsoft, a escala de uso aumentará. No passado, esse tipo de movimento lateral era um problema que afetava a rede corporativa local. Esses [novos ] ataques quebram esse perímetro.”

A Microsoft adicionou a funcionalidade Kerberos ao seu serviço Azure Active Directory em agosto passado, e os invasores certamente o seguirão, argumentou Silverfort em um relatório de pesquisa divulgado em 25 de janeiro. O Microsoft Active Directory, por exemplo, é alvo de ataques em nove de cada 10 incidentes . Além disso, o Kerberos é um alvo frequente de invasores, que geralmente buscam “tíquetes” — ou seja, credenciais ou tokens de autenticação criptografados, usados pelo protocolo Kerberos como prova de que um cliente ou dispositivo foi autenticado no servidor.

Uma tentativa bem-sucedida de duplicar um tíquete dá aos invasores acesso a recursos protegidos por um tempo limitado, geralmente na ordem de horas,permitindo que eles se movam por uma rede corporativa ou usem serviços SSO como e-mail que podem ser protegidos pela credencial Kerberos.

Ingressos saltitantes e prateados

No primeiro ataque, chamado de ataque Bounce the Ticket, um invasor que comprometeu o sistema de um usuário e rouba um tíquete Kerberos da memória da máquina pode usar a chave secreta para obter acesso às cargas de trabalho na nuvem. Este ataque tem semelhanças com o ataque Pass the Ticket local nos serviços de autenticação Kerberos e dá ao ataque a capacidade de “acessar recursos baseados em nuvem que dependem do Azure AD Kerberos”, de acordo com a pesquisa de Silverfort.

No segundo ataque, apelidado de ataque Silver Iodide, um invasor que obtém acesso à conta do Azure AD de um usuário pode se conectar a um serviço específico – no exemplo dado por Silverfort, o serviço de compartilhamento de nuvem Azure Files – depois de encontrar uma “lacuna de segurança” no serviço. Especificamente, no Azure, o comando “Get-AzStorageAccountKey” retorna as chaves de acesso para uma conta de armazenamento do Azure. Essas chaves podem então ser usadas para criar um novo tíquete de servidor para acessar ou manipular informações. A técnica se assemelha ao ataque Silver Ticket contra servidores Kerberos locais.

“O invasor não precisa necessariamente ter permissão para o recurso executar o comando Get-AzStorageAccountKey”, explica Segal. “Embora, em nossa opinião, precise ser consertado, a Microsoft não considera a obtenção da chave usando um administrador fraco uma vulnerabilidade”.

Ao contrário do primeiro ataque, o Silver Iodide pode ser específico da Microsoft, acrescenta.

“Esta abordagem específica não funciona necessariamente em qualquer carga de trabalho na nuvem, é específica para os Arquivos do Azure”, observa ele. “Cargas de trabalho adicionais na nuvem precisariam ser examinadas caso a caso para ver se o iodeto de prata poderia ser aplicado a elas”.

Nenhuma correção à frente

No geral, os dois problemas representam maneiras pelas quais um invasor — que comprometeu um sistema na rede ou uma conta do Azure AD — poderia recuperar tíquetes Kerberos e reutilizar esses segredos para estender o acesso a outra infraestrutura.

Silverfort divulgou os problemas à Microsoft e, embora a empresa esteja ciente dos pontos fracos, não planeja corrigi-los, porque não são vulnerabilidades “tradicionais”, diz Segal. A Microsoft também confirmou que a empresa não os considera vulnerabilidades.

“Essa técnica não é uma vulnerabilidade e, para ser usada com sucesso, um invasor em potencial precisaria de direitos elevados ou administrativos que concedessem acesso aos dados da conta de armazenamento”, disse um porta-voz da Microsoft ao Dark Reading. “Recomendamos que os clientes revisem regularmente suas definições de função que incluem permissões ‘listkeys’ e habilitem software que impeça que invasores roubem credenciais, como o Credential Guard.”

Segal, da Silverfort, reconhece que, para corrigir os problemas, o protocolo Kerberos teria que ser redesenhado, e isso é improvável.

“Corrigir uma falha em qualquer implementação do Kerberos não é tão simples quanto corrigir uma vulnerabilidade de software tradicional porque exigiria a reengenharia de todo o protocolo”, diz ele. “Isso seria um empreendimento significativo que exigiria uma grande quantidade de recursos e afetaria a compatibilidade de aplicativos legados usando Kerberos.”

No entanto, as empresas podem dificultar a exploração de qualquer falha de segurança em sua infraestrutura Kerberos baseada em nuvem. As organizações devem revisar quaisquer alterações no serviço de controle de acesso do Azure e monitorar as atualizações das permissões. Reduzir o número de sistemas autorizados a manter algumas das credenciais mais críticas baseadas em nuvem – como o Ticket-Granting Ticket (TGT) – fortalecerá a infraestrutura de uma empresa para ataques Bounce the Ticket, afirmou Silverfort em seu relatório.

FONTE: DARK READING