Fonte: permissão

A ascensão da nuvem tornou os negócios mais ágeis, flexíveis e simplificados, que são razões sólidas pelas quais mais de 90% das empresas se comprometeram com uma estratégia multicloud . Mas a complexidade cria costuras onde os segredos vazam. Violações recentes de alto perfil na Microsoft e em aeroportos transformaram os baldes S3 mal configurados em um tropo de segurança cibernética. No entanto, problemas de configuração não são o único problema: a invasão de acesso é igualmente perigosa e comum, de acordo com dados recentes.

O superprivilégio ocorre quando um serviço ou conta solicita ou exige todas as permissões que poderia usar, geralmente para evitar ter que voltar e solicitar novas permissões se necessário posteriormente. Esta não seria uma situação ruim mesmo em um nível de servidor único, mas como vários serviços e fornecedores interagem, cada um concedendo seu próprio alto nível de permissões, a chance de comprometimento aumenta.

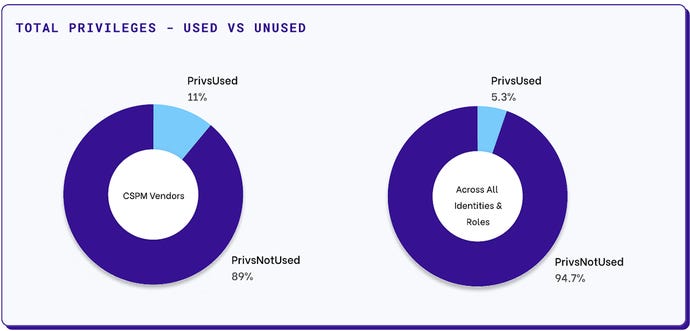

Em seu resumo de final de ano para 2022, a empresa de segurança em nuvem Permiso relatou que os fornecedores de gerenciamento de postura de segurança em nuvem (CSPM) usam apenas 11% das permissões que recebem. Isso diminui para 5,3% em todos os usuários e funções. São muitas portas destrancadas que ninguém precisa abrir.

Os resultados de sua análise concordam com os resultados de uma pesquisa da CloudKnox de dois anos atrás , que descobriu que 90% a 95% das identidades na Amazon Web Services, Microsoft Azure, Google Cloud Platform e vSphere não usavam mais do que 2% a 5 % das permissões concedidas.

“A maioria das equipes assume que esses segredos estão sendo usados apenas pelos indivíduos ou cargas de trabalho para os quais foram provisionados, mas, na realidade, esses segredos são frequentemente compartilhados, raramente alternados, têm vida longa e não são de uso único. eles se tornam mais vulneráveis à medida que envelhecem”, escreveu a equipe do Permiso.

E aí está o problema. As organizações geralmente são bastante rígidas quanto à configuração de permissões para usuários humanos , mas tendem a permitir as permissões padrão solicitadas para identidades de máquina . Isso leva a uma situação em que os agentes de ameaças precisam apenas encontrar uma maneira de entrar em uma conta com permissões excessivamente amplas para obter acesso privilegiadoem grande parte da nuvem corporativa.

“Você pode ter seu banco de dados perfeitamente bloqueado, mas se um serviço que tem acesso a esse banco de dados tiver permissões para qualquer um entrar, seu banco de dados está comprometido”, alertou Kendall Miller, presidente do serviço de governança Kubernetes FairWinds, em 2021 .

E para o ano de 2022, a Permiso declarou categoricamente: “Todos os incidentes que detectamos e aos quais respondemos foram resultado de uma credencial comprometida”, em vez de um recurso de nuvem mal configurado.

A chave para gerenciar esse risco é auditar as permissões e instituir políticas fortes de gerenciamento de acesso à identidade (IAM) para todos os usuários, não apenas humanos. Isso começa com a determinação de quais dados um aplicativo realmente precisa acessar — e quais não. Um organograma de software pode ser útil para rastrear as rotas de acesso entre aplicativos e atribuir ou restringir permissões.

FONTE: DARK READING