A Veeam Software corrigiu o CVE-2023-27532, uma falha de segurança de alta gravidade em sua solução Veeam Backup & Replication amplamente usada, e está pedindo ao cliente que implemente a correção o mais rápido possível.

Sobre CVE-2023-27532

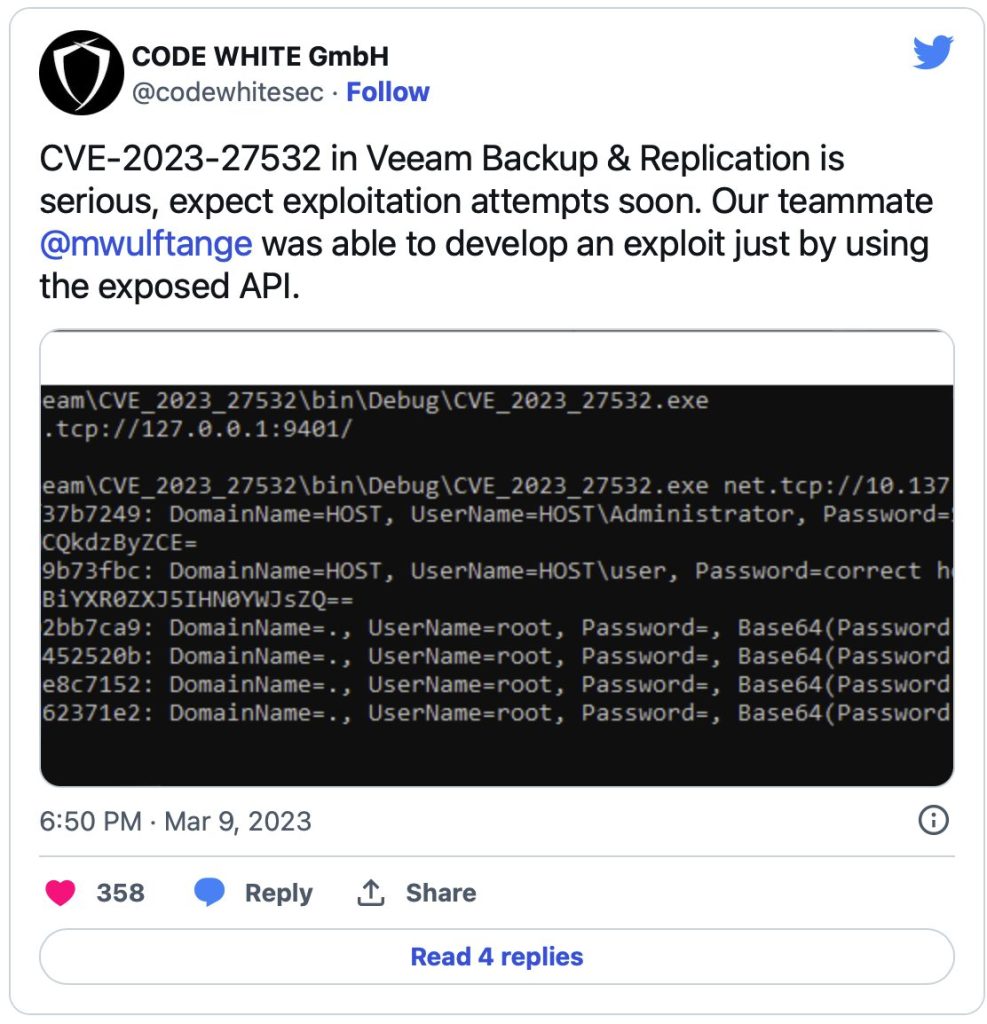

A natureza do CVE-2023-27532 não foi explicada – a Veeam apenas diz que “o processo vulnerável, Veeam.Backup.Service.exe (TCP 9401 por padrão), permite que um usuário não autenticado solicite credenciais criptografadas”.

A obtenção de credenciais criptografadas pode permitir que os invasores obtenham acesso aos hosts da infraestrutura de backup, observou a empresa.

O e-mail enviado pela empresa aos usuários, notificando-os sobre a falha e a necessidade de corrigir, também não ofereceu muitos insights, mas observou que “se você usar um dispositivo Veeam completo sem componentes de infraestrutura de backup remoto, também poderá bloquear conexões externas à porta TCP 9401 no firewall do servidor de backup como uma correção temporária até que o patch seja instalado.”

O e-mail criou alguma confusão com os clientes, porque foi enviado antes da publicação dos documentos da base de conhecimento apontando para os patches / atualizações de segurança , fazendo com que alguns se perguntem se foi um e-mail de phishing bem elaborado com o objetivo de induzi-los a baixar malware. A empresa também aumentou a confusão e a dúvida listando inicialmente o número CVE errado para a falha.

Mantenha seus backups seguros

Nesta era de ataques de ransomware generalizados, os agentes de ameaças estão tentando excluir backups para forçar as empresas a pagar pela recuperação de seus dados, portanto, manter seu sistema atualizado é uma obrigação.

O CVE-2023-27532 afeta todas as versões do Veeam Backup & Replication, e os usuários são aconselhados a instalar os patches o mais rápido possível.

“Todas as novas implantações das versões 12 e 11 do Veeam Backup & Replication instaladas usando as imagens ISO datadas de 20230223 (V12) e 20230227 (V11) ou posteriores não são vulneráveis”, observou a empresa, e pediu aos usuários da versão sem suporte do Veeam Backup & Replication que atualize para um compatível antes de implementar o patch.

ATUALIZAÇÃO (10 de março de 2023, 03h25 ET):

Markus Wulftange, principal pesquisador de segurança da empresa de segurança alemã CODE WHITE, desenvolveu uma exploração para a falha.

FONTE: HELPNET SECURITY