Uma campanha de phishing inteligente destinada a roubar as credenciais da conta de e-mail comercial dos usuários se passando pela OpenAI, a empresa por trás do chatbot ChatGPT, foi detectada por pesquisadores do Inky.

O ataque

ChatGPT ganhou popularidade rapidamente e é amplamente usado por indivíduos e organizações. Isso é motivo suficiente para os cibercriminosos se passarem pela marca.

A fase inicial do ataque envolve a vítima receber um e-mail que parece legítimo, supostamente enviado pela OpenAI. O e-mail solicita que o destinatário verifique seu endereço de e-mail para continuar usando a configuração da conta do ChatGPT. Para enganar ainda mais a vítima, os agentes de ameaças manipulam o domínio do remetente para fazer parecer que o e-mail se originou do suporte de TI de sua organização.

Dentro do e-mail, um botão “verificar seu e-mail” é fornecido, contendo um link malicioso. Ao clicar no link, a vítima é redirecionada para um site enganoso projetado para se assemelhar ao site legítimo de sua organização. Aqui, eles são solicitados a inserir suas credenciais de login.

Embora a primeira tentativa de login retorne uma mensagem de erro, os dados confidenciais da vítima já foram capturados pelos invasores. Posteriormente, uma segunda tentativa de login redireciona a vítima para seu próprio domínio (ou seja, o domínio legítimo da organização).

“O redirecionamento acontece porque o código pessoal usa uma variável my_slice “window.location.replace()” para construir uma nova URL (…) e substitua a URL maliciosa existente”, explicaram os especialistas da INKY.

“Como um benefício extra para os phishers, quando eles usaram replace(), o site de phishing não foi salvo no histórico de sessões do navegador. Assim, o destinatário não seria capaz de usar o botão Voltar para navegar de volta para o site de phishing.”

Táticas inteligentes

O link que aponta para a página de phishing é criado para que ele crie automaticamente uma página de phishing convincente com base no nome de domínio no endereço de e-mail da vítima.

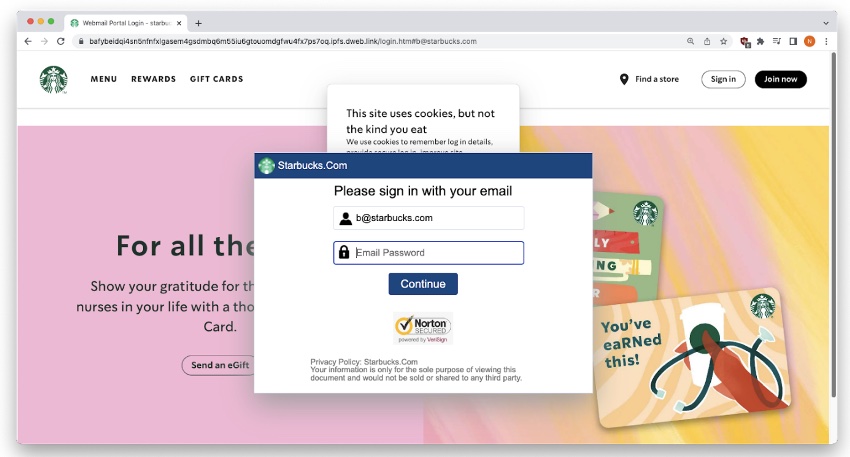

Site malicioso que se passa pelo domínio da vítima (Fonte: INKY)

Os invasores também estão usando o InterPlanetary File System (IPFS) – um protocolo de armazenamento de arquivos distribuído que permite que os computadores armazenem e compartilhem arquivos em uma vasta rede peer-to-peer – para hospedar a página de phishing, para torná-la mais resistente à remoção.

“O modelo peer-to-peer do IPFS é distribuído e hospedado entre vários nós na rede. Esses ataques são resistentes a remoções porque o conteúdo de phishing existe em vários nós ao mesmo tempo, então o conteúdo de phishing ainda está ativo, mesmo que um nó seja direcionado”, explicaram.

FONTE: HELPNET SECURITY