Fraquezas na arquitetura de segurança biométrica de telefones Android podem permitir que os invasores forcem uma impressão digital codificada, se tiverem acesso físico a um telefone alvo por horas e tiverem uma cópia de um banco de dados de impressões digitais.

Usando duas vulnerabilidades lógicas em como os sensores de impressão digital e o ambiente de execução confiável (TEE) lidam com erros, um invasor com acesso físico a um smartphone pode obter a capacidade de enviar um número ilimitado de impressões digitais codificadas, essencialmente adivinhando até que uma específica funcione, de acordo com um artigo recente publicado por uma dupla de pesquisadores da gigante da mídia Tencent e da Universidade de Zhejiang, na China. No cenário mais difícil, onde há apenas uma única impressão digital registrada no dispositivo, o ataque pode levar de 3 a 14 horas, enquanto um número maior de impressões digitais registradas reduz o tempo significativamente.

A técnica, batizada de BrutePrint, mostra que um ataque crível pode quebrar o modelo de segurança de alguns smartphones atuais, e que a autenticação de impressão digital ainda precisa ser reforçada contra ataques de canal lateral, afirmaram os pesquisadores Yu Chen e Yiling He no artigo.

“Com o ataque proposto, os adversários podem forçar a autenticação de impressão digital em smartphones de vítimas arbitrárias para desbloquear o dispositivo e enganar muitos aplicativos de segurança”, escreveram. “Além disso, o método de ataque pode ser usado para melhorar os ataques de apresentação e também pode se aplicar a outros sistemas biométricos.”

A técnica de ataque mostra que, embora os smartphones tenham adotado biometria e TEEs, os invasores podem encontrar uma maneira de contornar essas defesas. E esta não é a primeira vez: em 2020, os pesquisadores Paul Rascagneres e Vitor Ventura, do grupo de segurança Talos, da Cisco, descobriram que podiam criar impressões digitais falsas usando impressoras 3D que enganavam smartphones da Apple, Samsung e Huawei. Outro grupo de pesquisadores mostrou que um aplicativo poderia solicitar autenticação que parecia vir de outro aplicativo, uma técnica que eles chamaram de “fingerprint-jacking”.

Os profissionais de segurança sabem que as impressões digitais não são tão boas quanto senhas fortes, mas senhas fortes não são tão utilizáveis quanto um rápido toque ou deslize do dedo, diz Bruce Schneier, chefe de arquitetura de segurança da Inrupt, uma empresa de segurança de dados e software.

“Todos sabíamos que esse tipo de ataque era possível, porque a segurança é sempre uma troca entre conveniência e eficácia”, diz Schneier. “É um ataque caprichado, ver isso funcionar na prática é incrível.”

Ignorando o limite de tentativa

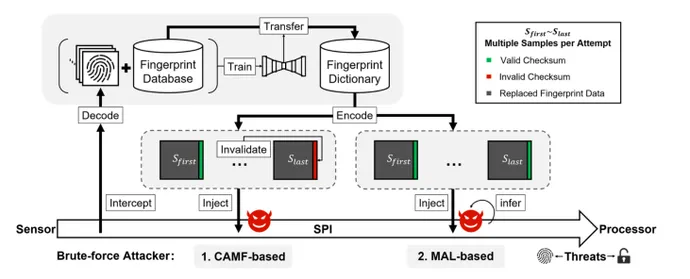

O ataque de força bruta é possível graças a duas vulnerabilidades, que, se existirem no dispositivo alvo, permitirão que o invasor ultrapasse o limite do número de tentativas de autenticação — ou seja, pressione os dedos. As vulnerabilidades Cancel After Match Fail (CAMF) e Match After Lock (MAL) são defeitos lógicos na estrutura de autenticação de impressão digital (SFA) do smartphone que permitem aos invasores tentativas ilimitadas de autenticação em telefones Android e triplicam o número de tentativas – para 15 – em iPhones, afirmaram os pesquisadores em seu artigo.

Ao conectar um dispositivo de hardware barato – que pode ser construído por cerca de US$ 15, de acordo com os pesquisadores – os invasores podem interceptar os sinais entre o sensor de impressão digital em um dispositivo Android e o processador. O sequestro da imagem da impressão digital permitiu que os pesquisadores espionassem as imagens dos sensores das impressões digitais e substituíssem essas imagens. Como parte do ataque, um invasor precisaria de um banco de dados de imagens de impressão digital para treinar uma rede neural que traduz as imagens em uma imagem criada pelo sensor de impressão digital do smartphone visado.

Embora a criação de impressões digitais impressas em 3D possa ter uma aplicabilidade mais ampla no mundo real, o BrutePrint é útil porque pode ser dimensionado rapidamente, mesmo que exija horas de acesso físico a um dispositivo alvo, diz Ventura, da Talos.

“Você pode automatizá-lo”, diz ele. “Você não precisa de um modelo inicial para realmente fazer a técnica, e não precisa fazer a etapa de coleta.”

Os usuários da Apple não são vulneráveis a essa técnica, já que a criptografia do canal entre o sensor no processador seguro impediu que os pesquisadores espionassem as comunicações internas dos iPhones — apenas aumenta o número de tentativas antes que o telefone não permita mais.

Conveniência biométrica supera riscos

Na maioria das vezes, a técnica de bypass não é um ataque com o qual os usuários comuns precisam se preocupar. Em vez disso, políticos, dissidentes e executivos de empresas podem querer considerá-lo como parte de seu modelo de ameaças, diz Deral Heiland, principal pesquisador de segurança em IoT da Rapid7, uma empresa de gerenciamento de vulnerabilidades.

“O ladrão de telefone médio, eu esperaria, quer seu telefone e é improvável que gaste tempo e esforço para trabalhar forçando a impressão digital e/ou desmontando seu telefone para novos ataques de leitores de impressões digitais”, diz ele. “Por outro lado, se você é um alvo de valor… Isso pode mudar rapidamente e o valor de obter acesso ao seu telefone desbloqueado aumenta rapidamente.”

Embora o Google deva consertar seu mecanismo de autenticação de impressão digital do smartphone, o risco atual não é alto e, para a maioria dos usuários, a conveniência de poder usar uma biometria de impressão digital é muito grande, diz Heiland, da Rapid7.

“Adoro ter acesso ao leitor de impressões digitais no meu smartphone”, diz. “O acesso à impressão digital nos permite manter um nível de restrição aos nossos telefones, mas também nos permite obter acesso rápido com apenas um toque de dedo.”

FONTE: DARK READING