Pesquisadores do Tencent Labs e da Universidade de Zhejiang apresentaram um novo ataque chamado ‘BrutePrint’, que força impressões digitais em smartphones modernos para contornar a autenticação do usuário e assumir o controle do dispositivo.

Os ataques de força bruta dependem de muitas tentativas de tentativa e erro para quebrar um código, chave ou senha e obter acesso não autorizado a contas, sistemas ou redes.

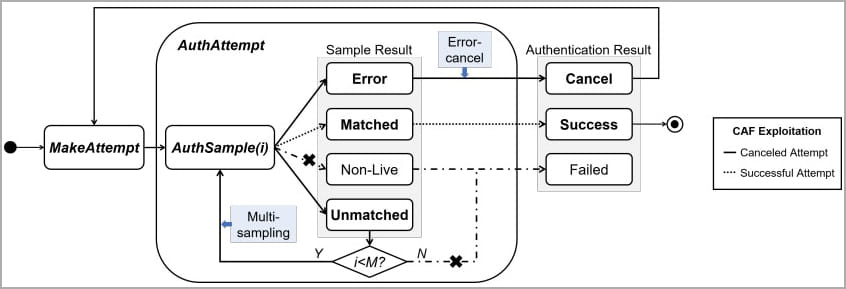

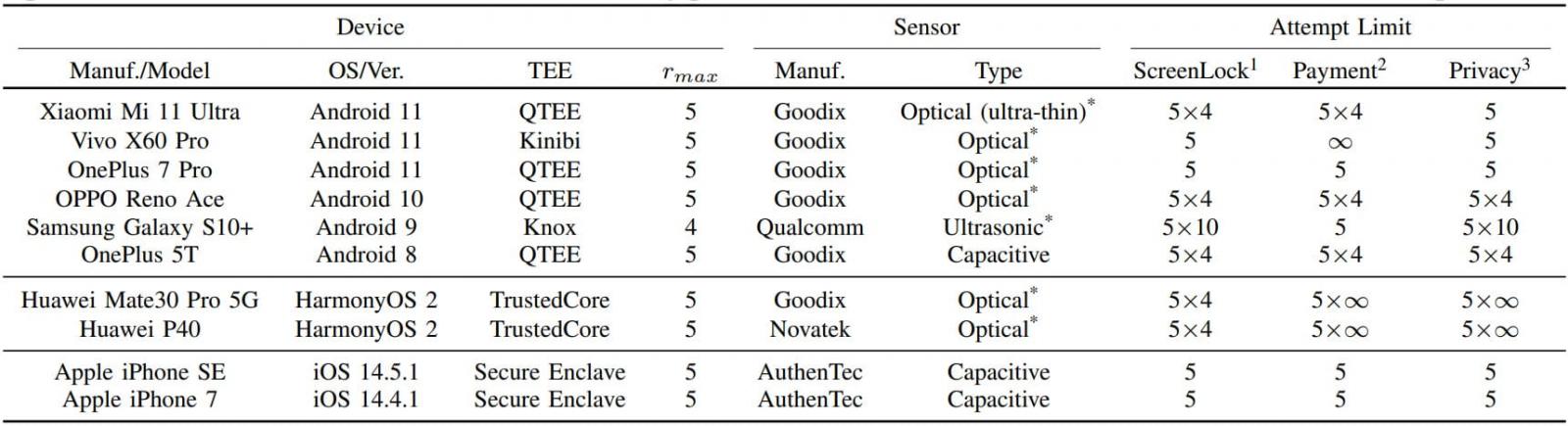

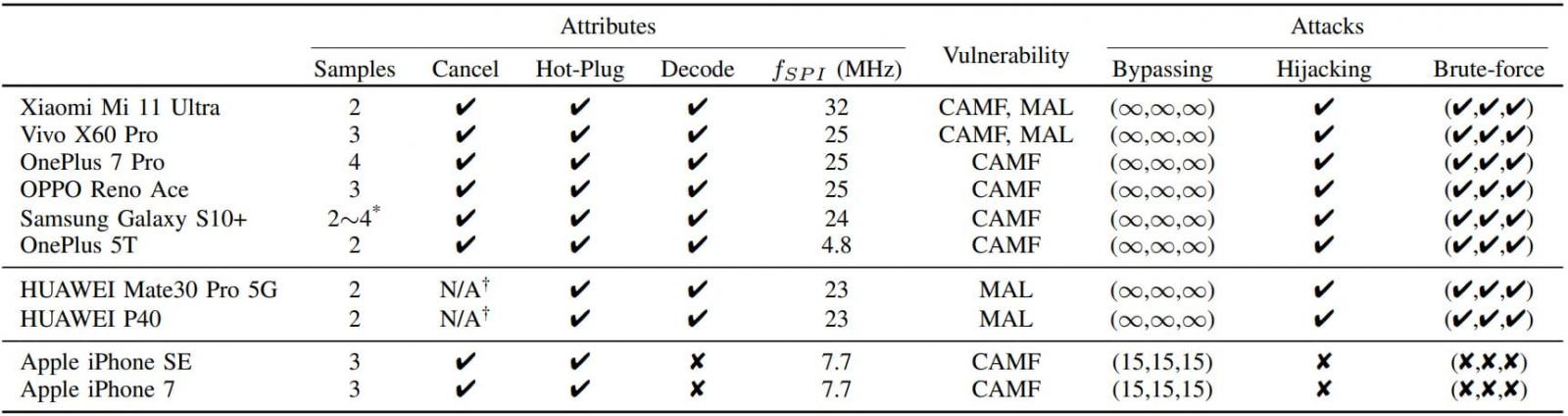

Os pesquisadores chineses conseguiram superar as salvaguardas existentes nos smartphones, como limites de tentativa e detecção de vida que protegem contra ataques de força bruta, explorando o que afirmam ser duas vulnerabilidades de dia zero, ou seja, Cancel-After-Match-Fail (CAMF) e Match-After-Lock (MAL).

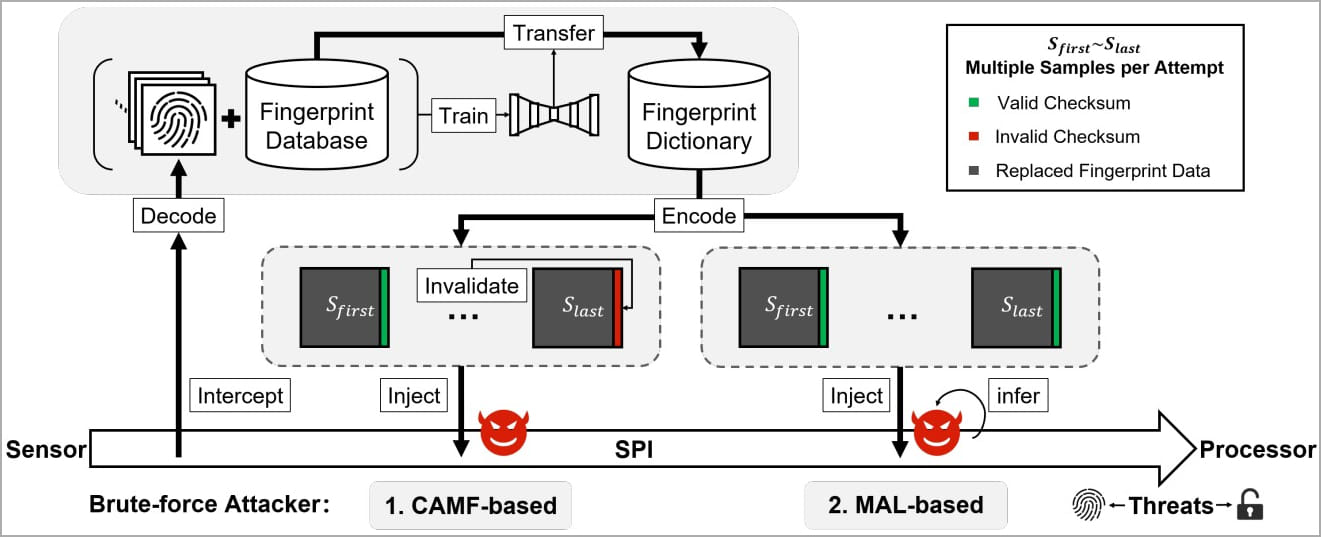

Os autores do artigo técnico publicado no Arxiv.org também descobriram que os dados biométricos na Interface Periférica Serial (SPI) dos sensores de impressão digital estavam inadequadamente protegidos, permitindo um ataque man-in-the-middle (MITM) para sequestrar imagens de impressões digitais.

Os ataques BrutePrint e SPI MITM foram testados contra dez modelos populares de smartphones, alcançando tentativas ilimitadas em todos os dispositivos Android e HarmonyOS (Huawei) e dez tentativas adicionais em dispositivos iOS.

Como funciona o BrutePrint

A ideia do BrutePrint é realizar um número ilimitado de envios de imagens de impressão digital para o dispositivo alvo até que a impressão digital definida pelo usuário seja correspondida.

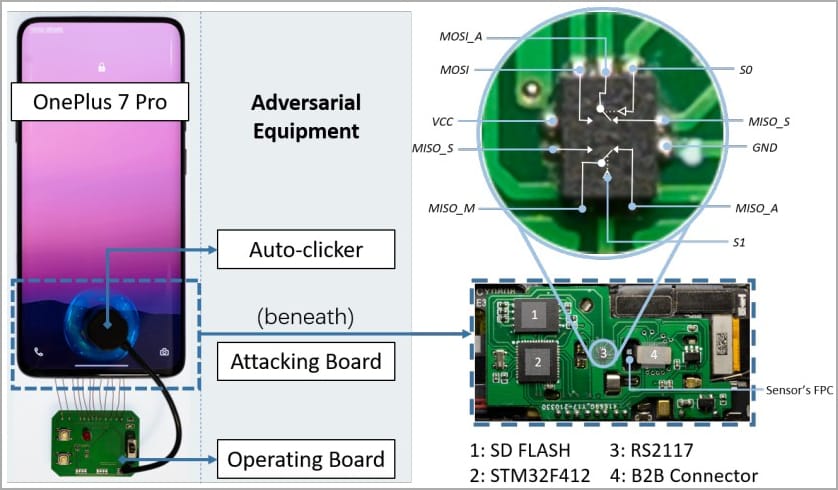

O invasor precisa de acesso físico ao dispositivo alvo para lançar um ataque BrutePrint, acesso a um banco de dados de impressões digitais que pode ser adquirido de conjuntos de dados acadêmicos ou vazamentos de dados biométricos e o equipamento necessário, custando cerca de US$ 15.

Ao contrário de como a quebra de senha funciona, as correspondências de impressão digital usam um limite de referência em vez de um valor específico, de modo que os invasores podem manipular a Taxa de Falsa Aceitação (FAR) para aumentar o limite de aceitação e criar correspondências mais facilmente.

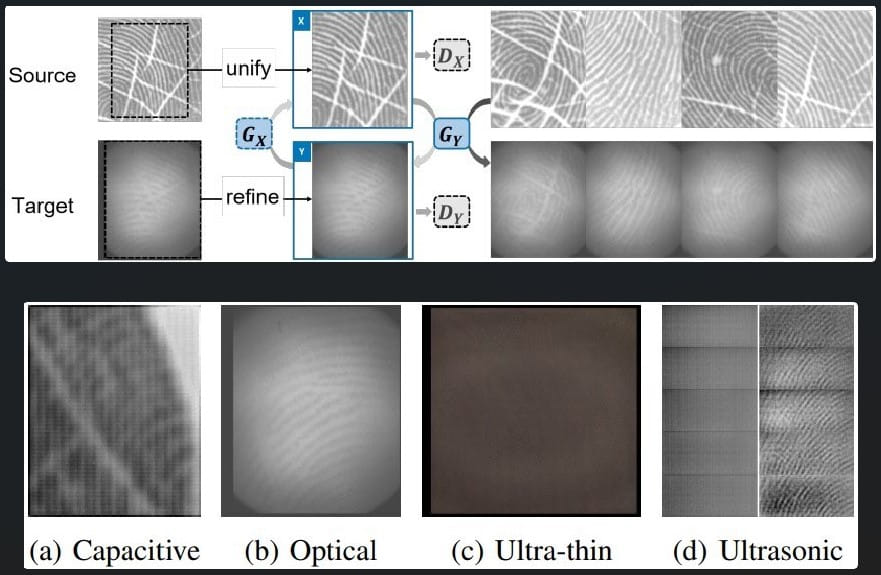

O BrutePrint fica entre o sensor de impressão digital e o Trusted Execution Environment (TEE) e explora a falha CAMF para manipular os mecanismos de multiamostragem e cancelamento de erros da autenticação de impressão digital em smartphones.

O CAMF injeta um erro de soma de verificação nos dados de impressão digital para interromper o processo de autenticação em um ponto prematuro. Isso permite que os invasores experimentem impressões digitais no dispositivo alvo, enquanto seus sistemas de proteção não registram tentativas fracassadas, dando-lhes infinitas tentativas.

A falha MAL permite que os invasores inferam resultados de autenticação das imagens de impressão digital que tentam no dispositivo alvo, mesmo que este esteja no “modo de bloqueio”.

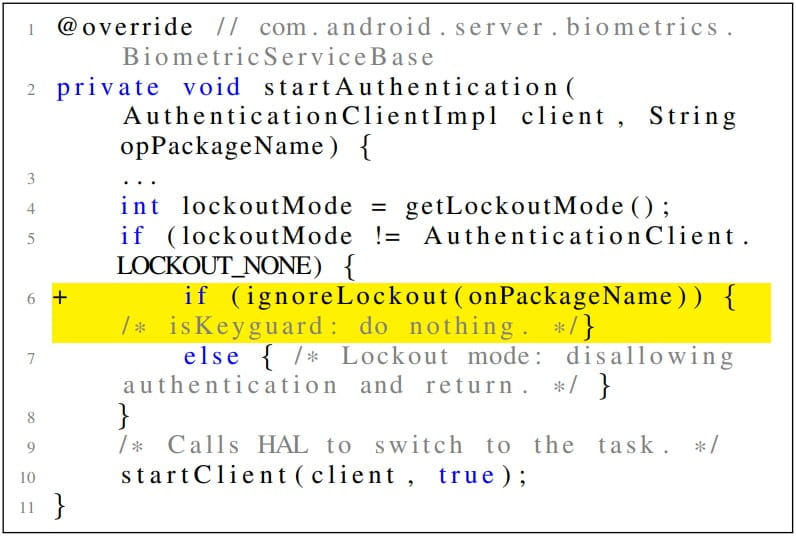

O modo de bloqueio é um sistema de proteção ativado após um certo número de tentativas consecutivas de desbloqueio com falha. Durante o “tempo limite” de bloqueio, o dispositivo não deve aceitar tentativas de desbloqueio, mas o MAL ajuda a contornar essa restrição.

O componente final do ataque BrutePrint é usar um sistema de “transferência de estilo neural” para transformar todas as imagens de impressão digital no banco de dados para parecer que o sensor do dispositivo alvo as escaneou. Isso faz com que as imagens pareçam válidas e, assim, tenham maiores chances de sucesso.

Testes em dispositivos

Os pesquisadores realizaram experimentos em dez dispositivos Android e iOS e descobriram que todos eram vulneráveis a pelo menos uma falha.

Os dispositivos Android testados permitem testes infinitos de impressões digitais, então forçar a impressão digital do usuário e desbloquear o dispositivo é praticamente possível dado tempo suficiente.

No iOS, porém, a segurança de autenticação é muito mais robusta, prevenindo efetivamente ataques de força bruta.

Embora os pesquisadores tenham descoberto que o iPhone SE e o iPhone 7 são vulneráveis ao CAMF, eles só poderiam aumentar a contagem de impressões digitais para 15, o que não é suficiente para forçar a impressão digital do proprietário.

Em relação ao ataque SPI MITM que envolve o sequestro da imagem de impressão digital do usuário, todos os dispositivos Android testados são vulneráveis a ele, enquanto os iPhones são novamente resistentes.

Os pesquisadores explicam que o iPhone criptografa dados de impressões digitais no SPI, então qualquer interceptação tem pouco valor no contexto do ataque.

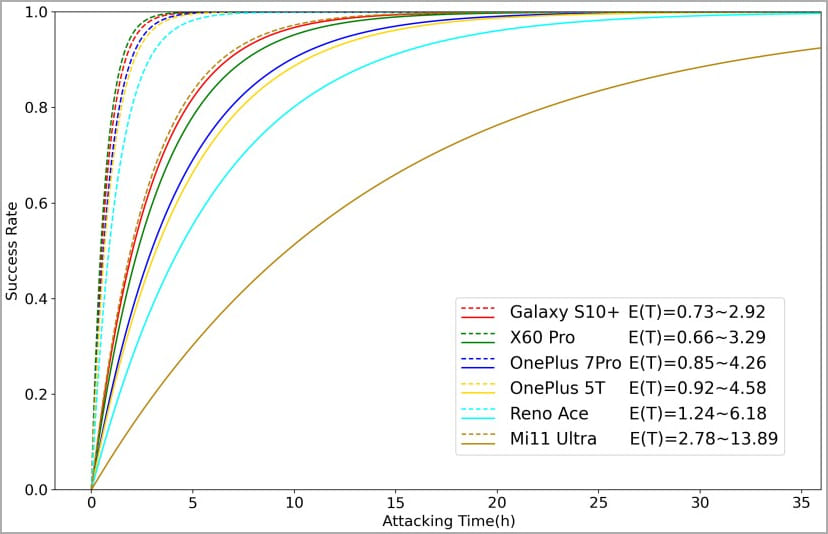

Em resumo, os experimentos realizados mostraram que o tempo necessário para concluir o BrutePrint contra dispositivos vulneráveis com sucesso varia entre 2,9 e 13,9 horas quando o usuário registrou uma impressão digital.

Quando várias impressões digitais são registradas no dispositivo alvo, o tempo de força bruta cai para apenas 0,66 a 2,78 horas, à medida que a probabilidade de produzir imagens correspondentes aumenta exponencialmente.

Conclusão

À primeira vista, o BrutePrint pode não parecer um ataque formidável devido à necessidade de acesso prolongado ao dispositivo alvo. No entanto, essa limitação percebida não deve prejudicar seu valor para os ladrões e a aplicação da lei.

O primeiro permitiria que os criminosos desbloqueassem dispositivos roubados e extraíssem dados privados valiosos livremente.

Este último cenário levanta questões sobre os direitos de privacidade e a ética do uso de tais técnicas para contornar a segurança do dispositivo durante as investigações.

Isso constitui uma violação de direitos em certas jurisdições e pode minar a segurança de certas pessoas que vivem em países opressores.

FONTE: BLEEPING COMPUTER