Pesquisadores de segurança cibernética e administradores de TI levantaram preocupações sobre os novos domínios de Internet ZIP e MOV do Google, alertando que os agentes de ameaças podem usá-los para ataques de phishing e entrega de malware.

No início deste mês, o Google apresentou oito novos domínios de nível superior (TLD) que podem ser comprados para hospedar sites ou endereços de e-mail.

Os novos domínios são .dad, .esq, .prof, .phd, .nexus, .foo e, para o tópico do nosso artigo, os TLDs de domínio .zip e .mov.

Embora os TLDs ZIP e MOV estejam disponíveis desde 2014, foi apenas neste mês que eles se tornaram disponíveis em geral, permitindo que qualquer pessoa compre um domínio, como bleepingcomputer.zip, para um site.

No entanto, esses domínios podem ser percebidos como arriscados, pois os TLDs também são extensões de arquivos comumente compartilhados em postagens de fóruns, mensagens e discussões on-line, que agora serão automaticamente convertidos em URLs por algumas plataformas ou aplicativos online.

A preocupação

Dois tipos de arquivos comuns vistos on-line são arquivos ZIP e vídeos MPEG 4, cujos nomes de arquivo terminam em .zip (arquivo ZIP) ou .mov (arquivo de vídeo).

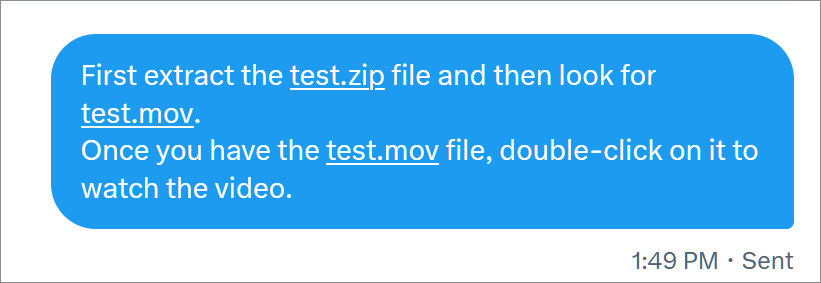

Portanto, é muito comum que as pessoas postem instruções contendo nomes de arquivos com as extensões .zip e .mov.

No entanto, agora que são TLDs, algumas plataformas de mensagens e sites de mídia social converterão automaticamente nomes de arquivos com extensões .zip e .mov em URLs.

Por exemplo, no Twitter, se você enviar a alguém instruções sobre como abrir um arquivo zip e acessar um arquivo MOV, os nomes de arquivos inócuos serão convertidos em uma URL, como mostrado abaixo.

.zip e .mov Fonte: BleepingComputer

Quando as pessoas veem URLs em instruções, geralmente pensam que a URL pode ser usada para baixar o arquivo associado e podem clicar no link. Por exemplo, vincular nomes de arquivos a downloads é como geralmente fornecemos instruções sobre o BleepingComputer em nossos artigos, tutoriais e fóruns de discussão.

No entanto, se um agente de ameaça possuía um domínio .zip com o mesmo nome de um nome de arquivo vinculado, uma pessoa pode visitar o site por engano e cair em um golpe de phishing ou baixar malware, pensando que a URL é segura porque veio de uma fonte confiável.

Embora seja muito improvável que os agentes de ameaças registrem milhares de domínios para capturar algumas vítimas, você só precisa de um funcionário corporativo para instalar malware por engano para que uma rede inteira seja afetada.

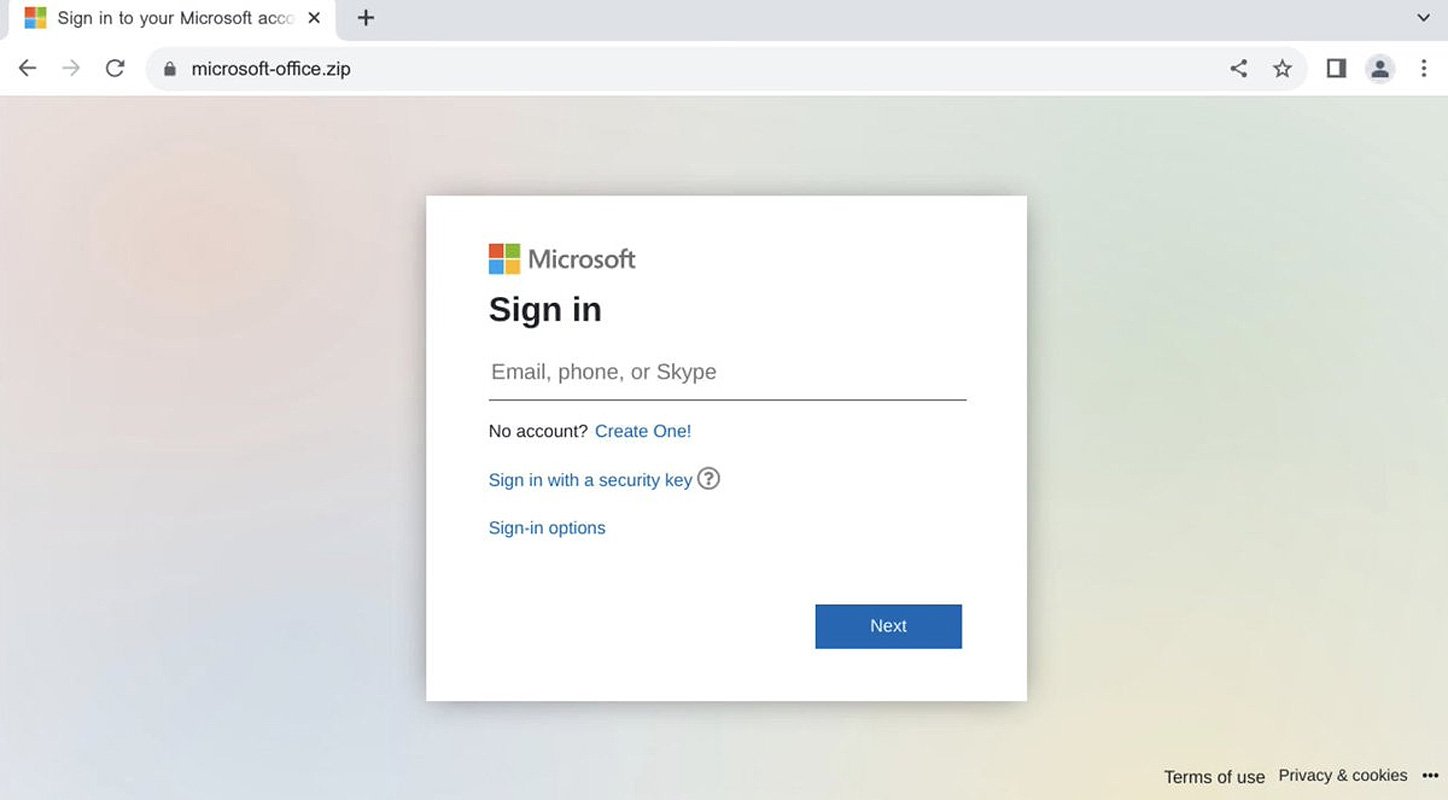

O abuso desses domínios não é teórico, com a empresa de inteligência cibernética Silent Push Labs já descobrindo o que parece ser uma página de phishing no escritório da Microsoft[.] zip tentando roubar credenciais da Conta Microsoft.

da Conta da Microsoft Fonte: Silent Push Labs

Os pesquisadores de segurança cibernética também começaram a brincar com os domínios, com Bobby Rauch publicando pesquisas sobre o desenvolvimento de links de phishing convincentes usando caracteres Unicode e o delimitador userinfo (@) em URLs.

A pesquisa de Rauch mostra como os agentes de ameaças podem criar URLs de phishing que se parecem com URLs de download de arquivos legítimos no GitHub, mas na verdade levam você a um site na v1.27.1[.] zip quando clicado, conforme ilustrado abaixo.

https://github.com/kubernetes/kubernetes/archive/refs/tags/@v1.27.1.zipOpiniões conflitantes

Esses desenvolvimentos provocaram um debate entre desenvolvedores, pesquisadores de segurança e administradores de TI, com alguns sentindo que os medos não são justificados e outros sentindo que os TLDs ZIP e MOV adicionam riscos desnecessários a um ambiente online já arriscado.

As pessoas começaram a registrar domínios .zip associados a arquivos ZIP comuns, como update.zip, financialstatement.zip, setup.zip, attachment.zip, officeupdate.zip e backup.zip, para exibir informações sobre os riscos de domínios ZIP, para RickRoll você ou para compartilhar informações inofensivas.

O desenvolvedor de código aberto Matt Holt também solicitou que o TLD ZIP fosse removido da Lista Pública de Sufixos da Mozilla, uma lista de todos os domínios públicos de nível superior a serem incorporados em aplicativos e navegadores.

No entanto, a comunidade do PSL explicou rapidamente que, embora possa haver um pequeno risco associado a esses TLDs, eles ainda são válidos e não devem ser removidos do PSL, pois afetariam o funcionamento de sites legítimos.

“Retirar os TLDs existentes do PSL por esse motivo seria simplesmente errado. Essa lista é usada por muitas razões diferentes, e só porque essas entradas são ruins para um caso de uso muito específico, elas ainda são necessárias para (quase) todas as outras”, explicou o engenheiro de software Felix Fontein.

“Estes são TLDs legítimos na raiz ICP3. Isso não vai prosseguir”, compartilhou ainda o mantenedor do PSL, Jothan Frakes.

“Realmente, as preocupações expressas são mais um exemplo gritante de uma desconexão entre o desenvolvedor e a comunidade de segurança e a governança de nomes de domínio, onde eles se beneficiariam de mais engajamento dentro da ICANN.”

Ao mesmo tempo, outros pesquisadores e desenvolvedores de segurança, como Eric Lawrence, desenvolvedor do Microsoft Edge, expressaram que acreditam que os temores em relação a esses novos domínios são exagerados.

Quando o BleepingComputer entrou em contato com o Google sobre essas preocupações, eles disseram que o risco de confusão entre nomes de arquivo e domínio não é novo, e mitigações de navegador estão em vigor para proteger os usuários de abusos.

“O risco de confusão entre nomes de domínio e nomes de arquivos não é novo. Por exemplo, os produtos de comando do 3M usam o nome de domínio command.com, que também é um programa importante no MS DOS e versões anteriores do Windows. Os aplicativos têm atenuações para isso (como a Navegação segura do Google), e essas mitigações valerão para TLDs, como .zip.

Ao mesmo tempo, novos namespaces fornecem oportunidades expandidas para nomenclatura, como comunidade.zip e url.zip. O Google leva o phishing e o malware a sério e o Registro do Google tem mecanismos existentes para suspender ou remover domínios mal-intencionados em todos os nossos TLDs, incluindo .zip. Continuaremos a monitorar o uso de .zip e outros TLDs e, se surgirem novas ameaças, tomaremos as medidas apropriadas para proteger os usuários.” – Google.

O que você deve fazer?

A realidade é que você não precisa fazer nada a mais do que já está fazendo para se proteger de sites de phishing.

Como todos já devem saber, nunca é seguro clicar em links de pessoas ou baixar arquivos de sites em que você não confia.

Como qualquer link, se você vir um link .zip ou .mov em uma mensagem, pesquise-o antes de clicar nele. Se você ainda não tem certeza se o link é seguro, não clique nele.

Seguindo esses passos simples, o impacto dos novos TLDs será mínimo e não aumentará significativamente seu risco.

No entanto, a exposição a esses links provavelmente aumentará à medida que mais aplicativos transformam automaticamente nomes de arquivos ZIP e MOV em links, dando a você mais uma coisa para ter cuidado quando estiver on-line.

FONTE: BLEEPING COMPUTER