A Microsoft é o alvo principal dos agentes de ameaças, que vasculham os aplicativos da Microsoft em busca de pontos fracos. Nossa equipe de pesquisa de segurança da Adaptive Shield descobriu recentemente um novo vetor de ataque causado por uma vulnerabilidade no registro do aplicativo OAuth da Microsoft que permite que os invasores aproveitem a API herdada do Exchange para criar regras de encaminhamento ocultas nas caixas de correio do Microsoft 365.

Para entender esse novo vetor de ataque, você deve entender seus principais componentes. Isso inclui regras de encaminhamento ocultas e acesso a aplicativos SaaS-to-SaaS , todos constituindo um rootkit SaaS malicioso que pode se infiltrar nas contas dos usuários e controlar suas caixas de correio — sem o conhecimento dos usuários.

Saiba mais sobre os principais casos de uso para proteger toda a sua pilha de SaaS.

Regras de encaminhamento ocultas

As regras de caixa de entrada são ações que ocorrem com base em condições predefinidas em uma caixa de correio da Microsoft. Usuários ou administradores podem usar regras de encaminhamento para acionar protocolos com base em diferentes atributos da caixa de entrada do usuário.

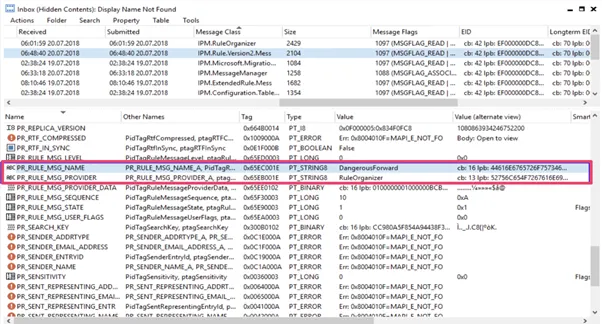

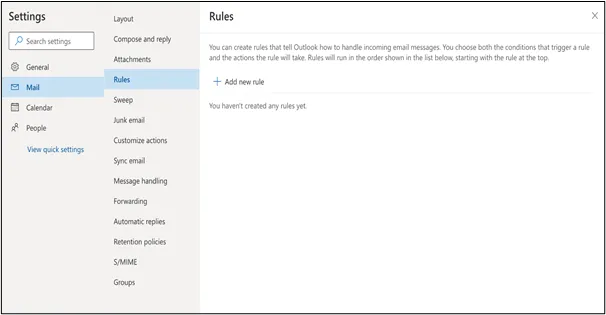

As regras de encaminhamento ocultas (Figura 1) foram descobertas pela primeira vez por Damian Pflammater , da Compass Security, em 2018. Ele cobriu a descoberta e a resposta da Microsoft em uma postagem de blog intitulada ” Regras de caixa de entrada oculta no Microsoft Exchange “. Essas regras são totalmente funcionais e podem ser vistas no back-end. No entanto, eles não são interfaces comuns visíveis, como clientes de e-mail, um painel de administração ou uma API (Figura 2).

Acesso SaaS para SaaS por meio de OAuth 2.0

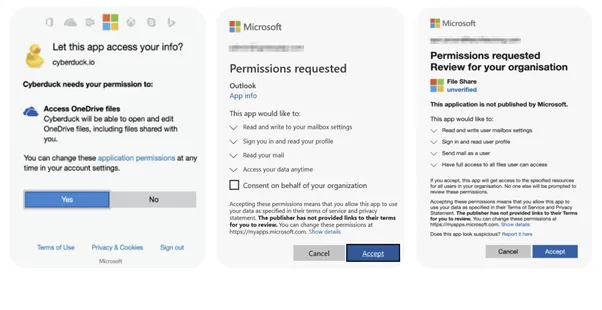

O acesso de aplicativo SaaS para SaaS, também conhecido como acesso de aplicativo de terceiros, descreve as condições sob as quais um aplicativo pode se conectar a outro aplicativo e, ao fazê-lo, obter acesso e permissão para diferentes informações e configurações. O mecanismo OAuth 2.0 simplifica o processo de autenticação e autorização entre consumidores e provedores de serviços por meio de um processo contínuo que permite aos usuários verificar rapidamente suas identidades e conceder permissões ao aplicativo. O aplicativo tem permissão para executar o código e executar a lógica em seu ambiente nos bastidores.

Em muitos casos, esses aplicativos são completamente inofensivos e geralmente servem como uma valiosa ferramenta de negócios. Em outros casos, esses aplicativos podem atuar como malware, semelhante a um arquivo executável.

A Próxima Evolução: Um Método de Ataque Através de SaaS

Com esse rootkit SaaS, os agentes de ameaças podem criar malware que vive como um aplicativo SaaS e pode se infiltrar e manter o acesso à conta de um usuário sem ser notado.

Embora os agentes mal-intencionados não consigam encontrar escopos herdados do Exchange que possam ser usados para adicionar encaminhamento oculto on-line programaticamente na interface do usuário da Microsoft, eles podem adicioná-los por meio de um script de terminal.

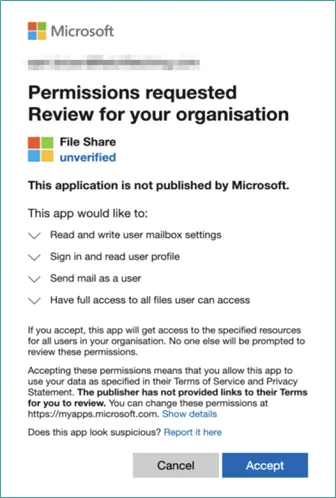

O trabalho do invasor é simples: criar um aplicativo que pareça confiável, adicionar os protocolos de escopo herdados removidos da interface do usuário ao aplicativo (explorando a vulnerabilidade que a equipe Adaptive Shield descobriu) e enviar uma oferta aos usuários para se conectarem a ele. O usuário verá uma caixa de diálogo do aplicativo OAuth no site oficial da Microsoft e muitos provavelmente a aceitarão (Figura 4).

Assim que o usuário aceita, o malfeitor recebe um token que concede permissão para criar regras de encaminhamento e as oculta da interface do usuário como um rootkit.

Um ataque por meio dessas regras de encaminhamento ocultas não deve ser confundido com um ataque pontual, mas sim com o início de um novo método de ataque por meio de aplicativos SaaS.

Resposta da Microsoft

Em 2022, Adaptive Shield contatou a Microsoft sobre o problema, a Microsoft em resposta disse que o problema foi sinalizado para análise futura pela equipe do produto como uma oportunidade de melhorar a segurança do produto afetado.

Como Mitigar Melhor um Ataque SaaS Rootkit

Não há uma maneira infalível de eliminar ataques de rootkit SaaS, mas existem algumas práticas recomendadas que podem ajudar a manter as organizações mais protegidas.

- Monitore o acesso a aplicativos de terceiros e suas permissões para garantir que os aplicativos sejam legítimos e recebam apenas o acesso necessário.

- Acompanhe as atividades e fique atento a novas regras de caixa de entrada para identificar novas conexões de domínios não confiáveis.

- Desative os registros de aplicativos de terceiros sempre que possível para reduzir o risco.

Conclusão

Regras de encaminhamento ocultas ainda são uma ameaça, ainda mais quando aparecem pelo site confiável da Microsoft. Os controles tradicionais que foram criados para impedir o malware têm lutado para acompanhar a evolução do malware e o novo vetor de ataque que pode explorar qualquer aplicativo SaaS, do M365 ao Salesforce, ao G-Workspace etc. As organizações devem utilizar configurações de segurança nativas para controlar as instalações de aplicativos OAuth em aplicativos SaaS para proteger os usuários contra ataques mal-intencionados como esses.

Obtenha o relatório SSPM da Forrester, ” Adote uma mudança de paradigma na proteção SaaS: gerenciamento de postura de segurança SaaS .”

FONTE: DARK READING