Doctor Web descobriu um programa Linux malicioso que hackeia sites baseados em um WordPress CMS. Ele explora 30 vulnerabilidades em vários plugins e temas para esta plataforma. Se os sites usarem versões desatualizadas desses complementos, sem correções cruciais, as páginas da Web visadas serão injetadas com JavaScripts maliciosos. Como resultado, quando os usuários clicam em qualquer área de uma página atacada, eles são redirecionados para outros sites.

Por muitos anos, os cibercriminosos têm atacado sites baseados em WordPress. Especialistas em segurança da informação registram casos em que várias vulnerabilidades da plataforma WordPress são usadas para invadir sites e injetar scripts maliciosos neles. Uma análise de um aplicativo trojan descoberto, realizada por especialistas da Doctor Webs, revelou que poderia ser a ferramenta maliciosa que os cibercriminosos usam há mais de três anos para realizar esses ataques e monetizar a revenda de tráfego, ou arbitragem.

Apelidado de Linux.BackDoor.WordPressExploit.1 de acordo com a classificação do antivírus Dr.Web, esse malware visa versões de 32 bits do Linux, mas também pode ser executado em versões de 64 bits. O Linux.BackDoor.WordPressExploit.1 é um backdoor que é controlado remotamente por atores mal-intencionados. Sob seu comando, é capaz de realizar as seguintes ações:

- Atacar uma página da Web especificada (site);

- Alternar para o modo de espera;

- Desligue-se;

- Pause o registro de suas ações.

A principal funcionalidade do trojan é hackear sites baseados em um WordPress CMS (Content Management System) e injetar um script malicioso em suas páginas da web. Para fazer isso, ele usa vulnerabilidades conhecidas em plugins do WordPress e temas de sites. Antes de atacar, o trojan contata seu servidor C&C e recebe o endereço do site que deve infectar. Em seguida, Linux.BackDoor.WordPressExploit.1 tenta sucessivamente explorar vulnerabilidades nos seguintes plugins e temas desatualizados que podem ser instalados em um site:

- Plug-in de suporte ao bate-papo ao vivo do WP

- WordPress – Postagens relacionadas ao Yuzo

- Plug-in de personalização de tema visual de lápis amarelo

- EasysmtpName

- Plug-in de conformidade com o GDPR do WP

- Tema de jornal no controle de acesso do WordPress (vulnerabilidade CVE-2016-10972)

- Thim Core

- inseridor de código do google

- Plug-in de doações totais

- Postar Modelos Personalizados Lite

- Gerenciador de reservas rápidas WP

- Bate-papo ao vivo do Faceboor da Zotabox

- Plug-in WordPress para Designer de Blog

- Perguntas frequentes do WordPress Ultimate (vulnerabilidades CVE-2019-17232 e CVE-2019-17233)

- Integração WP-Matomo (WP-Piwik)

- Códigos de acesso WordPress ND para compositor visual

- Bate-papo ao vivo WP

- Página em breve e modo de manutenção

- Híbrido

Se uma ou mais vulnerabilidades forem exploradas com sucesso, a página alvo é injetada com um JavaScript malicioso que é baixado de um servidor remoto. Com isso, a injeção é feita de forma que, quando a página infectada for carregada, esse JavaScript seja iniciado primeiro — independentemente do conteúdo original da página. Nesse ponto, sempre que os usuários clicarem em qualquer lugar da página infectada, eles serão transferidos para o site que os invasores precisam que os usuários acessem.

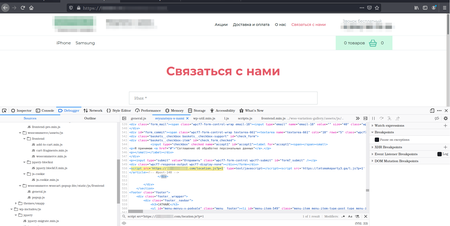

Um exemplo de uma das páginas infectadas é mostrado na captura de tela abaixo:

O aplicativo trojan coleta estatísticas sobre seu trabalho. Ele rastreia o número total de sites atacados, cada caso de vulnerabilidade sendo explorada com sucesso e, adicionalmente, o número de vezes que explorou com sucesso o plugin WordPress Ultimate FAQ e o messenger do Facebook da Zotabox. Além disso, informa o servidor remoto sobre todas as vulnerabilidades não corrigidas detectadas.

Juntamente com a modificação atual deste aplicativo trojan, nossos especialistas também descobriram sua versão atualizada Linux.BackDoor.WordPressExploit.2 . Ele difere do original pelo endereço do servidor C&C, o endereço do domínio do qual o JavaScript malicioso é baixado e também por uma lista adicional de vulnerabilidades exploradas para os seguintes plugins:

- Plug-in Brizy para WordPress

- Leitor de vídeo FV Flowplayer

- WooCommerce

- Página do WordPress em breve

- Tema WordPress OneTone

- Plug-in WordPress de Campos Simples

- Plug-in WordPress Delucks SEO

- Criador de enquetes, pesquisas, formulários e questionários da OpinionStage

- Rastreador de métricas sociais

- WPeMatico RSS Feed Fetcher

- Plug-in de avaliações avançadas

Com isso, descobriu-se que ambas as variantes de trojan contêm funcionalidades não implementadas para hackear as contas de administrador de sites-alvo por meio de um ataque de força bruta – aplicando logins e senhas conhecidos, usando vocabulários especiais. É possível que essa funcionalidade estivesse presente em modificações anteriores ou, inversamente, que os invasores planejem usá-la para versões futuras desse malware. Se tal opção for implementada em versões mais recentes do backdoor, os cibercriminosos poderão até mesmo atacar com sucesso alguns desses sites que usam versões atuais de plugins com vulnerabilidades corrigidas.

A Doctor Web recomenda que os proprietários de sites baseados em WordPress mantenham todos os componentes da plataforma atualizados, incluindo complementos e temas de terceiros, e também usem logins e senhas fortes e exclusivos para suas contas.

FONTE: DR WEB