As tentativas de ataques de ransomware diminuíram no primeiro trimestre de 2022, pois as empresas continuaram menos propensas a pagar os resgates solicitados e a guerra entre a Rússia e a Ucrânia interrompeu os grupos da Europa Oriental responsáveis por uma parcela significativa dos ataques, a empresa de detecção e resposta de endpoints Trellix afirma em um novo relatório .

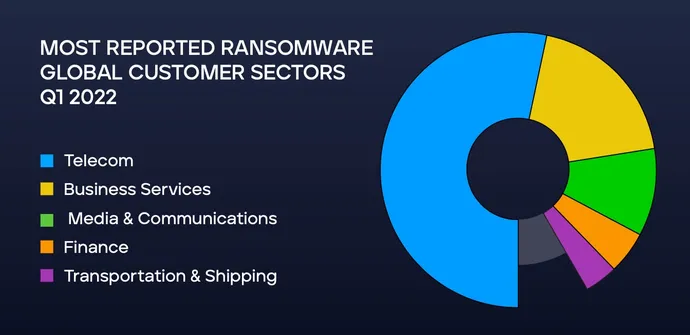

As empresas continuaram a encontrar as duas famílias de ransomware mais comuns – LockBit e Conti – mais de um terço das vezes, mas ambos os ataques de ransomware são vistos com muito menos frequência, com detecções de LockBit caindo 44% e Conti em 37%, de acordo com o Trellix’s. “Relatório de Ameaças do Verão de 2022.” Globalmente, o ransomware teve como alvo o setor de telecomunicações em mais da metade dos ataques, mas os serviços empresariais dominaram o direcionamento das organizações dos EUA, respondendo por 64% das detecções.

Embora os cibercriminosos geralmente evitem a política, o declínio provavelmente ocorre como resultado da invasão da Ucrânia pela Rússia, que levou a mais ataques relacionados à geopolítica, mas a menos campanhas de ransomware, diz Christiaan Beek, cientista-chefe da Trellix.

“Os ataques estão mudando”, diz ele. “Embora tenhamos visto alguns limpadores e outros malwares, que continuaram em abril e maio, eles continuam com atividade bastante baixa, mas estamos vendo mais atividade de grupos de hacktivismo e [patriota]”.

O relatório do Threat Labs da Trellix é a primeira análise da empresa a combinar dados e telemetria de duas aquisições – McAfee Enterprise e FireEye’s product business – compradas pelo Symphony Technology Group em 2021. Em janeiro, a STG renomeou os negócios combinados Trellix .

A empresa também inclui referências a dados de terceiros – empresa de resposta a incidentes Coveware – que mostram que apenas 46% das empresas pagaram resgate no primeiro trimestre de 2022, abaixo dos 85% no mesmo trimestre de três anos atrás. O pagamento médio da vítima a grupos de ransomware também caiu para US$ 74.000, uma queda de mais de um terço em relação ao quarto trimestre de 2021, afirmou Coveware em uma postagem no blog de maio .

“É assim que se parece o progresso contra o ransomware. É lento”, afirmou a empresa.

Sistemas mais difíceis de comprometer

A atividade do Estado-nação continua a ser uma grande ameaça, de acordo com o relatório da Trellix. Após a invasão da Ucrânia pela Rússia – dois países que se acredita serem o lar de vários grupos de ransomware – os ataques se concentraram em um objetivo de exfiltração de dados enquanto usam o cibercrime como forma de financiar o esforço.

Em fevereiro, por exemplo, o grupo Conti postou publicamente uma declaração de apoio ao governo russo . No mês seguinte, um pesquisador ucraniano vazou anos de bate-papos internos de Conti, mostrando que o grupo tinha dezenas de codificadores, operava como um negócio e mantinha conjuntos separados de ferramentas para esconder o tamanho real de suas operações.

“Devemos considerar que podemos estar testemunhando a formação de um grupo híbrido, que pode atacar alvos escolhidos pelo governo, mas mantendo a negação plausível de um grupo criminoso após ganho financeiro”, afirma o relatório da Trellix. “O ransomware pode ter um propósito duplo, por um lado ser disruptivo por natureza e, por outro lado, servir como uma distração para uma operação de exfiltração de dados”.

Outras tendências importantes incluem a adoção contínua de técnicas de vida fora da terra (LotL). Embora uma ferramenta de equipe vermelha, Cobalt Strike, continue sendo de longe a ferramenta de ataque mais popular – usada em um terço (32%) das campanhas – os invasores continuam usando ferramentas residentes nos sistemas de destino, incluindo Windows Shell, PowerShell e a Interface de Gerenciamento do Windows (WMI), informa o relatório do Trellix.

No entanto, os invasores precisam trabalhar mais para comprometer os sistemas, com defesas aprimoradas exigindo cadeias de ataque mais longas, diz Beek. No passado, uma vítima podia clicar em um link em um e-mail ou abrir um anexo não confiável e ter um programa malicioso instalado.

“Agora, você vê um e-mail com um anexo ainda, mas tem um pequeno script lá que é uma URL, por exemplo, e vai para um site, baixa um pouco de código”, diz Beek. “Há mais estágios que estão acontecendo antes que algo seja definitivamente colocado no sistema.”

Embora as empresas de telecomunicações e serviços comerciais sejam atualmente os alvos mais populares de ataques, entre as tendências mais preocupantes está a vulnerabilidade do setor de saúde e os contínuos ataques de ransomware às organizações que prestam assistência médica, diz Beek.

Ele alerta que a tendência provavelmente continuará, dado o financiamento anêmico para segurança cibernética na saúde.

“Esta não é apenas uma perspectiva de ransomware – é também sobre o nível de vulnerabilidade”, diz ele. “Para mim, isso é uma preocupação. Você quer ir a um hospital para ser tratado e não quer atrasos por causa de ransomware.”

FONTE: DARK READING