Há cinco anos, dois programas de ransomware, WannaCry e NonPetya, usaram a autopropagação para se espalhar rapidamente pelo mundo, infectando centenas de milhares de computadores, desligando operações comerciais e causando bilhões em danos.

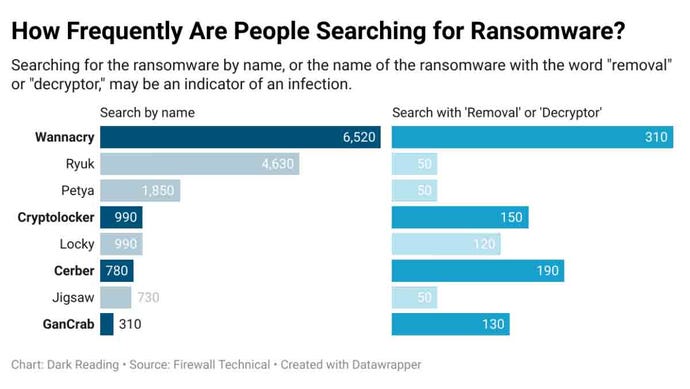

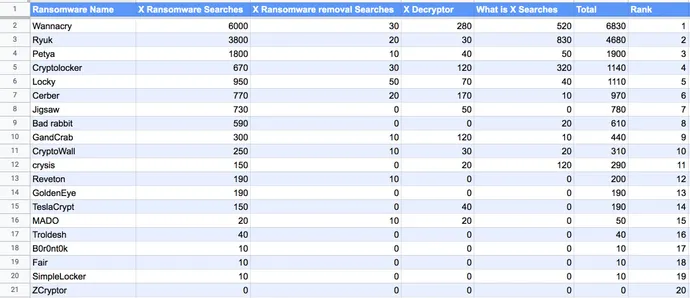

Os dois programas, muitas vezes referidos como vermes, se recusaram a morrer. Em uma análise de back-of-the-napkin dos termos de pesquisa para programas comuns de ransomware, os serviços de TI canadenses e a empresa de suporte Firewall Technical descobriram que WannaCry e Petya reivindicaram o primeiro e o terceiro lugar em uma lista de ransomware mais pesquisados – em 6.000 e 1.800 pesquisas mensais, respectivamente – com Ryuk batendo Petya para reivindicar o slot número 2,

Com as pesquisas de Petya, é provável que as pessoas estejam equiparando Petya com o NotPetya mais prejudicial. As pessoas que procuram informações sobre Petya provavelmente estão procurando como lidar com o NotPetya, pois isso tem muito mais efeito em todos, diz a empresa.

Certas outras frases-chave – como “decryptor X” e “X ransomware removal” – destacaram diferentes tendências: “Remoção de ransomware Locky” teve uma ligeira vantagem nas pesquisas mensais, e “Cerber decryptor” foi o segundo mais comum depois do WannaCry. Indiscutivelmente, as pesquisas por descriptores e informações de remoção são mais indicativas de infecções, de acordo com os especialistas da empresa de suporte.

“Embora os relatórios de infecções sejam a melhor maneira de detectar ameaças, monitorar o comportamento do usuário do mecanismo de pesquisa pode nos dar uma pista sobre as tendências e as infecções com as quais os usuários estão lidando”, disse um porta-voz técnico do Firewall.

O fato de que dois programas semelhantes a worms continuam a ter um impacto a longo prazo nos sistemas não é surpreendente. Em sua atualização de ameaças ao ransomware, a empresa de software de segurança WithSecure descobriu que o WannaCry ainda representava 53% de todas as detecções em 2021 — mais do que as próximas quatro famílias de ransomware combinadas.

Os programas normalmente se incorporam dentro de organizações que não têm boa visibilidade sobre o estado de seus sistemas e não têm a capacidade de corrigir sistemas regularmente, diz Neeraj Singh, gerente de pesquisa e desenvolvimento da WithSecure.

“A maioria dos casos upstream … que recebemos vem das organizações [que] não têm a infraestrutura para atualizar [ou] corrigir sistemas operacionais”, diz ele.

Felizmente, os impactos dos vermes estão embotados no momento. Após uma infecção bem-sucedida, o WannaCry tenta se conectar a uma URL e, se for bem-sucedido, não criptografa os arquivos no sistema — um comportamento que o pesquisador Marcus Hutchins usou para criar um kill switch que continua funcionando até hoje.

Embora o NotPetya não tenha kill switch, os volumes atuais de infecções são baixos o suficiente para dificultar o rastreamento, de acordo com a WithSecure. Até o momento, nenhuma nova versão de nenhum dos programas foi observada desde 2017, disse a empresa.

Se WannaCry e NotPetya seguirem a trajetória de ameaças anteriores semelhantes a worms, é improvável que eles desapareçam rapidamente. Quatro anos depois que o worm Slammer começou a se espalhar, por exemplo, o chamado worm “flash” continuou sendo a ameaça de rede mais comum. Mais de uma década após o worm Conficker começar a se espalhar em 2008, as empresas de segurança de terminais continuam a bloquear centenas de milhares de tentativas de intrusão por sistemas infectados todos os anos.

Os dados coletados pela Firewall Tactical também mostram os limites de confiar nos termos de pesquisa para inteligência contra ameaças. As pesquisas por “WannaCry ransomware” foram apenas uma parte dos 201.000 acessos em maio de 2017, quando o worm de criptografia ransomware apareceu pela primeira vez, sugerindo que a cauda longa continuará a causar dores de cabeça para os administradores de TI. As 6.000 pesquisas também estão muito longe da consulta mais geral para a palavra-chave “WannaCry”, que superou 3,4 milhões naquele mês.

FONTE: DARK READING