O Grupo-IB revela seu guia para a evolução da ameaça número um “Ransomware Uncovered 2021/2022”. Os resultados da segunda edição do relatório indicam que o império de ransomware manteve sua série de vitórias, com a média de pedidos de resgate crescendo 45% para atingir US$ 247.000 em 2021.

As gangues de ransomware também se tornaram muito mais gananciosas a partir de 2020. Um resgate recorde de US$ 240 milhões (US$ 30 milhões em 2020) foi exigido pela Hive da MediaMarkt. Hive e outro recém-chegado de 2021 ao Big Game Hunting, Grief, rapidamente chegaram ao top 10 de gangues pelo número de vítimas postadas em sites de vazamentos dedicados (DLS).

Linha de montagem do Ransomware

O novo relatório faz um balanço das táticas, técnicas e procedimentos (TTPs) mais atualizados dos atores de ameaças de ransomware observados em todas as localidades geográficas pela equipe dfir (Digital Forensics and Incident Response, forense digital do Grupo IB). Além da análise de mais de 700 ataques investigados, o relatório também examina o ransomware DLS.

Os ataques de ransomware operados por humanos mantiveram o cenário global de ameaças cibernéticas liderados por margens sólidas nos últimos três anos. O surgimento de corretores de acesso iniciais e a expansão dos programas Ransomware-as-a-Service (RaaS) tornaram-se as duas principais forças motrizes por trás do crescimento contínuo das operações de ransomware. A RaaS tornou possível que cibercriminosos de baixa qualificação se juntassem ao jogo para aumentar o número de vítimas.

Com base na análise de mais de 700 ataques em 2021, especialistas estimaram que o pedido de resgate foi de US$ 247 mil em 2021, 45% a mais do que em 2020. O Ransomware evoluiu com mais sofisticação, claramente visível do tempo de inatividade da vítima, que aumentou de 18 dias em 2020 para 22 dias em 2021.

Os programas raas começaram a oferecer aos seus afiliados não apenas compilações de ransomware, mas também ferramentas personalizadas para exfiltração de dados para simplificar e simplificar as operações. Como tal, a técnica de dupla extorsão tornou-se ainda mais difundida – dados sensíveis de vítimas foram exfiltrados como alavanca para obter o resgate pago em 63% dos casos analisados. Entre o primeiro trimestre de 2021 e o 1º trimestre de 2022, as gangues de ransomware postaram dados pertencentes a mais de 3.500 vítimas no DLS.

A maioria das empresas cujos dados foram publicados no DLS por operadores de ransomware em 2021 estavam sediadas nos Estados Unidos (1.655), Canadá (176) e Reino Unido (168), enquanto a maioria das organizações afetadas pertencia às indústrias de manufatura (322), imobiliário (305) e serviços profissionais (256).

Lockbit, Conti e Pysa acabaram por ser as gangues mais agressivas com 670, 640 e 186 vítimas carregadas na DLS, respectivamente. Os dois recém-chegados à Big Game Hunting em 2021, Hive and Grief (uma remarcação do DoppelPaymer), rapidamente chegaram à grande liga das 10 melhores gangues, contabilizadas pelo número de vítimas postadas na DLS.

Bots não são o que parecem

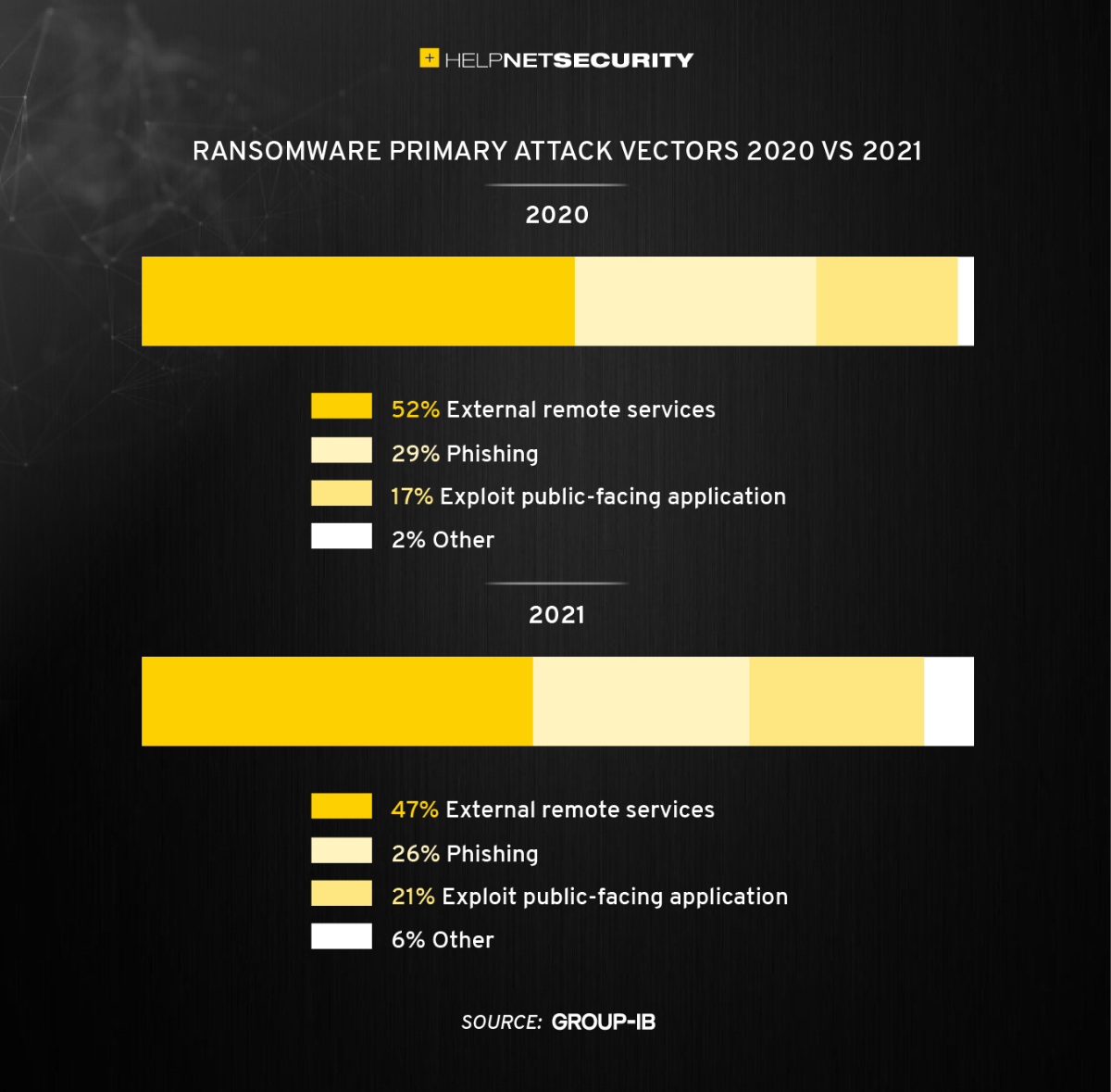

A exploração de servidores RDP voltados ao público tornou-se mais uma vez a maneira mais comum de ganhar uma posição inicial na rede-alvo em 2021 – 47% de todos os ataques começaram com o comprometimento de um serviço remoto externo.

Os e-mails de phishing de spear que transportam malware de commodities a bordo permaneceram em segundo lugar (26%). O malware de commodities implantado no estágio inicial tornou-se cada vez mais popular entre os atores de ransomware. No entanto, em 2021, a atribuição de ataques de ransomware tornou-se cada vez mais complicada, uma vez que muitos bots como Emotet, Qakbot e IcedID estavam sendo usados por vários atores de ameaças, ao contrário de 2020, quando certas famílias de malware de commodities tinham forte afiliação com gangues específicas de ransomware. Por exemplo, o IcedID foi usado para obter acesso inicial por vários afiliados de ransomware, incluindo Egregor, REvil, Conti, XingLocker, RansomExx.

Em geral, muitos afiliados de ransomware se baseavam em técnicas vivas e ferramentas legítimas durante o ciclo de vida do ataque. O malware de commodities era frequentemente usado para iniciar atividades pós-exploração através de estruturas de carregamento, como o Cobalt Strike (observado em 57% dos ataques).

No entanto, algumas gangues de ransomware foram vistas tentando abordagens muito não convencionais: afiliados da REvil aproveitaram vulnerabilidades de zero-day para atacar os clientes da Kaseya. O BazarLoader, usado nas operações ryuk, foi distribuído via vishing (phishing de voz). Os e-mails de phishing continham informações sobre “assinaturas pagas”, que supostamente poderiam ser canceladas por telefone. Durante a ligação, os atores da ameaça atraíram a vítima para um site falso e deram instruções para baixar e abrir um documento armado, que baixava e executa o BazarLoader.

“Dada a várias remarcas forçadas pelas ações de aplicação da lei, bem como a fusão de TTPs devido à constante migração de afiliados de um programa ransomware-as-a-service (RaaS) para outro, está se tornando cada vez mais desafiador para os profissionais de segurança acompanharem as táticas e ferramentas em constante evolução dos atores de ameaças de ransomware”, diz Oleg Skulkin, chefe da equipe do Grupo-IB DFIR.

FONTE: HELPNET SECURITY