Os pesquisadores da Armis descobriram cinco vulnerabilidades críticas na implementação de comunicações TLS em vários modelos de switches de rede. Coletivamente apelidada de TLStorm 2.0, as vulnerabilidades decorrem de uma falha de design semelhante identificada nas vulnerabilidades do TLStorm que expandem o alcance do TLStorm para milhões de dispositivos adicionais de infraestrutura de rede de nível corporativo.

A boa notícia, porém, é que não há indícios de que tenham sido explorados por atacantes na selva.

A descoberta

Em março de 2022, a Armis divulgou pela primeira vez o TLStorm, três vulnerabilidades críticas em dispositivos APC Smart-UPS que permitem que um invasor obtenha o controle deles da internet sem interação com o usuário, resultando na sobrecarga do NOS e eventualmente se destruindo em uma nuvem de fumaça.

A causa principal dessas vulnerabilidades foi o uso indevido da NanoSSL, uma popular biblioteca TLS de Mocana. Usando a base de conhecimento armis, seus pesquisadores identificaram dezenas de dispositivos usando a biblioteca Mocana NanoSSL. As descobertas incluem não apenas os dispositivos APC Smart-UPS, mas também dois fornecedores populares de switch de rede que são afetados por uma falha de implementação semelhante da biblioteca. Embora os dispositivos UPS e os switches de rede diferem em função e níveis de confiança dentro da rede, os problemas de implementação tls subjacentes permitem consequências devastadoras.

A nova pesquisa TLStorm 2.0 expõe vulnerabilidades que poderiam permitir que um invasor assumisse controle total sobre os switches de rede usados em aeroportos, hospitais, hotéis e outras organizações em todo o mundo. Os fornecedores afetados são Aruba (adquirido pela HPE) e Avaya Networking (adquirido pela ExtremeNetworks).

Os pesquisadores descobriram que ambos os fornecedores têm switches vulneráveis a vulnerabilidades de execução remota de código (RCE) que podem ser exploradas pela rede, levando a:

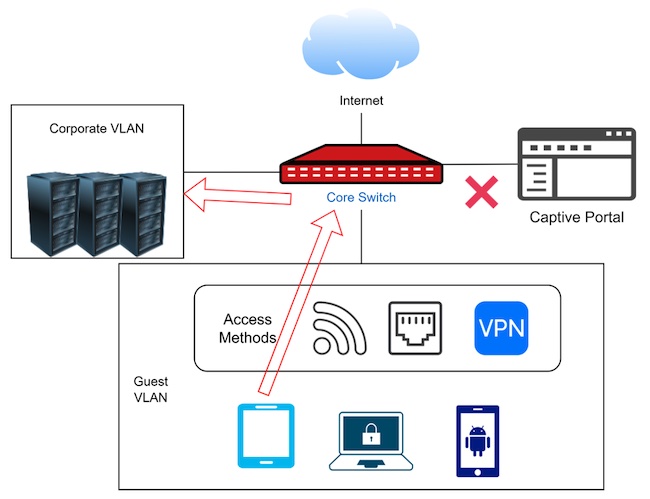

- Quebra da segmentação da rede, permitindo o movimento lateral para dispositivos adicionais alterando o comportamento do switch

- Exfiltração de dados do tráfego de rede corporativa ou informações confidenciais da rede interna para a Internet

- Fuga do portal cativo. Uma vez que o invasor tenha controle sobre o switch, eles podem desativar o portal cativo completamente e mover-se lateralmente para a rede corporativa.

Detalhes de vulnerabilidade e dispositivos afetados

Aruba

CVE-2022-23677 (pontuação de 9,0 CVSS) – Uso indevido de NanoSSL em múltiplas interfaces (RCE)

A biblioteca NanoSSL mencionada acima é usada em todo o firmware dos switches Aruba para múltiplos propósitos. Os dois principais casos de uso para os quais a conexão TLS feita usando a biblioteca NanoSSL não é segura e pode levar ao RCE:

- Portal cativo – Um usuário do portal cativo pode assumir o controle do switch antes da autenticação.

- Cliente de autenticação radius – Uma vulnerabilidade no manuseio da conexão RADIUS poderia permitir que um invasor capaz de interceptar a conexão RADIUS através de um homem no ataque médio ganhe RCE sobre o switch sem interação com o usuário.

CVE-2022-23676 (pontuação de 9,1 CVSS) – Vulnerabilidades de corrupção de memória do cliente RADIUS

RADIUS é um protocolo de cliente/servidor de autenticação, autorização, contabilidade (AAA) que permite a autenticação central para usuários que tentam acessar um serviço de rede. O servidor RADIUS responde a solicitações de acesso de serviços de rede que atuam como clientes.

O servidor RADIUS verifica as informações na solicitação de acesso e responde com autorização da tentativa de acesso, uma rejeição ou um desafio para mais informações.

Existem duas vulnerabilidades de corrupção de memória na implementação do cliente RADIUS do switch; eles levam a estouros de montes de dados controlados pelo invasor. Isso pode permitir que um servidor RADIUS malicioso, ou um invasor com acesso ao segredo compartilhado do RADIUS, execute remotamente o código no switch.

Dispositivos Aruba afetados pelo TLStorm 2.0:

- Série Aruba 5400R

- Série Aruba 3810

- Série Aruba 2920

- Série Aruba 2930F

- Série Aruba 2930M

- Série Aruba 2530

- Série Aruba 2540

Avaya

A superfície de ataque para todas as três vulnerabilidades dos switches Avaya é o portal de gerenciamento da Web e nenhuma das vulnerabilidades requer qualquer tipo de autenticação, tornando-o um grupo de vulnerabilidade de zero clique.

CVE-2022-29860 (CVSS 9.8) – Estouro da pilha de remontagem do TLS

Esta é uma vulnerabilidade semelhante à CVE-2022-22805 que a Armis encontrou em dispositivos APC Smart-UPS. O processo de manipulação de solicitações POST no servidor web não valida adequadamente os valores de retorno do NanoSSL, resultando em um estouro de pilha que pode levar à execução remota do código.

CVE-2022-29861 (CVSS 9.8) – Http header parsing stack overflow

Uma verificação de limite inadequada no manuseio de dados de formulários multipartes combinados com uma sequência que não é nula leva ao estouro de pilha controlado pelo invasor que pode levar ao RCE.

HTTP POST solicitar o manuseio do heap overflow

Uma vulnerabilidade no manuseio de solicitações HTTP POST devido à falta de verificações de erro da biblioteca Mocana NanoSSL leva a um estouro de comprimento controlado pelo invasor, o que pode levar ao RCE. Essa vulnerabilidade não tem CVE porque foi encontrada em uma linha de produtos descontinuada da Avaya, o que significa que nenhum patch será emitido para corrigir essa vulnerabilidade, embora os dados do Armis mostrem que esses dispositivos ainda podem ser encontrados na natureza.

Dispositivos Avaya afetados pelo TLStorm 2.0:

- Série ERS3500

- Série ERS3600

- Série ERS4900

- Série ERS5900

Atualizações e mitigações

Aruba e Avaya colaboraram com a Armis sobre este assunto, e os clientes foram notificados e emitiram patches para abordar a maioria das vulnerabilidades. Pelo que sabemos, não há indicação de que as vulnerabilidades do TLStorm 2.0 foram exploradas.

As organizações que implantam dispositivos Aruba impactados devem corrigir dispositivos impactados imediatamente com patches no Portal de Suporte de Aruba.

As organizações que implantam dispositivos Avaya impactados devem verificar imediatamente os avisos de segurança no Portal de Suporte avaya.

Os clientes da Armis podem identificar imediatamente dispositivos vulneráveis em seus ambientes e iniciar a remediação.

“O conjunto de vulnerabilidades TLStorm é um exemplo primordial de ameaças a ativos que antes não eram visíveis para a maioria das soluções de segurança, mostrando que a segmentação da rede não é mais uma mitigação suficiente e o monitoramento proativo da rede é essencial”, disse Barak Hadad, chefe de pesquisa da Armis.

“Os pesquisadores da Armis continuarão a explorar ativos em todos os ambientes para garantir que nossa base de conhecimento de mais de dois bilhões de ativos esteja compartilhando as mais recentes mitigações de ameaças para todos os nossos parceiros e clientes.”

FONTE: HELPNET SECURITY