Três dias se passaram desde a última terça-feira de Patch da Microsoft, e o CVE-2022-26809 surgiu como a vulnerabilidade com maior potencial de exploração.

É fácil ver o porquê: ele pode ser explorado por invasores remotos não autenticados para invadir sistemas e por atacantes que já têm acesso a um sistema e querem pegar outros na mesma rede. Ele também pode ser explorado sem que o usuário do sistema vulnerável faça qualquer coisa (também conhecida como exploração de “zero-clique”).

Sobre cve-2022-26809

CVE-2022-26809 é uma vulnerabilidade de execução remota de código no tempo de execução do Microsoft Remote Procedure Call (RPC) e afeta uma grande variedade de versões do Windows e do Windows Server.

“Para explorar essa vulnerabilidade, um invasor precisaria enviar uma chamada RPC especialmente trabalhada para um host RPC. Isso pode resultar em execução remota de código no lado do servidor com as mesmas permissões do serviço RPC”, disse a Microsoft e aconselhou os administradores a:

- Bloqueie a porta TCP 445 no firewall do perímetro corporativo (mas esteja ciente de que isso não protege os sistemas contra ataques de dentro do perímetro corporativo) e

- Siga as diretrizes da Microsoft para proteger o tráfego de SMB.

Essa menção ao SMB provavelmente foi o que desencadeou algum nervosismo inicial com os defensores da segurança, pois ressurgiu memórias ruins relacionadas ao surto global do WannaCry, que usou a exploração EternalBlue para tirar proveito das vulnerabilidades no Microsoft Windows SMB Server.

A comunidade infosec se preocupa com uma exploração funcional de prova de conceito (PoC) sendo lançada publicamente em breve e tornando a situação ruim para os defensores das empresas. Houve algumas ofertas de trolling on-line tópicos e golpes, mas nenhum PoC ainda – e nenhuma evidência de exploração secreta.

Mitigação e detecção

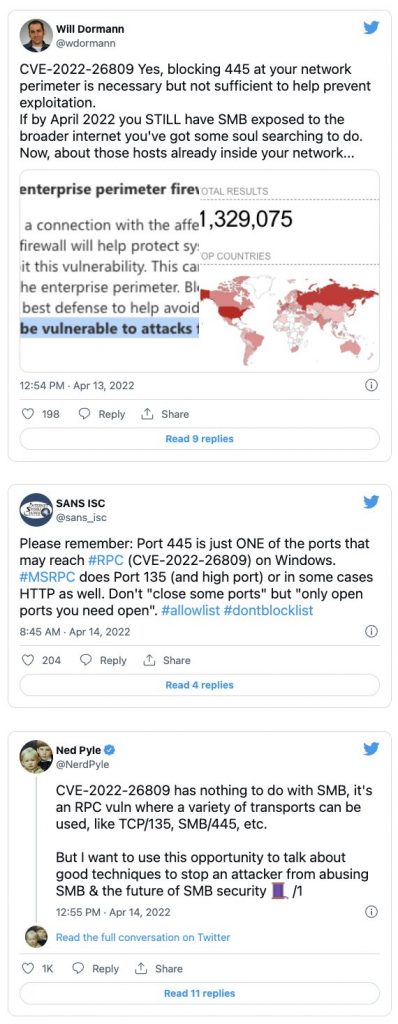

Enquanto isso, os especialistas da Infosec têm aumentado o conselho inicial de mitigação de riscos da Microsoft com os seus próprios:

Os pesquisadores da Akamai compartilharam sua própria análise do patch da Microsoft, que fornece informações adicionais sobre a origem da falha, e o Dr. Johannes Ullrich, Reitor de Pesquisa do Instituto de Tecnologia SANS, publicou um post resumindo o perigo que o CVE-2022-26809 representa e reiterou que a correção é a única correção real para essa vulnerabilidade.

“Você não pode ‘desativar’ rpc no Windows se você estiver se perguntando. Vai quebrar coisas. RPC faz mais do que SMB. Por exemplo, você não pode mover ícones na área de trabalho se desativar o RPC (de acordo com uma página de ajuda da Microsoft)”, explicou ele, e observou que a detecção de exploração pode ser difícil.

“Não faço ideia de quando veremos uma exploração de trabalho, mas espero que tenhamos até a próxima semana”, concluiu.

FONTE: HELPNET SECURITY