Neste artigo, apresentamos algumas boas práticas para mitigar ataques. Prestamos atenção especial aos bots e APIs, mas você pode encontrar padrões de ataque mais amplos a qualquer momento radar.cloudflare.com.

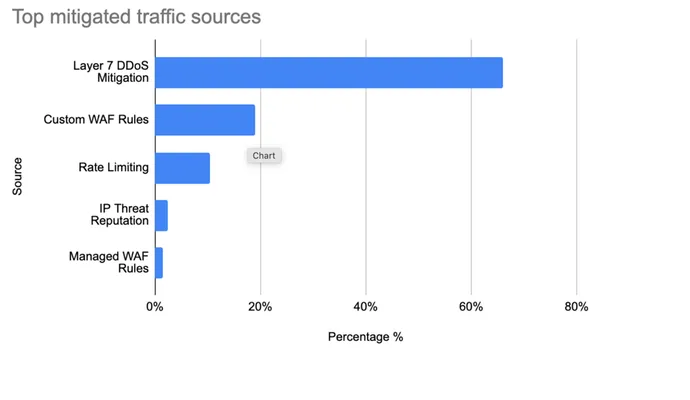

Ao olhar para as ameaças globais, essas são as principais medidas de mitigação do Cloudflare que foram usadas de janeiro de 2022 a março de 2022 para manter sites e aplicativos de clientes on-line, bem como seguros.

Olhando para cada fonte de mitigação individualmente:

- 66% foram mitigação DDoS da Camada 7; sem surpresa, este grupo é o maior contribuinte para a mitigação de solicitações DE HTTP. As regras DDoS de camada 7 do Cloudflare são totalmente gerenciadas e não exigem configuração do usuário: Eles detectam automaticamente uma vasta gama de ataques HTTP DDoS. Ataques DDoS volumosos, por definição, criam muito tráfego malicioso!

- 19% foram devido às Regras personalizadas da WAF. Estas são regras configuradas pelo usuário definidas usando a sintaxe do filtro de fio do Cloudflare.

- 10,5% foram contribuídos pela Limitação de Taxas. O Limite de Tarifas permite que os clientes definam limites personalizados com base nas preferências do aplicativo. É frequentemente usado como uma camada adicional de proteção para aplicativos contra padrões de tráfego que são muito baixos para serem detectados como um ataque DDoS.

- A reputação de ameaça IP é exposta no painel Cloudflare como Nível de Segurança. Com base no comportamento que observamos em toda a rede, o Cloudflare atribui automaticamente uma pontuação de ameaça a cada endereço IP. Quando a pontuação de ameaça está acima do limite especificado, desafiamos o tráfego. Isso representa 2,5% de todas as solicitações HTTP atenuadas.

- Nossas regras gerenciadas do WAF correspondem apenas contra cargas maliciosas válidas. Eles contribuem com cerca de 1,5% de todas as solicitações atenuadas.

Bot Traffic Insights

Usando o Bot Bot Management classification datas, os clientes ganham uma visão sobre o tráfego automatizado que pode estar acessando seu aplicativo.

38% do tráfego HTTP é automatizado

Durante o período analisado, o tráfego de bots representou cerca de 38% de todas as solicitações HTTP. Este tráfego inclui tráfego de bots de centenas de bots rastreados pelo Cloudflare, bem como qualquer solicitação que recebeu uma pontuação de bot abaixo de 30, indicando uma alta probabilidade de que ele seja automatizado.

No geral, quando o tráfego de bots corresponde a uma configuração de segurança, os clientes permitem que 41% do tráfego de bots passe para suas origens, bloqueando apenas 6,4% das solicitações automatizadas. Isso inclui tráfego proveniente de bots verificados como o Googlebot, que beneficiam proprietários de sites e usuários finais.

Destaques de tráfego da API Devido ao formato subjacente dos dados em trânsito, o tráfego de API tende a ser muito mais estruturado do que os aplicativos web padrão, causando todos os tipos de problemas do ponto de vista da segurança. Primeiro, os dados estruturados geralmente fazem com que os firewalls de aplicativos da Web (WAFs) gerem um grande número de falsos positivos. Em segundo lugar, devido à natureza das APIs, muitas vezes passam despercebidas, e muitas empresas acabam expondo APIs antigas e não mantives sem saber, muitas vezes referidas como “APIs sombra”.

Abaixo, analisamos algumas diferenças nas tendências da API em comparação com os insights globais de tráfego mostrados acima.

10% do tráfego de API é mitigado

Uma boa parte do tráfego de bots está acessando pontos finais da API. O tráfego de API é o tipo de tráfego que mais cresce na rede Cloudflare, representando atualmente 55% do total de solicitações.

As APIs globalmente recebem mais solicitações maliciosas em comparação com aplicativos web padrão (10% vs. 8%), potencialmente indicando que os atacantes estão focando mais em APIs para sua superfície de ataque em oposição aos aplicativos padrão da Web.

A mitigação do DDoS ainda é a principal fonte de eventos mitigados para APIs, representando pouco mais de 63% do total de solicitações mitigadas. Mais interessante, as regras da WAF personalizadas representam 35% em comparação com 19% quando se olha para o tráfego global. Os clientes têm, até o momento, usado fortemente as Regras Personalizadas da WAF para bloquear e validar o tráfego para os pontos finais da API, embora esperamos que nosso recurso de validação do esquema API Gateway supere em breve as regras personalizadas do WAF em termos de tráfego mitigado. Isso é importante considerando que o SQLi é o vetor de ataque mais comum nos pontos finais da API.

Comece com a proteção

contra ataques No primeiro trimestre deste ano, governos, empresas e indivíduos experimentaram ataques cibernéticos de crescente complexidade. Esses insights de mitigação ressaltam a necessidade de explorar a maneira adequada de bloquear ataques sem alterar ou retardar os negócios do dia. Saiba mais sobre como gerenciar a postura de segurança.

FONTE: DARK READING