Já faz quase uma semana desde que a vulnerabilidade spring4Shell (CVE-2022-22965) veio à tona e desde que a equipe de desenvolvimento da Primavera a corrigiu em novas versões do Spring Framework.

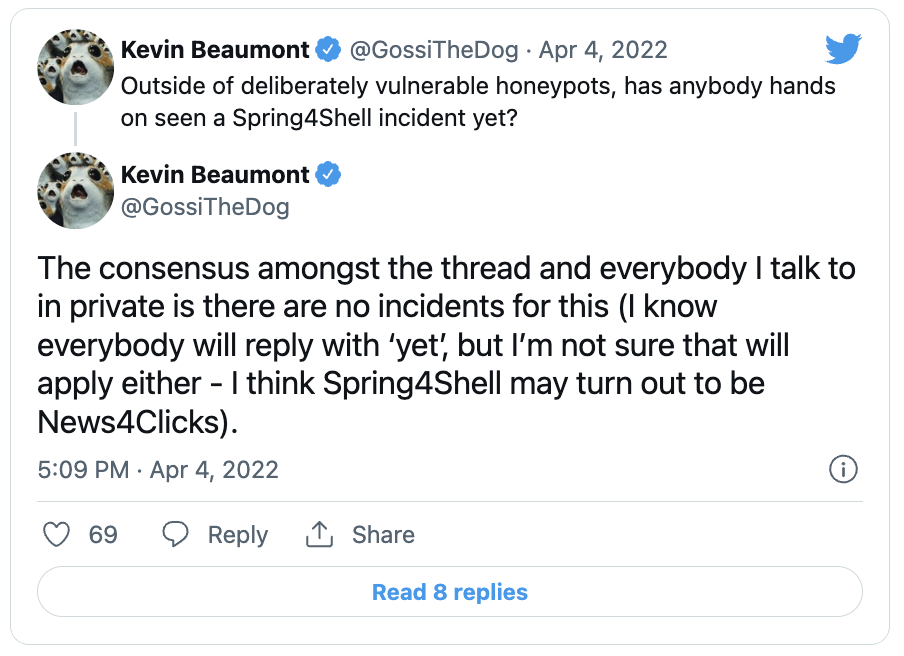

Houve relatos de varredura, tentativas de exploração e tentativas de implantar um web shell em sistemas vulneráveis, mas parece que uma exploração bem sucedida ainda não foi documentada.

Mas talvez não tenhamos todos os fatos: a Agência de Cibersegurança e Infraestrutura dos EUA (CISA) adicionou o Spring4Shell ao seu Catálogo de Vulnerabilidades Exploradas Conhecidas na segunda-feira.

Spring4Shell PoC, correções e mitigação

Embora isso possa levar os atacantes a alcançar recursos remotos de execução de código, o Spring4Shell é obviamente mais difícil de explorar do que o Log4Shell (CVE-2021-44228), e não há um monte de PoCs diferentes para ele.

A única exploração poc disponível publicamente funciona em configurações específicas.

“A vulnerabilidade impacta os aplicativos Spring MVC e Spring WebFlux em execução no JDK 9+. A exploração específica requer que o aplicativo seja executado no Tomcat como uma implantação war. Se o aplicativo for implantado como um frasco executável Spring Boot, ou seja, o padrão, ele não será vulnerável à exploração. No entanto, a natureza da vulnerabilidade é mais geral, e pode haver outras maneiras de explorá-la”, observaram os desenvolvedores da Spring.

Como Bob Rudis, cientista-chefe de dados de segurança da Rapid7, apontou, explorar o Spring4Shell exige que os atacantes tenham conhecimento sobre os arredores do alvo – conhecimento que pode ser útil para ataques mais eficazes.

Enquanto isso, os desenvolvedores de aplicativos que usam o Spring Framework têm verificado se eles são vulneráveis e empurrando correções, oferecendo soluções alternativas e dando conselhos de mitigação quando necessário. Um profissional de segurança francês vem atualizando uma extensa lista de empresas que realizaram essas verificações e compartilharam suas descobertas.

Os defensores corporativos também podem usar algumas das ferramentas de digitalização de código aberto que foram disponibilizadas.

Embora a remediação do Log4Shell deva ser definitivamente uma prioridade agora, uma vez que está sendo ativamente explorada por invasores, a implementação de correções do Spring4Shell deve ser colocada na lista de tarefas e realizada mais cedo ou mais tarde.

ATUALIZAÇÃO (6 de abril de 2022, 00:40 a.m. PT):

A Check Point Research detectou ~37K tentativas de alocar a vulnerabilidade spring4Shell no primeiro fim de semana desde que foi encontrada. Eles estimaram que, nos primeiros 4 dias, 16% das organizações em todo o mundo foram impactadas por tentativas de exploração.

FONTE: HELPNET SECURITY