O Ransomware dominou o cenário de ameaças em 2021, com grupos adotando novas técnicas, como extorsão dupla e modelos “como serviço” para evitar a detecção e maximizar seus ganhos, revela um relatório da Red Canary.

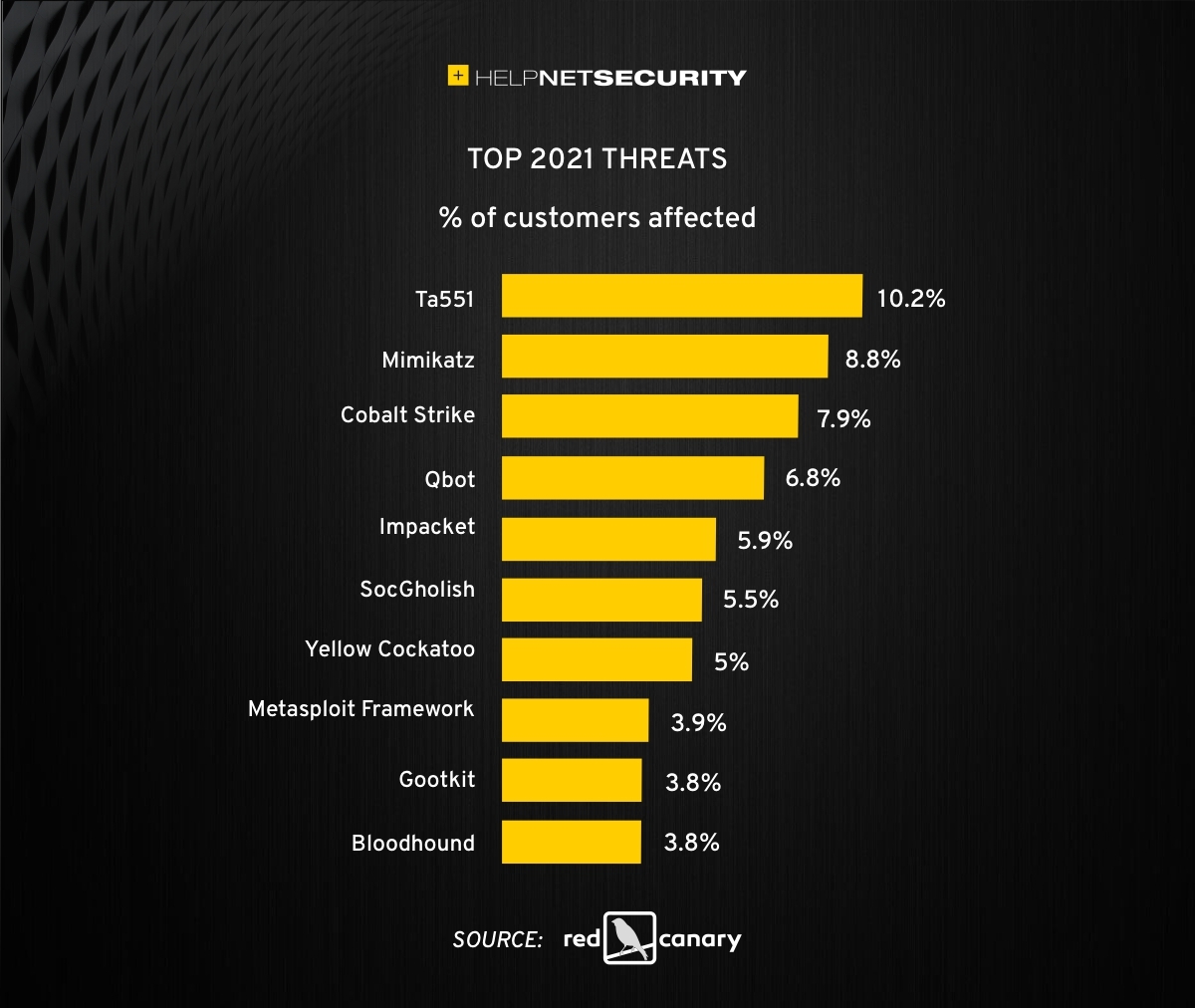

O relatório explora as 10 principais ameaças que afetam a maioria dos clientes da Canário Vermelho – de favoritos adversários como o Cobalt Strike a novos clusters de atividades como Rose Flamingo – e as técnicas mais comuns que os adversários usam para realizar esses ataques, incluindo orientação para que as empresas fortaleçam sua capacidade de detectar essas ameaças.

“Essas ameaças são menos sensacionais do que você pode encontrar em outros lugares, mas são elas que impactarão a maioria das organizações”, disse Keith McCammon, da Red Canary. “Este relatório aborda ameaças altamente prevalentes e as técnicas testadas e verdadeiras que estão causando estragos nas organizações.”

Ferramentas legítimas estão sendo usadas para fins nefastos

Os adversários continuaram a realizar ataques usando ferramentas legítimas. À medida que as ferramentas de segurança aumentam na sofisticação, os adversários estão encontrando mais dificuldade em desenvolver e implantar seu próprio malware que evita defesas. Como resultado, os adversários dependem de ferramentas administrativas — como software de gerenciamento remoto — e utilitários nativos do sistema operacional por necessidade, cooptando ferramentas que são garantidas ou provavelmente serão instaladas em um dispositivo em vez de introduzir softwares não nativos.

Várias das 10 principais ameaças e técnicas destacadas no relatório são usadas por adversários e administradores ou equipes de segurança, incluindo a ferramenta de comando e controle (C2) Cobalt Strike, a ferramenta de teste Impacket e a ferramenta de código aberto Bloodhound. O Cobalt Strike, em particular, nunca foi tão popular, impactando 8% dos clientes da Red Canary em 2021. Alguns dos mais notórios operadores de ransomware, incluindo Conti, Ryuk e REvil, são conhecidos por confiar fortemente no Cobalt Strike.

Coming in at the No. 5 ranking, Impacket is a collection of Python libraries that is used legitimately for testing but is abused by ransomware operators. This is another favorite among adversaries, as it’s known to evade detection due to its difficulty to be differentiated as malicious or benign.

Ransomware dominou o cenário de ameaças

O Ransomware foi o principal faturamento de alguns dos ataques cibernéticos mais destrutivos do ano passado. O relatório descreve as novas táticas que grupos de ransomware usaram em 2021, como extorsão dupla, o que aplica pressão às vítimas em mais de uma maneira de coagi-las a pagar um resgate.

O ano passado também trouxe o surgimento do modelo de afiliados, o que dificultou o rastreamento de atividades maliciosas porque as invasões podem muitas vezes resultar de uma variedade de diferentes afiliados que fornecem acesso a diferentes grupos de ransomware. Exemplos disso incluem os trojans Bazar e Qbot, usados por adversários para obter acesso inicial a ambientes antes de passar o acesso a ransomware ou outros grupos de ameaças.

O relatório analisa várias novas famílias de ransomware que se tornaram mais prevalentes em 2021, incluindo BlackByte, Grief, Hive, Yanluowang, Vice Society e CryptoLocker/Phoenix Locker, ao mesmo tempo em que davam uma olhada nas famílias que se afunilaram, como Egregor, REvil, BlackMatter e Doppelpaymer. Muitas das famílias emergentes de ransomware eram semelhantes às que se tornaram menos ou inativos, levando analistas a avaliar que adversários conhecidos ressurgiram usando um novo nome.

O modelo “como serviço” tornou-se a norma

O cenário de ameaças se moveu em direção a uma economia de Software como Serviço (SaaS) em 2021, enlameando as águas já turvas de atribuição. Embora o Ransomware-as-a-Service (RaaS) tenha sido amplamente divulgado há anos, este modelo agora se tornou a norma para os adversários. Enquanto a Red Canary tem acompanhado alguns modelos “como um serviço” como o TA551 ao longo dos anos, outros estão entrando em foco. Em particular, a Red Canary rastreia várias afiliadas de phishing que lançaram variantes da família Bazar de malware.

Esse modelo econômico reduz a barreira técnica à entrada, permitindo que os operadores comprem capacidades em vez de desenvolvê-las. Entre phishing-as-a-service, Access-as-a-Service e Crypters-as-a-Service, nunca foi tão fácil encontrar um adversário para alugar.

FONTE: HELPNET SECURITY