O aumento do uso da autenticação multifa (MFA) pressionou os desenvolvedores de kits de phishing a encontrar maneiras de contornar essa medida adicional de proteção da conta.

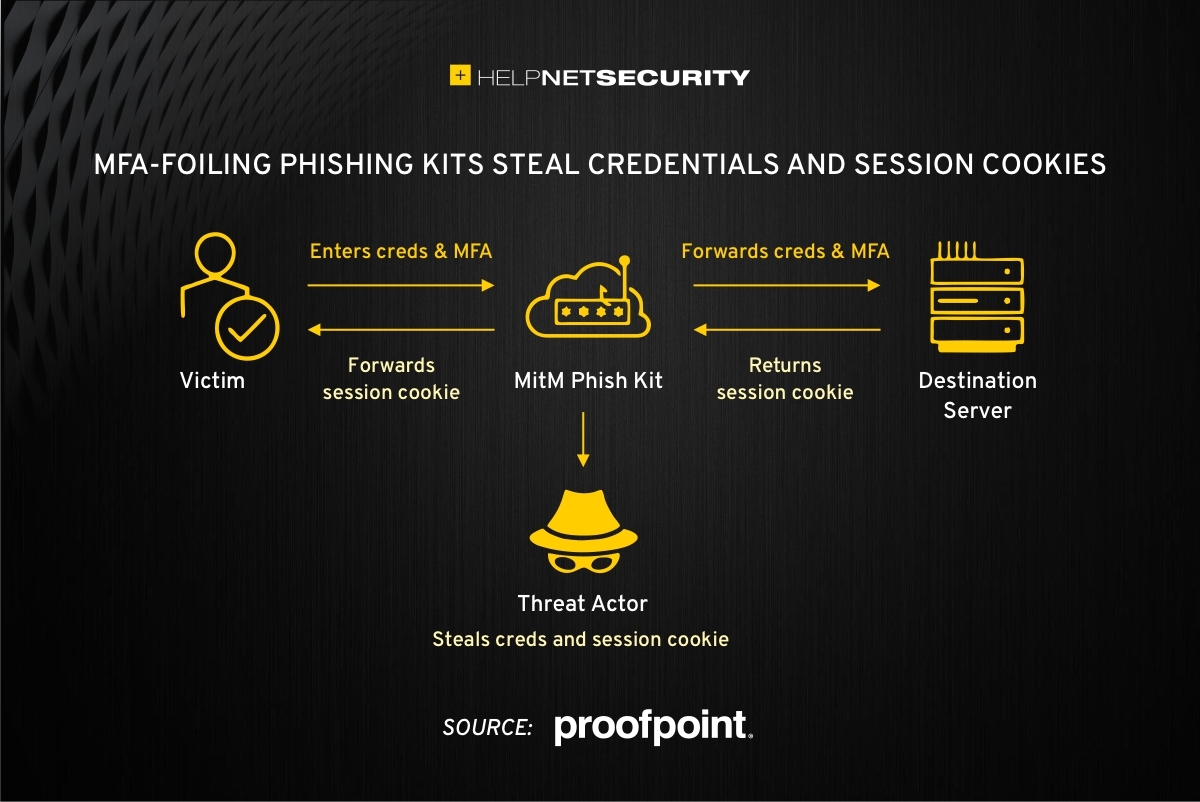

Uma solução popular atual? Kits de phishing que usam um proxy reverso transparente para apresentar o site de destino real à vítima e permitem que os invasores capturem o nome de usuário e a senha inseridos pelas vítimas e o cookie da sessão.

Kits de phishing para contornar a proteção MFA

Pesquisadores do Proofpoint sinalizaram três desses kits de phishing: Modlishka, Muraena/Necrobrowser e Evilginx2.

Usá-los não poderia ser mais simples: eles são instalados em um servidor controlado pelo invasor, e o proxy reverso – um aplicativo que “senta” na frente do servidor e encaminha solicitações do navegador para ele e vice-versa – busca e entrega a página de login legítima para a vítima. Simultaneamente, o invasor fareja o tráfego que passa pelo proxy para extrair as credenciais de login e o cookie de sessão da sessão capturada.

“O cookie da sessão pode então ser usado pelo ator de ameaças para obter acesso à conta-alvo sem a necessidade de um nome de usuário, senha ou token MFA”, explicaram os pesquisadores.

Cada um desses kits de phishing tem suas especificidades.

Muraena/Necrobrowser, por exemplo, é uma combinação de um proxy (Muraena) e um navegador sem cabeça (Necrobrowser) que pode usar imediatamente os cookies de sessão capturados para entrar no site de destino causar estragos: alterar a senha da conta, despejar e-mails, desativar notificações do Google Workspace, alterar as chaves de sessão do SSH no GitHub e baixar todos os repositórios de código. (Os phishers são, geralmente, depois de mais do que apenas contas de e-mail – eles também têm como alvo contas bancárias on-line, contas do GitHub, contas de mídia social e assim por diante).

Os pesquisadores prevêem que esses e outros kits de phishing semelhantes se tornarão mais populares à medida que o tempo passar, estimulados pela crescente adoção do MFA e pelo fato de que páginas de phishing usando um proxy reverso transparente para credenciais mitm são mais propensos a permanecer desbloqueados por mais tempo do que páginas de phishing “regulares”.

Citando resultados recentes de pesquisas de pesquisadores da Universidade de Stony Brook e da Palo Alto Networks, o Proofpoint apontou que os sites de phishing padrão tinham uma vida útil de pouco menos de 24 horas, enquanto os sites de phishing mitm duram mais tempo, e que uma porcentagem não desprezível (15%) deste último foi encontrada para durar mais de 20 dias.

FONTE: HELPNET SECURITY