Um hacker roubou as mensagens, registros de chamadas e locais interceptados por um aplicativo de monitoramento de telefone amplamente usado chamado LetMeSpy, de acordo com a empresa que fabrica o spyware.

O aplicativo de monitoramento de telefones, que é usado para espionar milhares de pessoas usando telefones Android em todo o mundo, disse em um aviso em sua página de login que, em 21 de junho, “ocorreu um incidente de segurança envolvendo a obtenção de acesso não autorizado aos dados dos usuários do site”.

“Como resultado do ataque, os criminosos obtiveram acesso a endereços de e-mail, números de telefone e ao conteúdo de mensagens coletadas em contas”, diz a nota.

LetMeSpy é um tipo de aplicativo de monitoramento de telefone que é comercializado para controle parental ou monitoramento de funcionários. O aplicativo também é projetado especificamente para ficar oculto na tela inicial de um telefone, dificultando a detecção e remoção. Também conhecidos como stalkerware ou spouseware, esses tipos de aplicativos de monitoramento de telefone geralmente são plantados por alguém – como cônjuges ou parceiros domésticos – com acesso físico ao telefone de uma pessoa, sem seu consentimento ou conhecimento.

Uma vez plantado, o LetMeSpy carrega silenciosamente as mensagens de texto do telefone, registros de chamadas e dados de localização precisos para seus servidores, permitindo que a pessoa que plantou o aplicativo rastreie a pessoa em tempo real.

Por seu nível profundo de acesso ao telefone de uma pessoa, esses aplicativos de vigilância são notoriamente bugados e conhecidos por erros de segurança rudimentares, com inúmeros aplicativos de spyware ao longo dos anos sendo hackeados ou vazando e expondo os dados privados do telefone roubados de vítimas involuntárias.

LetMeSpy não é muito diferente.

O blog polonês de pesquisa de segurança Niebezpiecznik relatou pela primeira vez a violação. Quando Niebezpiecznik entrou em contato com o fabricante do spyware para comentar, o hacker teria respondido, alegando ter apreendido amplo acesso ao domínio do fabricante do spyware.

Não está claro quem está por trás do hack LetMeSpy ou seus motivos. O hacker insinuou que eles excluíram os bancos de dados do LetMeSpy armazenados no servidor. Uma cópia do banco de dados hackeado também apareceu online no mesmo dia.

A DDoSecrets, um coletivo de transparência sem fins lucrativos que indexa conjuntos de dados vazados no interesse público, obteve uma cópia dos dados hackeados do LetMeSpy e os compartilhou com o TechCrunch. A DDoSecrets disse que estava limitando a distribuição dos dados a jornalistas e pesquisadores, dada a quantidade de informações pessoalmente identificáveis no cache.

O TechCrunch analisou os dados vazados, que incluíram anos de registros de chamadas e mensagens de texto das vítimas que datam de 2013.

O banco de dados que analisamos continha registros atuais em pelo menos 13.000 dispositivos comprometidos, embora alguns dos dispositivos compartilhassem pouco ou nenhum dado com o LetMeSpy. (LetMeSpy afirma excluir dados após dois meses de inatividade da conta.)

Em janeiro, o site da LetMeSpy disse que seu spyware foi usado para rastrear mais de 236.000 dispositivos e coletou dezenas de milhões de registros de chamadas, mensagens de texto e pontos de dados de localização até o momento. No momento em que este artigo foi escrito, os contadores do site liam como zero. Grande parte da funcionalidade do site também parece estar quebrada, incluindo o próprio aplicativo de spyware. O TechCrunch analisou o tráfego de rede do aplicativo de telefone LetMeSpy, que mostrou que o aplicativo parecia não estar funcionando no momento em que este artigo foi escrito.

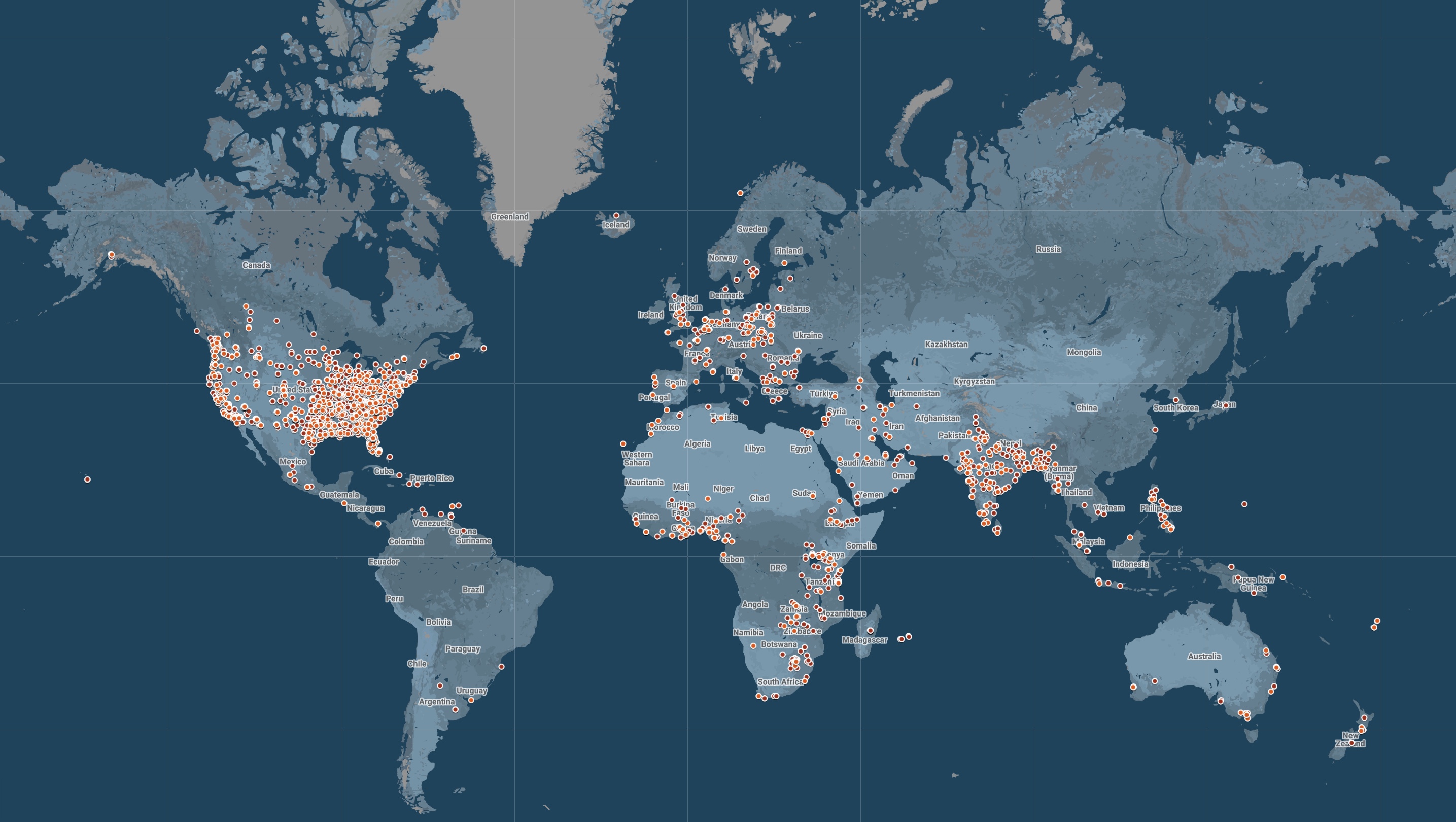

O banco de dados também continha mais de 13.400 pontos de dados de localização para vários milhares de vítimas. A maioria dos pontos de dados de localização está centrada em hotspots populacionais, sugerindo que a maioria das vítimas está localizada nos Estados Unidos, Índia e África Ocidental.

Os dados também continham o banco de dados mestre do spyware, incluindo informações sobre 26.000 clientes que usaram o spyware gratuitamente e os endereços de e-mail de clientes que compraram assinaturas pagas.

Um mapa-múndi mostrando os dados de localização das vítimas em aglomerados nos EUA, Índia e partes da África. Créditos da Imagem: TechCrunch

Não é incomum que os fabricantes de spyware, incluindo o LetMeSpy, mantenham as identidades do mundo real de seus desenvolvedores longe da visão pública, muitas vezes como uma forma de se proteger dos riscos reputacionais e legais que vêm com a facilitação da vigilância telefônica secreta em larga escala, o que é considerado um crime em muitos países.

Mas informações no banco de dados vazado mostram que o LetMeSpy é construído e mantido por um desenvolvedor polonês chamado Rafal Lidwin, com sede em Cracóvia. O Lidwin não respondeu a vários pedidos de comentários.

A LetMeSpy disse em seu aviso de violação que notificou as autoridades policiais e a autoridade polonesa de proteção de dados, UODO. Adam Sanocki, porta-voz do UODO, confirmou ao TechCrunch que recebeu o aviso da LetMeSpy.

Não está claro se o LetMeSpy notificará as vítimas cujos telefones foram comprometidos e espionados, ou mesmo se a empresa tem a capacidade de fazê-lo.

Onde no passado era possível para as vítimas verificarem por si mesmas se seus dados foram comprometidos, os dados vazados do LetMeSpy não contêm informações identificáveis que possam ser usadas para notificar as vítimas diretamente. Mesmo que houvesse, notificar as vítimas de spyware é complicado porque também poderia alertar a pessoa que plantou o spyware e criar uma situação insegura.

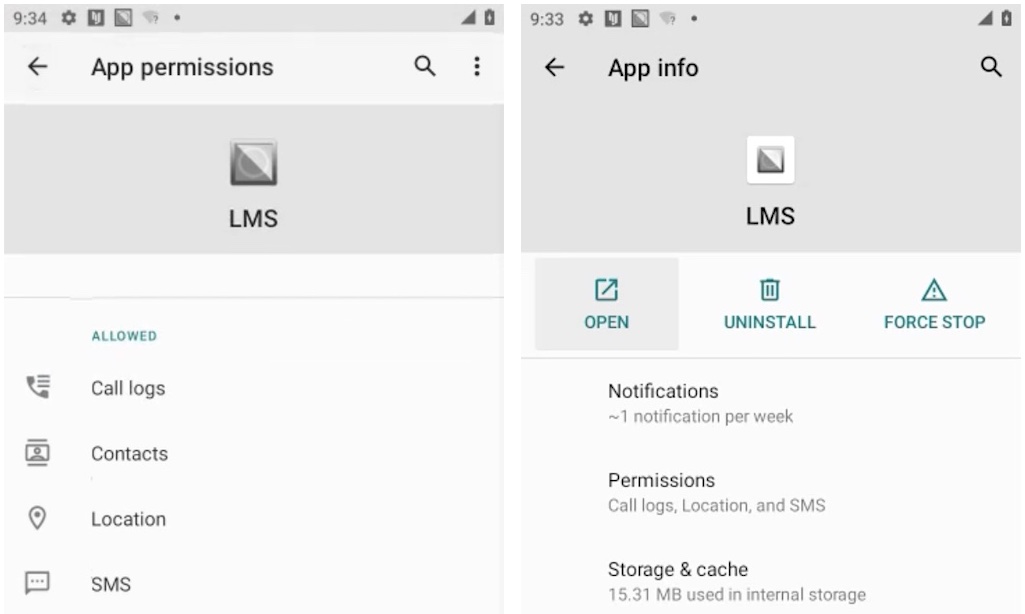

Os aplicativos de spyware do Android geralmente são disfarçados para se parecerem com aplicativos importantes do sistema. LetMeSpy é mais fácil de encontrar e desinstalar. O aplicativo é chamado de “LMS” e tem um ícone distinto. Temos um guia geral que pode ajudá-lo a remover spyware Android – se for seguro fazê-lo.

Capturas de tela lado a lado do aplicativo LetMeSpy no Android. Créditos da Imagem: TechCrunch

Você também deve ativar o Google Play Protect, uma das melhores proteções para se defender contra aplicativos Android maliciosos, se ainda não estiver. Você pode fazer isso no menu de configurações do Google Play.

O LetMeSpy é o mais recente de uma longa lista de spyware e aplicativos de monitoramento de telefone que foram hackeados ou violados, ou expuseram dados de vítimas nos últimos anos: Xnspy, KidsGuard e TheTruthSpy e Support King, para citar alguns.

Se você ou alguém que você conhece precisa de ajuda, a Linha Direta Nacional de Violência Doméstica (1-800-799-7233) fornece suporte gratuito e confidencial 24 horas por dia, 7 dias por semana, às vítimas de abuso e violência doméstica. Se você estiver em uma situação de emergência, ligue para 911. A Coalizão Contra o Stalkerware também tem recursos se você acha que seu telefone foi comprometido por spyware. Você pode entrar em contato com este repórter no Signal e WhatsApp pelo telefone +1 646-755-8849 ou zack.whittaker@techcrunch.com por e-mail.

Atualizado em 28 de junho com comentário do UODO da Polônia.

FONTE: TECH CRUNCH