Alexa é “solução de escuta ativa” de vigilância. Empresário que vende software de vigilância à polícas e forças armadas explica possível exposição de usuários.

Vendedor de programas espiões diz ao Ministério Público ser possível usar a assistente virtual da Amazon para bisbilhotar a casa de quem tem o aparelho.

Se você já fez algum tipo de piada relacionada à Alexa estar espionando a sua casa, é melhor segurar o riso. “Hoje várias pessoas têm. ‘Alexa, liga a TV, liga a luz, fecha a cortina’. Sabe o que a Alexa é? Uma grande solução de escuta ativa em uma residência”, disse com entusiasmo um representante da Techbiz, uma das principais fornecedoras de softwares de vigilância para o governo brasileiro, em uma live da Escola Superior do Ministério Público de São Paulo.

No evento online, Rafael Velasquez Saavedra da Silva, sócio da empresa, falava aos participantes sobre “tecnologia no combate ao crime organizado”, tema em que é especialista.

A Techbiz não é uma empresa qualquer fazendo propaganda de novas tecnologias em busca de negócios. Ela já é uma das principais fornecedoras de sistemas de vigilância às polícias, ao Ministério da Justiça, ao Ministério Público e às Forças Armadas no país. São mais de uma centena de contratos com os governos federal e de vários estados do país para fornecer o que se chama de softwares forenses, usados em investigações. Com isso, a Techbiz faturou mais de R$ 100 milhões desde 2018.Na live, Velázquez falou com entusiasmo sobre o uso de novas tecnologias em investigações e no combate ao crime organizado. “É uma nova fronteira”, ele afirmou, mencionando o que chama de “Investigação 360″: o uso de múltiplas ferramentas tecnológicas para levantar informações de suspeitos das mais variadas fontes. Uma das tendências é fazer investigações no que se chama de “internet das coisas” – ou seja, em eletrodomésticos e outros objetos online.

A Alexa é um deles. “Ora, para que eu acione e fale ‘Alexa, faça isso, faça aquilo, toque música’, ela ouve o que se passa naquele ambiente”, ele exemplificou. Por isso, segundo ele, o aparelho pode ser facilmente transformado em uma “solução de escuta ativa”.

Outra tendência é o uso de sistemas que integram telefones celulares ao GPS e ao sistema de som de carros, chamados no mercado de carplay, para bisbilhotar a vida dos usuários. “Será que extrair dados de um carro no futuro não vai ser relevante?”, ele questionou. “Hoje existe tecnologia para extrair dados de computadores e mídias tradicionais, em nuvem, e a criação de um ambiente em que os promotores podem analisar os casos”, propagandeou.

Para André Ramiro, coordenador de privacidade e vigilância do Instituto de Pesquisa Tecnologia e Direito do Recife, o Ip.Rec, a declaração de Velasquez ilustra “a busca constante por vulnerabilidades ou potenciais de monitoramento em dispositivos tecnológicos pessoais”, que é como se constrói a linha de ação dos fornecedores de tecnologias de vigilância. Para Ramiro, trata-se de um alerta não somente para o quanto o ambiente em que vivemos está cercado de focos de monitoramento e coleta de dados, mas também de como as funcionalidades desses aparelhos são ativamente exploradas para fins de vigilância.

Histórico de problemas do Alexa

Em 2017 publicamos aqui no Blog Minuto da Segurança que o Amazon Alexa permitia Escuta Continua por Hackers . Na época pblicamos que o Amazon Echo, gadget que hospeda assistente pessoal inteligente da Alexa, pode ser adulterado para permitir a espionagem de consumidores.

Pesquisadores da MWR InfoSecurity criaram uma prova de conceito para um ataque que permite hackers registrar e transmitir conversas que ocorrem na ao redor da Alexa e enviá-las para um computador remoto. Esses espiões em potencial também podem ver as credenciais da Amazon e os tokens de autenticação do proprietário e roubar informações confidenciais de aplicativos no dispositivo.

O Amazon Echo é vulnerável a um ataque físico que permite a um invasor ganhar um root shell no sistema operacional Linux e a instalar malwares sem deixar evidências físicas de adulteração.

Esse malware poderia conceder um acesso remoto persistente do invasor ao dispositivo, roubar os tokens de autenticação do cliente e a capacidade de transmitir o áudio do microfone ao vivo para serviços remotos sem alterar a funcionalidade do dispositivo, disse a empresa análise .

Em 2019 publicamos que segundo a Bloomberg a Amazon Alexa compartilhava gravações de voz de usuários com milhares de “escutadores”. Na época uma investigação da Bloomberg revelou que a Amazon recrutou milhares de funcionários e contratados nos EUA, na Índia, na Costa Rica e na Romênia para ouvir os usuários do Amazon Alexa.

Como eles foram autorizados a fazer isso? A Amazon configurou as configurações padrão do Alexa para permitir o uso de gravações para melhorar seus dispositivos. Não há informações explícitas para os clientes do Alexa que os humanos estão ouvindo gravações, apesar da Amazon afirmar que isso é necessário para melhorar a qualidade das respostas obtidas pelos usuários do Alexa, a política de privacidade afirma apenas que: “Usamos seus pedidos para que a Alexa treine nossos sistemas de reconhecimento de fala e compreensão da linguagem natural”.

No dia 10 de abril de 2019, a Bloomberg notíciou que a Amazon emprega milhares de funcionários e contratados para ouvir e transcrever as gravações dos usuários do Alexa. Esta é uma falha da Amazon por várias razões exploradas em um relatório da Bloomberg.

O processo de análise de voz do Alexa, descrito por sete pessoas que trabalharam no programa, destaca o papel humano frequentemente negligenciado no treinamento de algoritmos de software. Em materiais de marketing, a Amazon diz que o Alexa “vive na nuvem e está ficando cada vez mais inteligente”. Mas, como muitas ferramentas de software criadas para aprender com a experiência, os humanos estão fazendo parte do ensino.

A equipe é composta por uma mistura de contratados e funcionários da Amazon que trabalham em Boston, Costa Rica, Índia e Romênia, de acordo com as pessoas, que assinaram acordos de confidencialidade impedindo-os de falar publicamente sobre o programa.

Às vezes, eles ouvem gravações que acham perturbadoras ou possivelmente criminosas. Dois dos trabalhadores disseram que pegaram o que eles acreditam ser uma agressão sexual. Quando algo assim acontece, eles podem compartilhar a experiência na sala de bate-papo interna como forma de aliviar o estresse. A Amazon diz que tem procedimentos em vigor para os trabalhadores seguirem quando ouvirem algo angustiante, mas dois funcionários da Romênia disseram que, depois de solicitar orientação para esses casos, disseram a eles que não era o trabalho da Amazon interferir.

Escutas na nuvem

A Techbiz vende no Brasil uma série de tecnologias do tipo. Uma delas é o Snap, software que une informações de redes sociais como Facebook e Linkedin a dados e fotos de suspeitos, informações comerciais e de bancos de dados públicos e governamentais e até dados da dark web. “A maior integradora de soluções de investigações em meio digital da América Latina”, conforme a própria empresa propagandeia, a Snap surgiu de uma colaboração entre a Techbiz e a Divisão de Inteligência da Polícia Civil de São Paulo e tem capacidade de integrar até mesmo dados dos sistemas de segurança pública, câmeras de vigilância e drones.

Mas a maior parte dos contratos da empresa vem das vendas dos softwares da israelense Cellebrite, comercializados no Brasil com exclusividade pela Techbiz. Alguns contratos fazem parte do Projeto Excel, da Secretaria de Operações Integradas do Ministério da Justiça, que equipa polícias estaduais e cria uma base de dados federal para investigações.

Os contratos da Techbiz envolvem outras ferramentas da empresa israelense, como dispositivos para extração de dados de celulares e computadores e softwares para organizar as informações. A Cellebrite fornece tecnologias que não apenas captam o que está armazenado no celular, mas também nas contas dos usuários em serviços online – e têm a capacidade de extrair informações por um longo período de tempo, inclusive além do autorizado pela justiça.‘Nosso Código de Processo Penal é da década de 1940, e muitos trechos dele não receberam reformas para se adaptar às medidas investigativas mais invasivas do mundo digital’.

O UFED Cloud Analyser, por exemplo, é uma ferramenta que “oferece acesso imediato e extração de dados privados baseados na nuvem, sejam eles oriundos de mídias sociais, webmail e armazenamento na nuvem”. Segundo a Techbiz, o software permite a preservação e análise de contas de redes sociais privadas como Facebook, Twitter, Kik, Instagram, além de serviços de “armazenamento de arquivos e outros conteúdos de contas baseadas em nuvem”.

Em 2018, a Cellebrite anunciou uma evolução: a versão 7.2 passou a incluir dados da Alexa e do Google Home, além do Office 365 e Dropbox. “Alto-falantes inteligentes, como o Alexa da Amazon e o Google Home, conquistaram o mundo”, declarou a Cellebrite em seu comunicado de imprensa. Segundo a empresa, todos os clientes de UFED Cloud Analyzer que possuem o contrato de atualização válido têm a funcionalidade à sua disposição.

Perguntamos à Techbiz se esse tipo de tecnologia já foi usada para o fim propagandeado. “Não sabemos se alguma operação de busca e apreensão resultou na apreensão de algum sistema Alexa e ele tenha sido periciado”, minimizou ao Intercept Giovani Christófaro, CEO da empresa. “Não conhecemos casos em que um sistema Alexa tenha sido invadido e usado como escuta ambiental e também não conhecemos ferramentas que possam ser utilizadas com esse propósito”, ele disse.

Segundo Ramiro, todas as situações de vigilância que envolvem a Amazon são alarmantes. Uma delas é a extração de dados acontecer com uma violação no sistema de segurança da empresa, ou um malware espião que concederia acesso à informações privadas em tempo real, ou ainda uma violação que permitia acesso às informações do smartphone conectado à assistente virtual. “Em todos eles, a violação à privacidade e à proteção de dados é bastante marcante”, falou o pesquisador.

Vigia dentro de casa

A Techbiz garante que, para ter acesso às informações, é necessário que os órgãos de investigações apreendam os aparelhos a serem periciados – o que só acontece com ordem judicial. Para funcionar como escuta ativa, seria necessário que a própria Amazon autorizasse o acesso dos órgãos de investigação às informações gravadas e enviadas à nuvem da empresa.

A Amazon diz que a Alexa só grava quando o usuário fala a palavra de ativação. Para “acordar” o aparelho, é preciso falar uma palavra específica. Segundo a empresa, só depois disso o que você disser é enviado ao servidor na nuvem da Amazon. Além disso, diz a empresa, os áudios enviados para o servidor também são analisados – se o sistema não encontrar a palavra, o fluxo de áudio de sua casa para os servidores é encerrado. São, segundo a Amazon, “várias camadas de proteção para garantir que suas conversas pessoais permaneçam privadas”.

Mas, no ano passado, um usuário percebeu que talvez não seja bem assim. A pessoa pediu à Amazon todas as informações que a empresa tinha coletado sobre ela. Então, se surpreendeu com mais de 3 mil clipes de áudio que ela não tinha a menor ideia que tivessem sido gravados.

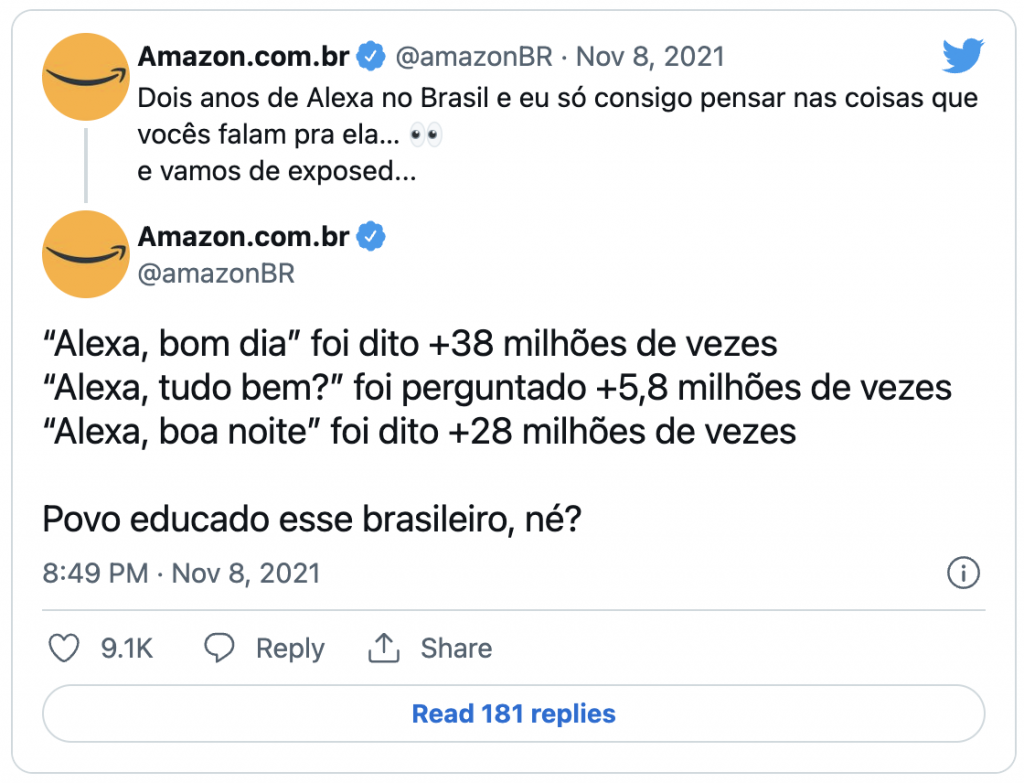

No ano passado, em uma piada no Twitter, a própria Amazon mostrou que estava registrando tudo. A empresa resolveu fazer um “exposed” com as coisas que os brasileiro mais falam à assistente virtual – o que mostrou que as conversas não apenas são armazenadas, mas também analisadas e catalogadas.

Ao Intercept, a Amazon afirmou que não compartilha gravações de voz ou outros dados da Alexa com a Cellebrite. Também disse que “não divulga informações de clientes em resposta a ordens de autoridades governamentais” – a menos que seja obrigada a fazer isso para cumprir uma ordem legalmente válida. A empresa afirmou que “oferece oposição a solicitações inadequadas ou exageradas”, sem especificar que tipo de ordem seria classificada dessa maneira.

O sigilo das comunicações é um direito fundamental no Brasil. É por isso que escutas telefônicas devem ser sempre autorizadas pelo Judiciário e só podem acontecer se não houver outro meio de obter provas necessárias, além de outras exigências da lei. Esses pedidos devem ser bem embasados, e somente as informações necessárias para as investigações podem ser acessadas – aquelas trocadas em um determinado período de tempo, por exemplo. O problema é que ferramentas tornam qualquer quebra muito fácil, inclusive o acesso a informações que nada têm a ver com a investigação em questão.

“O desenvolvimento e a consolidação de uma sociedade de vigilância podem, no longo prazo, impactar a liberdade e a autonomia de escolha individual”

Esse banco de dados com gravações íntimas é, claro, um material rico para investigações. Nos EUA, já há um debate sobre o uso da assistente virtual como prova ou mesmo testemunha em investigações. Por aqui, por enquanto, há uma aquisição desenfreada desse tipo de equipamento, com 60 contratos com a Techbiz para compra de Cellebrite firmados só nos últimos dois anos. Mas o entusiasmo dos vendedores e dos responsáveis pelas investigações contrasta com a proteção legal a possíveis abusos e violações no uso dessas tecnologias.

Na Alemanha, uma decisão do Tribunal Constitucional reconheceu em 2008 o direito fundamental à garantia de confidencialidade e integridade dos sistemas técnico-informacionais. A decisão surgiu depois de uma ação contra dispositivos que permitiam a busca e investigação remota de pessoas suspeitas. Foi uma decisão que combinou a proteção de dois direitos fundamentais: a inviolabilidade do domicílio e a do direito à personalidade, diz Estela Aranha, presidente da Comissão de Proteção de Dados Pessoais da OAB-RJ.

Para ela, há um paralelo entre o entendimento da lei alemã e o ordenamento jurídico brasileiro. “Se todos tivermos sempre a possibilidade de estar sendo vigiados não é possível o desenvolvimento pleno da autonomia humana”, argumenta Aranha. “O desenvolvimento e a consolidação de uma sociedade de vigilância podem, no longo prazo, impactar a liberdade e a autonomia de escolha individual”.

Especialmente se o vigia estiver plantado na sua casa e conhecer todos os seus hábitos e conversas.

FONTE: MINUTO DA SEGURANÇA