Em mais um caso cibercriminoso inusitado, uma gangue de ransomware liberou gratuitamente a chave para decifrar arquivos para uma vítima após perceber que, sem querer, haviam atacado uma força policial. O caso aconteceu nos Estados Unidos e foi revelado por um especialista em segurança sem maiores detalhes sobre a cidade onde o golpe ocorreu e o impacto do incidente nas operações da força.

O caso teria sido obra de um afiliado do bando AvosLocker, relativamente pequeno, mas ativo na comunidade de ransomware como serviço. Sua solução teria sido responsável por dezenas de ataques, incluindo o que atingiu a fabricante de hardware Gigabyte, em outubro. Neste caso, o associado não teria submetido o alvo à avaliação dos criminosos e agiu sem autorização ao atacar autoridades policiais.

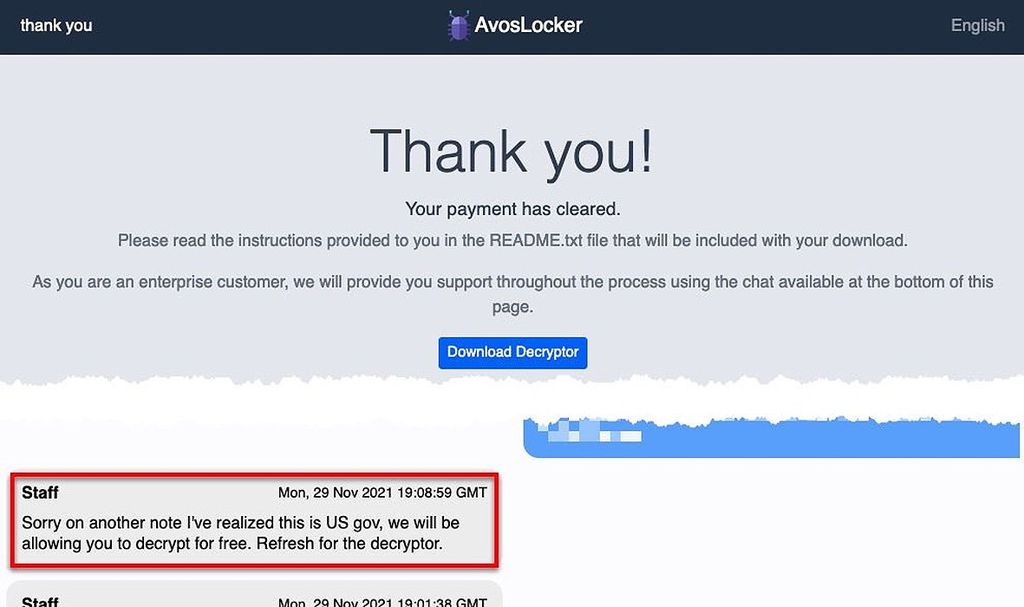

Ao liberar a chave, os autores prometeram não vazar arquivos obtidos como parte do ataque e anexaram uma nota de desculpas na qual afirmam que, após notarem se tratar de um órgão oficial dos EUA, os dados seriam liberados de graça. O caso aconteceu no final de novembro desde ano, mas também não inclui detalhes sobre o vetor da intrusão.

De acordo com um membro da própria gangue, a AvosLocker, é política do grupo evitar entidades governamentais ou hospitais. Em entrevista ao site Bleeping Computer, o indivíduo não identificado disse que essa ideia não tem a ver com escapar da atenção policial ou evitar problemas, mas sim, zelar pelo dinheiro pago pelos cidadãos em impostos. Além disso, a fonte disse não temer, já que as autoridades dos EUA não têm jurisdição para agir contra ele em sua terra natal.

Situações desse tipo são curiosas e relativamente raras, mas não necessariamente inéditas. Em maio deste ano, por exemplo, o grupo Darkside, um dos maiores operadores de ransomware do mundo, prometeu aumentar a vigilância para evitar ataques contra empresas de infraestrutura após o travamento da Colonial Pipeline. O ataque comprometeu o fornecimento de combustível na costa leste dos Estados Unidos e gerou prejuízos a comércios e cidadãos, além de transtornos e uma corrida aos postos.

Além de uma suposta proteção individual, os grupos também têm políticas desse tipo para evitar que se tornem alvos principais de agências do governo. Foi o que aconteceu, por exemplo, com o próprio Darkside, além de outros bancos como o REvil, com direito até mesmo a prisões e indiciamentos internacionais enquanto autoridades, principalmente dos Estados Unidos, intensificam a luta contra o sequestro digital e temem por suas fornecedoras de infraestrutura e serviços essenciais.

FONTE: CANALTECH