Cibercriminosos estão comprometendo o software de serviços Windows Internet Information Services (Windows IIS), adicionando um falso aviso de certificado expirado que faz o usuário baixar um instalador malicioso. Com o golpe, os agentes mal-intencionados conseguem acessar de forma remota o dispositivo da vítima.

Segundo pesquisadores da Malwarebytes, especializada em segurança digital, os operadores por trás da atividade visam servidores Windows voltados para a internet. “Eles usaram principalmente ataques de desserialização, para carregar uma plataforma de malware personalizada e completamente volátil, feita sob medida para o ambiente Windows IIS”.

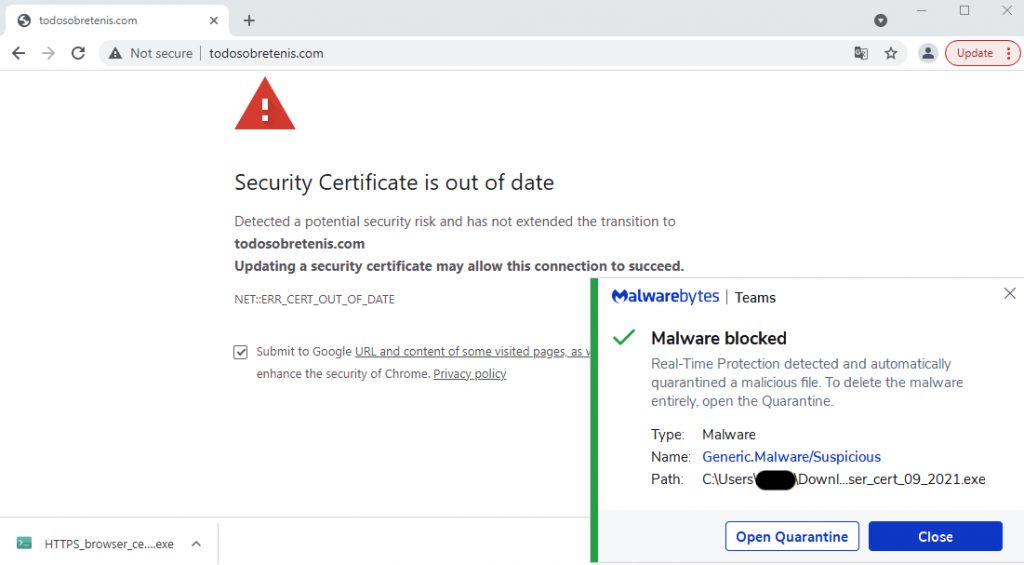

O Windows IIS é um software de serviços da empresa americana incluído em todas as versões do sistema operacional, desde o Windows 2000, XP e Server 2003. A mensagem que aparece nas falsas páginas de erro de expiração de certificado sinalizam a detecção de um “potencial risco de segurança” e “não extensão de transição para [nome do site]”.

Em seguida, o falso aviso sugere que atualizar um certificado de segurança pode permitir que a conexão seja bem-sucedida. É mostrada a informação: NET::ERR_CERT_OUT_OF_DATE.

Acesso remoto via TeamViewer

Os pesquisadores de segurança apontaram que o malware entra na máquina da vítima por meio de um instalador de falsa atualização que a vítima usa ao receber o falso aviso. A carga útil que invade os sistemas infectados é o TVRAT (também conhecido como TVSPY, TeamSpy, TeamViewerENT ou TeamViewer RAT).

Este malware é projetado para fornecer a seus operadores nocivos acesso remoto total aos hosts infectados. Ele instala e inicia silenciosamente uma instância do software TeamViewer (um app legítimo para acesso remoto a sistemas, muito usado para trabalhos e estudos a distância).

Após ser iniciado, o servidor TeamViewer entra em contato com um servidor de comando e controle (C2), o que permite aos invasores saberem que podem assumir remotamente o controle total do computador da vítima.

Em informação mais recente, a Malwarebytes disse que o TeamViewer parece ter desativado a capacidade de ser instalado o TVRAT para ficar online e se conectar ao seu servidor C2.

O TVRAT apareceu pela primeira vez em 2013, quando foi entregue por meio de campanhas de spam como anexos maliciosos que enganavam os alvos para habilitar macros do Office.

FONTE: OLHAR DIGITAL