Cerca de 14 milhões de sistemas baseados em Linux estão diretamente expostos à Internet, tornando-os um alvo lucrativo para uma série de ataques do mundo real que podem resultar na implantação de shells maliciosos da web, mineiros de moedas, ransomware e outros trojans.

Isso é de acordo com um olhar aprofundado sobre o cenário de ameaças do Linux publicado pela empresa de segurança cibernética EUA-Japonesa Trend Micro, detalhando as principais ameaças e vulnerabilidades que afetam o sistema operacional no primeiro semestre de 2021, com base em dados acumulados de honeypots, sensores e telemetria anônima.

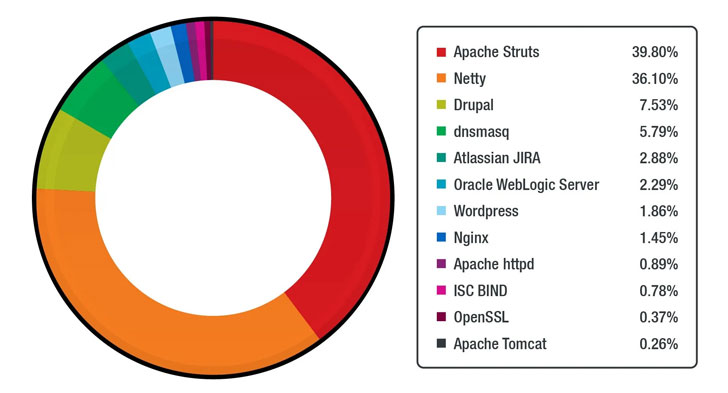

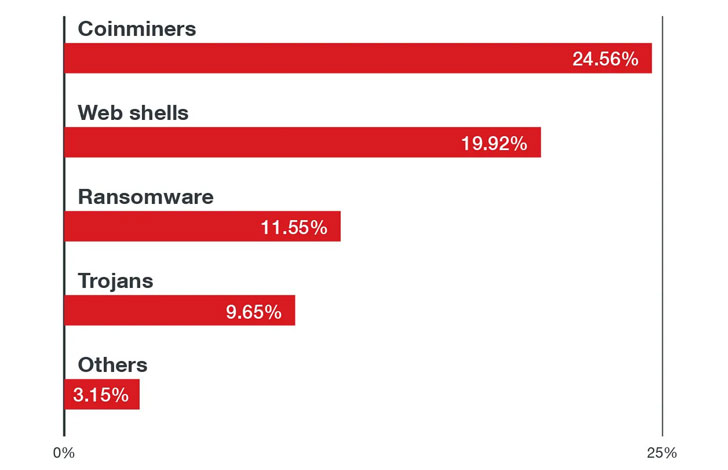

A empresa, que detectou quase 15 milhões de eventos de malware voltados para ambientes de nuvem baseados em Linux, encontrou mineiros de moedas e ransomware para representar 54% de todo o malware, com shells da web representando uma participação de 29%.

Além disso, ao dissecar mais de 50 milhões de eventos relatados a partir de 100.000 hosts Linux exclusivos durante o mesmo período de tempo, os pesquisadores encontraram 15 fraquezas de segurança diferentes que são conhecidas por serem ativamente exploradas em estado selvagem ou têm uma prova de conceito (PoC) —

- CVE-2017-5638 (pontuação CVSS: 10.0) – Vulnerabilidade de execução remota de código (RCE) Apache Struts 2

- CVE-2017-9805 (pontuação CVSS: 8.1) – Vulnerabilidade XStream RCE do plugin REST Apache Struts 2

- CVE-2018-7600 (pontuação CVSS: 9,8) – Vulnerabilidade Drupal Core RCE

- CVE-2020-14750 (pontuação CVSS: 9,8) – Vulnerabilidade RCE do Oracle WebLogic Server

- CVE-2020-25213 (pontuação CVSS: 10.0) – Vulnerabilidade RCE do plugin WordPress File Manager (wp-file-manager)

- CVE-2020-17496 (pontuação CVSS: 9.8) – Vulnerabilidade RCE não autenticada vBulletin ‘subwidgetConfig’

- CVE-2020-11651 (pontuação CVSS: 9.8) – Vulnerabilidade de fraqueza de autorização SaltStack Salt

- CVE-2017-12611 (pontuação CVSS: 9,8) – Vulnerabilidade RCE de expressão OGNL Apache Struts

- CVE-2017-7657 (pontuação CVSS: 9,8) – Eclipse Comprimento do trecho do chunk analisando a vulnerabilidade de estouro inteiro

- CVE-2021-29441 (pontuação CVSS: 9,8) – Vulnerabilidade de desvio de autenticação Alibaba Nacos AuthFilter

- CVE-2020-14179 (pontuação CVSS: 5.3) – Vulnerabilidade de divulgação de informações Atlassian Jira

- CVE-2013-4547 (pontuação CVSS: 8.0) – Nginx crafted URI string handling access restriction bypass vulnerability

- CVE-2019-0230 (pontuação CVSS: 9,8) – Vulnerabilidade Apache Struts 2 RCE

- CVE-2018-11776 (pontuação CVSS: 8.1) – Vulnerabilidade RCE de expressão OGNL Apache Struts

- CVE-2020-7961 (pontuação CVSS: 9,8) – Vulnerabilidade de desserialização não confiável do Liferay Portal

Ainda mais preocupante, as 15 imagens Docker mais usadas no repositório oficial do Docker Hub foram reveladas para abrigar centenas de vulnerabilidades que abrangem python, node, wordpress, golang, nginx, postgres, influxdb, httpd, mysql, debian, memcached, redis, mongo, cento

“Usuários e organizações devem sempre aplicar as melhores práticas de segurança, que incluem utilizar a abordagem de segurança por design, implantar patches virtuais multicamadas ou proteção de vulnerabilidades, empregar o princípio do menor privilégio e aderir ao modelo de responsabilidade compartilhada”, concluíram os pesquisadores.

FONTE: THE HACKER NEWS