Por Felipe Demartini

Versões falsas do Zoom, ainda bastante usado para teletrabalho e conferências remotas, estão sendo utilizadas por criminosos em ataques voltados ao vazamento de dados corporativos. A campanha criminosa está sendo disseminada pelo sudoeste asiático e já teria atingido pelo menos 1.500 empresas de dois países, com as ocorrências se intensificando ao longo das últimas semanas em cerca de 10 vezes.

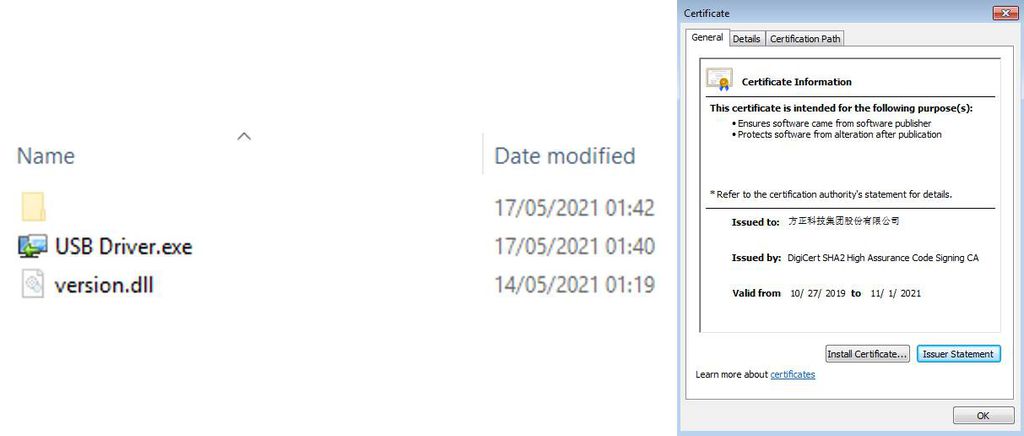

O alerta foi feito pela Kaspersky, que aponta a disseminação em grande escala, agora, de um malware que já vinha circulando desde outubro de 2020. Filipinas e Mianmar são as nações mais atingidas, a partir de um malware que tem até assinatura digital legítima e pode se passar por documentos do Word, com supostas informações de casos de COVID-19 no território da vítima, ou instalado pelos próprios criminosos a partir de pendrives.

Em seu relatório, os especialistas em segurança dizem estarem analisando o crescimento da ameaça, cujas ocorrências teriam aumentado 10 vezes na comparação com os números do ano passado. Seja como for, os ataques foram atribuídos a um grupo chamado LuminousMoth, que possuiria relações com outras gangues ativas no território asiático e já teria realizado ataques usando pragas da família Cobalt Strike, responsável por mais de metade dos ataques de ransomware realizados no quarto trimestre de 2020.

De acordo com a análise, a praga possui três formas de atuação, podendo realizar alterações no registro do Windows para ser executado ou atingir drives removíveis, fazendo sumir os arquivos e os substituindo por um executável que, inevitavelmente, será ativado pelo usuário. Isso leva à execução manual do próprio malware, que ainda pode mover arquivos para pastas diferentes das originais dentro do próprio computador, com todos os casos abrindo conexões a servidores de controle, cujo tráfego é disfarçado como oriundo do Gmail, de forma a evadir a detecção por softwares de segurança.

Entra, então, a segunda parte do ataque, que motivou o alerta da Kaspersky. Enquanto as contaminações originais poderiam levar à instalação de ransomwares, o LuminousMoth, agora, utiliza a versão falsa do Zoom para localizar máquinas infectadas, fazendo com que os dados manipulados pela praga sejam enviadas a servidores externos. Em alguns casos, cookies de navegadores como o Chrome também teriam sido desviados, podendo levar ao comprometimento de contas corporativas, redes sociais e e-mails.

Os especialistas da Kaspersky encontraram, ainda, conexões entre o LuminousMoth e um outro grupo criminoso em atuação na Ásia, o HoneyMite. Isso se deve à similaridade entre os alvos e alguns desenvolvimentos usados nos malwares, assim como a utilização de infraestruturas semelhantes, em alguns casos, nos servidores de comando e controle. Em todos os casos, os responsáveis têm o chinês como idioma principal.

A empresa de segurança divulgou indicadores de comprometimento, para ajudar as corporações a detectarem ataques em andamento ou evitar a contaminação. Além disso, a recomendação dos especialistas é para que os usuários evitem o download de arquivos zipados ou executáveis que cheguem por e-mail, enquanto devem ficar atentos ao uso público de computadores, que não devem ser deixados desatendidos enquanto ativados.

FONTE: CANALTECH