Por Felipe Demartini |

As imagens de filmes históricos, com populações nativas sendo dizimadas em combate por civilizações mais avançadas, poderiam muito bem se encaixar no atual panorama de segurança digital, com as devidas ressalvas. Enquanto o mundo caminha a passos largos para se tornar amplamente virtualizado e remoto, as soluções de proteção permanecem gerações atrás de ataques cada vez mais sofisticados, complexos e multivetoriais.

São termos de uma equação que não se encaixam e, na visão de Gil Shwed, CEO da Check Point Software Technologies, são a receita para o que os especialistas da companhia vêm chamando, desde o ano passado, de uma pandemia cibernética global. Na medida em que o home office se estabelece como padrão e muitos países apresentam dificuldades no retorno às atividades normais, cada vez mais brechas estão sendo aproveitadas pelos criminosos sem que as companhias se defendam da maneira adequada.

O executivo fala em ataques cibernéticos de quinta geração, sempre direcionados a corporações, segmentos e falhas específicas. Eles são muito bem ofuscados por seus responsáveis, focam no usuário final e, muitas vezes, partem de diferentes fontes contra diferentes infraestruturas. Normalmente, a percepção de que algo está errado vem tarde demais. “A maior parte das organizações do mundo ainda estão usando tecnologias de terceira geração para se defenderem”, explicou Shwed nesta terça-feira (20), durante a abertura do evento online Check Point Experience.

Ele cita como exemplo o recente golpe sofrido pela Solarwinds, afirmando que este é o ataque mais sofisticado já visto na história da cibersegurança e com danos totais ainda a serem estimados. Da mesma forma, mas no sentido oposto, os múltiplos vetores de ataque aparecem nos golpes usando o malware corporativo Emotet, que atingiu uma em cada cinco organizações ao redor do mundo e tinha uma estrutura tão forte que os esforços da comunidade de segurança levaram sete anos para conseguir derrubar seu funcionamento.

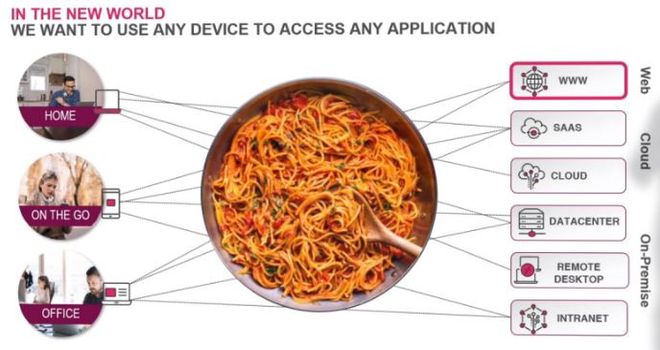

Enquanto isso, se aceleram os movimentos rumo ao trabalho remoto e o acesso a redes, sistemas legados, nuvens e demais plataformas a partir de diferentes dispositivos. Não são apenas computadores, celulares ou tablets, mas também aparelhos de diferentes marcas e com diferentes soluções de segurança, muitas vezes transformados de pessoal para profissional devido à adoção rápida do home office. Um espaguete de conexões que, na visão de Shwed, aumenta a superfície de ataques e, também, a complexidade das soluções de proteção necessárias.

O executivo aponta que, nesse ambiente, o uso de inteligência artificial para detecção de ameaças e perigos em potencial se tornou essencial. Mais do que isso, não basta usar soluções diferentes para cada componente da rede, mas sim, criar um sistema de alta complexidade e que seja amplamente gerenciável, de forma que conversem entre si e auxiliem na proteção de toda a cadeia, desde os e-mails fraudulentos enviados a funcionários até eventuais brechas de “dia-zero” disponíveis em servidores.

Menos é mais

“A superfície de ataques nunca foi tão abrangente, com informações corporativas em todo lugar e usuários remotos mais suscetíveis”, aponta Gustavo Borro, engenheiro de segurança da Check Point. Ele também aponta um caráter que corrobora a noção de que a segurança digital se tornou mais complexa do que nunca — não são os ataques populares os mais bem sucedidos, e sim, aqueles direcionados, limitados e, principalmente, sofisticados.

Segundo ele, 90% das tentativas de ataque cibernético mais danosas são de “baixo volume e alto impacto”, golpes focados em falhas e companhias específicas, com potencial devastador. Além disso, afirma Borro, aumentaram os ataques com múltiplos estágios e diferentes pontos de entrada, o que também dificulta a detecção por métodos tradicionais de segurança da informação.

Para a Check Point, atender a tais necessidades levou a uma reorganização da suíte de produtos, como forma de proteger a rede, a nuvem e também os acessos e usuários. São plataformas como a Infinity, que oferece desde sistemas de VPN e controle de downloads e navegação até segurança à infraestrutura, servidores, desktops remotos e inteligência de ameaças, por meio de IA. Segundo Shwed, uma abordagem que não seja completa nem integrada tem poucas chances de funcionar.

O CEO da Check Point, por outro lado, enxerga o panorama com olhos otimistas. “Todas as tendências para as quais nos preparamos ao longo dos últimos 30 anos se tornaram realidade, apenas mais rapidamente do que imaginávamos”, explica. Segundo ele, 74% das empresas, hoje, acreditam que o trabalho remoto deve se tornar permanente, seja em regime total ou híbrido. E as soluções de proteção precisam acompanhar esse movimento.

Na visão do executivo, a transição digital funcionou e a infraestrutura de comunicações aguentou os movimentos de transformação, com mais conexões e diferentes tipos de acesso sendo realizados de forma simultânea. Resta, apenas, que o cabedal de segurança digital também evolua na mesma medida e, principalmente, acompanhe a evolução do próprio cibercrime.

FONTE: CANALTECH