Os pesquisadores encontraram o novo programa malicioso, projetado para introduzir outros tipos de malware no dispositivo móvel das vítimas, integrado a aplicativos Android na Google Play Store

A Check Point descobriu um novo dropper, um programa malicioso projetado para introduzir outro malware nos dispositivos móveis, que se espalhou na Google Play Store. Denominado “Clast82” pelos pesquisadores da empresa, o dropper desviou-se das proteções da loja oficial e executou um malware de segundo estágio, o qual concedia ao cibercriminoso acesso intrusivo às contas bancárias das vítimas, bem como o controle total de seus smartphones. A CPR encontrou o Clast82 em dez aplicativos utilitários, abrangendo funções como gravação de tela ou VPN.

O Clast82 introduz o malware-as-a-service (MaaS) AlienBot Banker com o qual executa o ataque aos aplicativos bancários desviando-se do seu duplo fator de autenticação. Além disso, o Clast82 é composto por um trojan de acesso remoto móvel (MRAT) capaz de controlar o dispositivo com o TeamViewer para que os cibercriminosos tenham acesso ao aparelho como se o tivessem em suas mãos.

Funcionamento do Clast82

Os pesquisadores da Check Point apontaram o método de ataque usado pelo Clast82:

• A vítima baixava um aplicativo malicioso da Google Play Store que contém o programa malicioso Clast82;

• O Clast82 se comunicava com o servidor C&C para receber a configuração;

• O Clast82 baixava uma carga recebida pela configuração para o dispositivo Android e a instalava – neste caso, o malware AlienBot Banker era instalado;

• Os cibercriminosos acessavam as credenciais bancárias da vítima e procediam de modo a ter o controle total do dispositivo móvel.

O Clast82 se utilizou de uma série de técnicas para evitar ser detectado pelo Google Play Protect:

Firebase (de propriedade do Google) como uma plataforma para comunicação C&C: durante o período de avaliação do Clast82 na Google Play, os cibercriminosos alteraram as configurações no nível de comando e controle usando o Firebase. Por sua vez, o cibercriminoso “desabilitou” o comportamento malicioso do Clast82 durante esse período de avaliação do Google.

GitHub como uma plataforma de hospedagem de terceiros para baixar o payload: para cada aplicativo, o cibercriminoso criou um novo usuário na loja Google Play com um repositório na sua conta do GitHub, o que permitia ao atacante distribuir diferentes payloads para os dispositivos infectados por cada aplicativo malicioso.

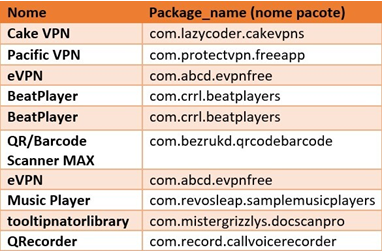

Dez aplicativos envolvidos

Os cibercriminosos usaram aplicativos Android legítimos e de código aberto conhecidos que foram:

Clast82 Malware na loja Google Play:

Em 28 de janeiro de 2021, o Google foi informado a respeito dessas descobertas e, em 9 de fevereiro de deste ano, o Google confirmou que todos os aplicativos Clast82 foram removidos da Google Play Store.

“O cibercriminoso por trás do Clast82 conseguiu contornar as proteções da Google Play usando uma metodologia criativa. Com uma simples manipulação de recursos de terceiros facilmente acessíveis, como uma conta GitHub ou uma conta FireBase, ele aproveitou os recursos para desviar-se das proteções da Google Play Store. As vítimas pensaram que estavam baixando um aplicativo inofensivo do Android, mas o que realmente receberam foi um trojan perigoso que foi diretamente para suas contas bancárias. A capacidade do dropper de passar despercebido demonstra a importância de se ter uma solução de segurança móvel. Não é suficiente apenas escanear o aplicativo durante o período de avaliação, já que um cibercriminoso pode, e irá, mudar o comportamento do aplicativo usando ferramentas de terceiros disponíveis”, explica Aviran Hazum, diretor de pesquisa de ameaças móveis da Check Point.

FONTE: SECURITY REPORT