Vamos primeiro dar uma olhada em 2020!

Somando-se à lista de dificuldades que surgiu no ano passado, 2020 também foi sombrio para a proteção de dados pessoais, pois marcou um novo número recorde de credenciais vazadas e dados de PI.

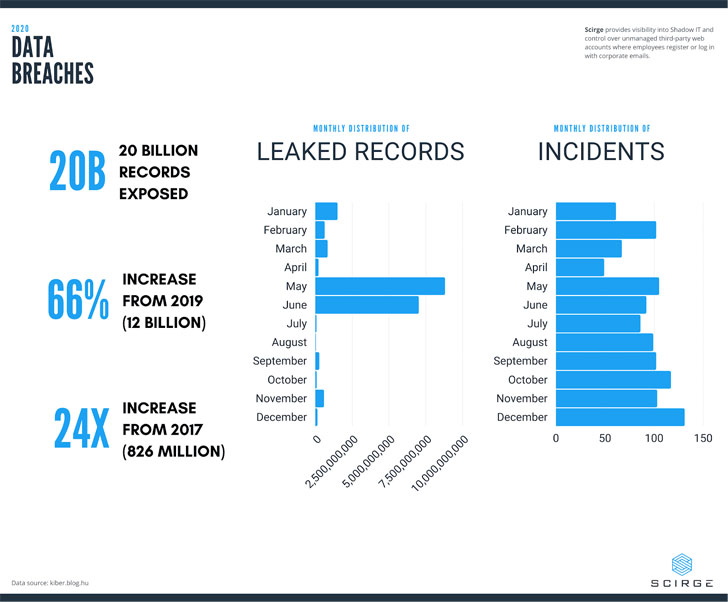

Um enorme número de 20 bilhões de registros foi roubado em um único ano, aumentando 66% de 12 bilhões em 2019. Incrivelmente, este é um aumento de 9x em relação à quantidade comparativamente “pequena” de 2,3 bilhões de registros roubados em 2018.

Essa tendência parece se encaixar em uma curva exponencial; pior ainda, ainda não vemos as consequências da campanha “Solorigate” do final do ano, que tem o potencial de marginalizar até mesmo esses números até o final de 2021.

Entre os dados vazados estão nomes de usuário, senhas, números de cartão de crédito, detalhes da conta bancária, informações de saúde e outros dados pessoais. Atores maliciosos utilizam esses tesouros de informações para fraudes e outros ataques.

Apenas no primeiro trimestre de 2020, o governo holandês conseguiu perder um disco rígido contendo dados confidenciais do cidadão. Enquanto isso, o governo do Reino Unido expôs 28 milhões de dados infantis a empresas de apostas, e a Microsoft expôs 250 milhões de registros de suporte ao cliente—incluindo dados geográficos dos clientes, endereços IP e outras informações privadas.

Em abril, o Zoom havia perdido 500.000 senhas no início do período global de trabalho remoto. Em junho do segundo trimestre, a Oracle também vazou bilhões de dados de rastreamento da web armazenando dados em um servidor não seguro.

O terceiro trimestre começou com o aplicativo de campanha de Joe Biden expondo os dados confidenciais do eleitor de milhões de usuários. Isso foi seguido por 300.000 usuários do Spotify que foram vítimas de tentativas de aquisição de contas depois que suas credenciais foram tornadas públicas.

O ano terminou com Solorigate: um incidente com um impacto duradouro que ainda não foi totalmente visto. Em última análise, 2020 fechou com um total de 1.114 incidentes, com vários governos e marcas bem conhecidas—como Estee Lauder, Marriott, Nintendo e GoDaddy—envolvidos em violações em larga escala.

Por que as empresas e organizações ainda estão falhando?

Essa tendência de violações de dados é bastante decepcionante quando comparada aos impressionantes US$120 bilhões em gastos globais com segurança de TI; de acordo com o Gartner, esse número cresceu a cada ano rapidamente.

A única solução possível para essa inconsistência reside na conscientização do usuário e na possibilidade de que as tecnologias existentes estejam faltando algo substancial para mudar a maré nessas tendências.

A causa mais comum por trás das violações de dados é o vazamento de alguma medida de autenticação—isso pode ser um nome de usuário, senha, token, chave API ou um servidor ou aplicativo negligente sem senha.

Os usuários estão se registrando em sites e serviços de terceiros com endereços de e-mail e credenciais corporativas todos os dias. Em conjunto, eles criam enormes pontos cegos na visibilidade e um campo de TI Sombra que nenhuma ferramenta de auditoria ou segurança foi capaz de mitigar até agora. Cada funcionário tem cerca de 200 contas—para cada 1.000 funcionários, ou seja, 200.000 senhas potencialmente desconhecidas ou fracas, muitas das quais podem estar relacionadas à empresa.

Uma vez que esses terceiros sejam comprometidos, as credenciais obtidas podem ser reutilizadas para obter acesso não autorizado a outros serviços corporativos, como contas de e-mail ou servidores VPN, usando técnicas de ataque como enchimento de credenciais ou pulverização de senha.

Este foi exatamente o caso da British Airways, que recebeu uma multa recorde do GDPR de £20 milhões depois que os dados de 400.000 passageiros foram violados, iniciados através de um gateway VPN acessado por uma conta comprometida.

A maioria das grandes organizações usa tecnologias de prevenção de vazamento de dados, mas não protege contra vazamentos de senhas e aquisições de contas. Isso demonstra uma aparente necessidade de uma nova abordagem—um híbrido de controles tecnológicos e melhoria imediata da conscientização do usuário que implemente uma nova perspectiva sobre proteção de conta.

Iluminando Shadow IT

O Scirge foi desenvolvido com um foco simples e claro na resolução de um aspecto negligenciado dos mecanismos de segurança de TI existentes: descobrir e proteger contas criadas por funcionários na nuvem. Isso inclui a capacidade de monitorar todos os novos registros, bem como visualizar logins com credenciais existentes para sites e aplicativos da web.

Além disso, envolve verificações de força e complexidade gerenciadas centralmente para todas as senhas, além de avisar os usuários para o gerenciamento adequado de credenciais.

Controles baseados em políticas podem ser criados para bloquear o uso de determinados endereços de e-mail ou sites. A Scirge fornecerá imediatamente aos usuários mensagens de conscientização quando estiverem usando incorretamente credenciais corporativas ou desconsiderando os requisitos de complexidade de senha.

A inteligência central ajuda a revelar senhas reutilizadas e contas comprometidas comparando todas as contas relacionadas à empresa com bancos de dados vazados e contas usadas localmente (Active Directory). O Scirge pode iluminar a pegada de nuvem oculta das organizações, ao mesmo tempo em que capacita os usuários com conhecimento sobre higiene de senhas, políticas corporativas e comportamento indesejado ao usar contas corporativas.

Scirge atinge cada um desses objetivos com uma abordagem limpa e baseada em navegador. Ele elimina a necessidade de controlar ou visualizar o tráfego de rede, descriptografar SSL ou sobrecarregar os clientes com agentes completos—uma fonte comum de degradação de desempenho e problemas de compatibilidade com outras ferramentas de segurança.

Utilizando seus recursos exclusivos, o Scirge cria visibilidade para todas as contas criadas por funcionários e revela problemas de higiene de senhas. O inventário para todos os usuários—incluindo trabalhadores que partem—está prontamente disponível, revelando compartilhamento de contas indesejado entre usuários e potenciais ameaças internas de uso indevido de identidades ao acessar recursos on-line.

O painel também mostra ao gerenciamento de TI quais aplicativos em nuvem são mais usados sem consentimento, ajudando a empresa a cumprir as regulamentações por meio da coleta de políticas de privacidade e T&Cs de todos os serviços.

FONTE: THE HACKER NEWS