Mais de 2 Petabytes de Dados Médicos Desprotegidos Encontrados em Servidores do Sistema de Arquivamento e Comunicação (PACS)

Os resultados de 13 milhões de exames médicos relacionados a cerca de 3,5 milhões de pacientes americanos estão desprotegidos e disponíveis para qualquer pessoa na internet, apurou a SecurityWeek. Isso apesar da terceira semana do Mês Nacional de Conscientização da Cibersegurança deste ano (semana que começa em 19 de outubro de 2020) se formando em “Proteger dispositivos conectados à Internet em saúde”.

Os detalhes foram divulgados à SecurityWeek por Dirk Schrader, vice-presidente global da New Net Technologies (NNT – uma empresa de software de segurança e conformidade com sede em Nápoles, Flórida). Ele demonstrou que os registros podem ser acessados através de um aplicativo que pode ser baixado da internet por qualquer pessoa. Os registros encontrados estão em arquivos que ainda são ativamente atualizados, e fornecem três ameaças separadas: roubo de identidade pessoal (incluindo o roubo de identidade médica mais valioso), extorsão pessoal e violações da empresa de saúde.

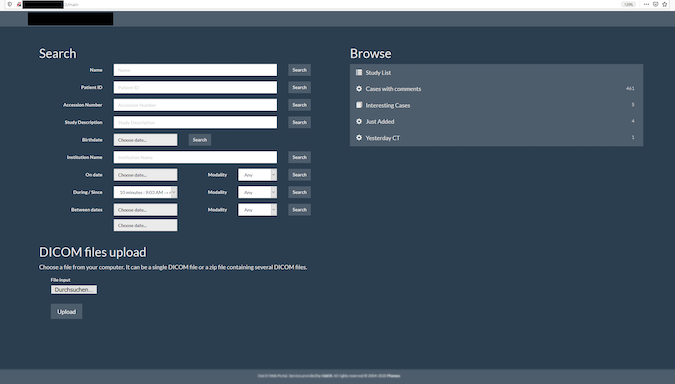

Schrader examinou uma série de sistemas de radiologia que incluem um sistema de arquivo de imagens – PACS, ou sistema de arquivamento e comunicação de imagens. Estes contêm não apenas imagens, mas metadados sobre pacientes individuais. Os metadados incluem o nome, dados de nascimento, data e motivo para o exame médico, e muito mais. Dentro de um hospital, os sistemas de imagem (raios-X, Ressonância Magnética etc) também são armazenados no PACS. O médico responsável precisa de acesso pronto às imagens para confirmar o tratamento atual. Schrader simplesmente usou Shodan para localizar sistemas usando o protocolo médico DICOM. Sistemas PACS individuais desprotegidos no retorno de 3.000 servidores foram localizados manualmente. Um deles, por exemplo, continha os resultados de mais de 800.000 exames médicos, provavelmente relativos a cerca de 250.000 pacientes diferentes.

Embora servidores desprotegidos tenham sido encontrados manualmente por Schrader, ele escolheu esta rota para demonstrar que nenhuma habilidade de hacking é necessária neste processo. Um invasor poderia ter escrito um script para separar os protegidos dos servidores desprotegidos em uma fração do tempo. No total, ele teve acesso a mais de 2 petabytes de dados médicos.

Ele encontrou três maneiras de acessar os dados armazenados. O primeiro é o que o médico faria, através de um aplicativo de freeware configurável DICOM Viewer baixado da internet e configurado pelo usuário. Os espectadores podem ser encontrados simplesmente procurando por ‘visualizador DICOM’. Schrader usou especificamente o Visualizador DICOM Radiante. Um método ainda mais simples é diretamente através do navegador da Web. O servidor está localizado via Shodan, e por ser desprotegido, um invasor pode muitas vezes baixar e carregar para esse servidor e manipular o conteúdo. “Posso carregar dados falsos”, disse Shrader à SecurityWeek,“sem hackear”. O terceiro método é que alguns dos servidores oferecem um download completo de todo o conjunto de dados diretamente através do navegador.

O nível de detalhes sobre os indivíduos inclui nomes e, às vezes, números de segurança social – potencialmente permitindo roubo de identidade. O tipo e o resultado do exame médico também estão incluídos, permitindo que um agressor colete detalhes sobre pacientes que provaram COVID ou HIV positivo, ou fizeram um procedimento de mastectomia — potencialmente permitindo extorsão pessoal. Em alguns casos, pastas ativas podem ser acessadas — e atualizadas — por um invasor simplesmente através de um navegador. Se essas pastas forem atualizadas com um PDF ou JPG armados, então o invasor tem uma rota potencial para fornecer malware e, finalmente, ransomware para a instituição de saúde em questão. Quando um médico está usando o conteúdo do servidor PACS para verificar o tratamento atual de um paciente e baixa um arquivo armado, ele ou ela poderia potencialmente abrir caminho para malware infectar a instituição, levando a um grande ataque de ransomware.

Schrader vem investigando essa questão há vários anos, olhando para instituições de saúde em todo o mundo. Em dezembro de 2019, ele enviou avisos de divulgação aos administradores de 120 sistemas desprotegidos nos EUA Sessenta e nove administradores ignoraram completamente os avisos, incluindo 19 hospitais infantis. Em outros lugares, as respostas foram melhores. Em geral, a resposta da Europa e do Reino Unido tem sido positiva, e os dados foram protegidos. Os EUA, a Índia e o Brasil são os principais culpados hoje, mas outros sistemas PACS desprotegidos existem na Austrália e no Canadá – e um na França. Os números que ele deu à SecurityWeek referem-se inteiramente aos EUA; e, em vez de sistemas expostos serem removidos, novos sistemas ainda estão sendo adicionados sem requisitos adequados ou de autenticação.

Tendo obtido os endereços IP da Shodan, Schrader passou a executar verificações de vulnerabilidade contra as instituições dos EUA, e descobriu, ele disse à SecurityWeek, “cerca de 600 vulnerabilidades de alta gravidade em cerca de 170 sistemas americanos conectados à internet”, sugerindo que os sistemas não são apenas desprotegidos, mas também descontrolados. “Existem inúmeras vulnerabilidades de fim de vida e várias vulnerabilidades da Microsoft no mais alto nível de risco. Não há razão para um sistema de arquivamento de imagens permanecer sem correção – é como se esses sistemas tivessem sido conectados à internet e simplesmente esquecidos.”

Schrader não encontrou nenhuma evidência concreta de que o conteúdo do PACS tenha sido abusado por criminosos, “mas minha suspeita”, disse ele à SecurityWeek, “é que os criminosos já estão usando esse método porque é tão fácil”. A solução para o problema é simples — os servidores PACS devem exigir autenticação de acesso adequada ou ser removidos da internet. Enquanto isso, muitos milhões de registros médicos sensíveis podem ser acessados por qualquer pessoa a qualquer momento.

FONTE: SECURITY WEEK